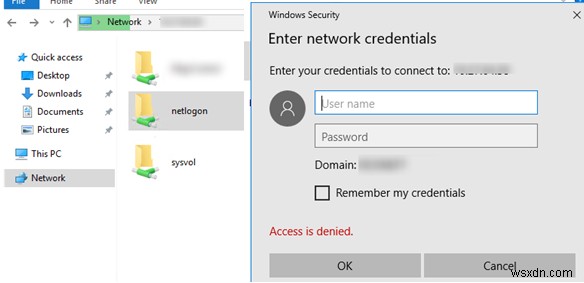

SYSVOL অ্যাক্সেস করার চেষ্টা করার সময় আমি কিছু অদ্ভুত জিনিস লক্ষ্য করেছি এবং নেটলগন Windows 10/Windows Server 2016 থেকে ডোমেনে ফোল্ডার। যখন আমি UNC পাথ \\<domain.com>\SYSVOL দ্বারা ডোমেনে অ্যাক্সেস করার চেষ্টা করি অথবা ডোমেন কন্ট্রোলার IP ঠিকানা \\192.168.100.10\Netlogon দ্বারা , সেখানে একটি 'অ্যাক্সেস অস্বীকার করা হয়েছে দেখা গেছে৷ ' ত্রুটি এবং ফোল্ডার অ্যাক্সেস করার জন্য ব্যবহারকারীর শংসাপত্র প্রবেশ করার জন্য উইন্ডোজ সিকিউরিটি প্রম্পট। একটি বৈধ ডোমেন ব্যবহারকারী বা এমনকি ডোমেন প্রশাসকের শংসাপত্র প্রবেশ করার পরে, ফোল্ডারগুলি এখনও খোলা হয়নি।

এদিকে, একই Sysvol/Netlogon ফোল্ডারটি সাধারণত খোলে (কোন পাসওয়ার্ড ছাড়া) যদি আপনি ডোমেন কন্ট্রোলার হোস্ট বা FQDN নাম উল্লেখ করেন:\\be-dc1.domain.com\sysvol অথবা সহজভাবে \\be-dc1\sysvol .

এছাড়াও, গ্রুপ নীতি প্রয়োগের সমস্যাগুলি সমস্যা কম্পিউটারে ঘটতে পারে। আপনি EventID 1058 এর সাথে ত্রুটি খুঁজে পেতে পারেন৷ ইভেন্ট ভিউয়ার লগগুলিতে:

গ্রুপ নীতির প্রক্রিয়াকরণ ব্যর্থ হয়েছে। উইন্ডোজ একটি ডোমেন কন্ট্রোলার থেকে \\domain.com\sysvol\domain.cpo\Policies\{GPO GUID}\gpt.ini ফাইলটি পড়ার চেষ্টা করেছে এবং সফল হয়নি। এই ইভেন্টের সমাধান না হওয়া পর্যন্ত গ্রুপ নীতি সেটিংস প্রয়োগ করা যাবে না।এটি নতুন উইন্ডোজ সুরক্ষা সেটিং এর সাথে সম্পর্কিত যা ডোমেন কম্পিউটারগুলিকে চলমান কোড (লগন স্ক্রিপ্ট, এক্সিকিউটেবল) থেকে রক্ষা করে এবং অবিশ্বস্ত উত্স থেকে নীতি কনফিগারেশন ফাইলগুলি পেতে পারে — UNC হার্ডনিং . Windows 10/Windows Server 2016 নিরাপত্তা সেটিংসের জন্য বর্ধিত নিরাপত্তা (SYSVOL এবং NETLOGON শেয়ার্ড ফোল্ডার):

- পারস্পরিক প্রমাণীকরণ একটি সার্ভার এবং একটি ক্লায়েন্ট. Kerberos প্রমাণীকরণের জন্য ব্যবহৃত হয়। (NTLM সমর্থিত নয়।) এই কারণে আপনি SYSVOL এবং NETLOGON শেয়ারগুলিকে এর IP ঠিকানা দ্বারা ডোমেন কন্ট্রোলারে অ্যাক্সেস করতে পারবেন না। ডিফল্টরূপে,

RequireMutualAuthentication=1. - সততা SMB স্বাক্ষর চেক। এটি নিশ্চিত করতে দেয় যে ট্রান্সমিশনের সময় একটি SMB সেশনের ডেটা পরিবর্তন করা হয়নি। SMB স্বাক্ষর SMB 2.0 বা উচ্চতর তে সমর্থিত (SMB v 1 SMB সেশন স্বাক্ষর সমর্থন করে না)। ডিফল্ট মান হল

RequireIntegrity=1. - গোপনীয়তা একটি SMB সেশনে ডেটা এনক্রিপশন সম্পর্কিত। এটি SMB v 3.0 (Windows 8/Windows Server 2012 বা নতুন) থেকে শুরু করে সমর্থিত। ডিফল্ট মান হল

RequirePrivacy=0. আপনার নেটওয়ার্কে যদি লিগ্যাসি Windows সংস্করণের (Windows 7/Windows Server 2008 R2 বা তার আগের) কোনো কম্পিউটার বা ডোমেন কন্ট্রোলার থাকে, তাহলে RequirePrivacy=1 বিকল্পটি ব্যবহার করবেন না। অন্যথায়, লিগ্যাসি ক্লায়েন্টরা ডোমেন কন্ট্রোলারে নেটওয়ার্ক শেয়ার করা ফোল্ডার অ্যাক্সেস করতে পারবে না।

মূলত, নিরাপত্তা আপডেট MS15-011 এবং MS15-014 এর অংশ হিসেবে 2015 সালে Windows 10-এ এই পরিবর্তনগুলি করা হয়েছিল। এর ফলে মাল্টিপল ইউএনসি প্রোভাইডার (MUP)তে পরিবর্তন হয়েছে অ্যালগরিদম যা এখন ডোমেন কন্ট্রোলারে গুরুত্বপূর্ণ ফোল্ডার অ্যাক্সেস করতে বিশেষ নিয়ম ব্যবহার করছে:\\*\SYSVOL এবং \\*\NETLOGON .

সুরক্ষিত UNC পাথগুলি Windows 7 এবং Windows 8.1-এ ডিফল্টরূপে অক্ষম করা হয়।SYSVOL এবং NETLOGON অ্যাক্সেস করতে, আপনি গোষ্ঠী নীতি ব্যবহার করে Windows 10-এ UNC হার্ডেনিং সেটিংস পরিবর্তন করতে পারেন। আপনি কঠিন UNC পাথ-এ বিভিন্ন UNC পাথ অ্যাক্সেস করতে বিশেষ নিরাপত্তা সেটিংস ব্যবহার করতে পারেন নীতি।

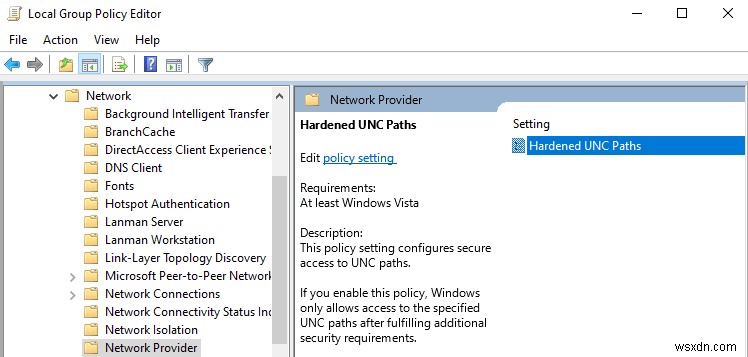

- লোকাল গ্রুপ পলিসি এডিটর খুলুন (gpedit.msc);

- পলিসি বিভাগে যান কম্পিউটার কনফিগারেশন -> প্রশাসনিক টেমপ্লেট -> নেটওয়ার্ক -> নেটওয়ার্ক প্রদানকারী;

- কঠিন UNC পাথ সক্ষম করুন নীতি;

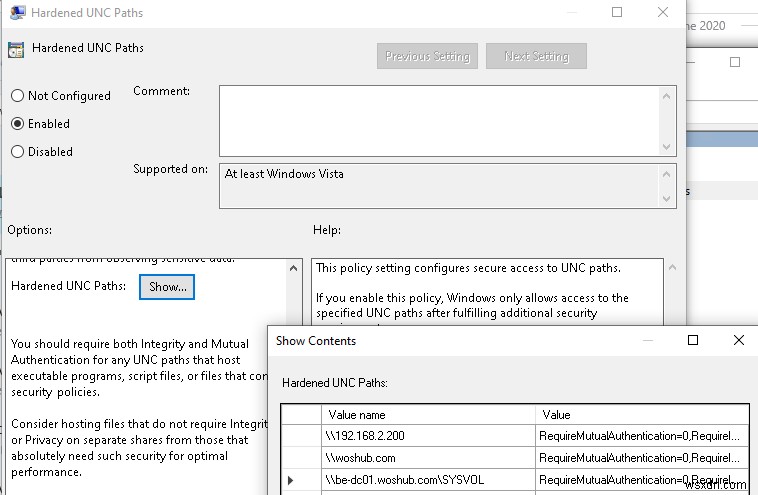

- দেখান ক্লিক করুন বোতাম এবং নেটগোন এবং সিসভোলের UNC পাথের জন্য এন্ট্রি তৈরি করুন। নির্দিষ্ট ফোল্ডারগুলির জন্য UNC শক্তকরণ সম্পূর্ণরূপে নিষ্ক্রিয় করতে (প্রস্তাবিত নয়!), নিম্নলিখিত মানগুলি নির্দিষ্ট করুন:

RequireMutualAuthentication=0,RequireIntegrity=0,RequirePrivacy=0

\\192.168.200.2(ডোমেন কন্ট্রোলার আইপি ঠিকানা)\\domain.com\\DCName

অথবা আপনি ইউএনসি পাথ (যেকোন ডিসি-তে):

\\*\SYSVOL\\*\NETLOGON

আপনার প্রয়োজনীয় সমস্ত ডোমেন (ডোমেন কন্ট্রোলার) নাম বা আইপি ঠিকানা উল্লেখ করুন।

Microsoft নিরাপদভাবে এই সেটিংস ব্যবহার করার সুপারিশ করে৷ গুরুত্বপূর্ণ UNC ডিরেক্টরি অ্যাক্সেস করুন:

- \\*\NETLOGON

RequireMutualAuthentication=1, RequireIntegrity=1 - \\*\SYSVOL

RequireMutualAuthentication=1, RequireIntegrity=1

এখন আপনাকে gpupdate /force ব্যবহার করে আপনার কম্পিউটারে নীতিগুলি আপডেট করতে হবে আদেশ করুন এবং নিশ্চিত করুন যে আপনি Sysvol এবং Netlogon অ্যাক্সেস করতে পারেন।

আপনি কেন্দ্রীভূত ডোমেন জিপিও বা ক্লায়েন্টে নিম্নলিখিত কমান্ডগুলি ব্যবহার করে এই পরামিতিগুলি কনফিগার করতে পারেন:(যখন আপনি ডোমেন কন্ট্রোলারগুলিতে SYSVOL এবং NETLOGON ফোল্ডারগুলি অ্যাক্সেস করবেন তখন এই কমান্ডগুলি Kerberos প্রমাণীকরণ অক্ষম করবে৷ পরিবর্তে NTLM ব্যবহার করা হবে, এবং আপনি খুলতে সক্ষম হবেন ডিসিতে সুরক্ষিত ফোল্ডারগুলি তাদের IP ঠিকানা দ্বারা।)

reg add HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\NetworkProvider\HardenedPaths /v "\\*\SYSVOL" /d "RequireMutualAuthentication=0" /t REG_SZ /f

reg add HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\NetworkProvider\HardenedPaths /v "\\*\NETLOGON" /d "RequireMutualAuthentication=0" /t REG_SZ /f

- আপনার কাছে একটি ডোমেন কন্ট্রোলারে প্রশাসনিক টেমপ্লেটগুলির একটি পুরানো সংস্করণ রয়েছে (Windows Server 2008 R2/ Windows Server 2012 চালিত একটি DC) কোন শক্ত UNC পাথ প্যারামিটার নেই;

- সিসভোল অ্যাক্সেসযোগ্যতার কারণে ক্লায়েন্টরা ডোমেন নীতি সেটিংস পেতে পারে না এবং আপনি এই রেজিস্ট্রি সেটিংস স্থাপন করতে পারবেন না৷