ডিজিটাল কমিউনিকেশন বাড়ার সাথে সাথে একটি প্রতিষ্ঠানের জন্য সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণের ঝুঁকি বাড়ছে কিন্তু সাইবার ক্রুকদের জন্য তা কমছে।

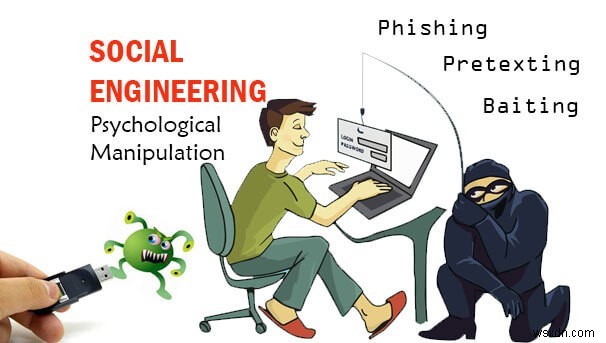

সামাজিক প্রকৌশল হ'ল মানব মনোবিজ্ঞানকে কাজে লাগিয়ে সংস্থাগুলির নেটওয়ার্ক, সিস্টেম বা ডেটাতে অ্যাক্সেস লাভ করার শিল্প। সাইবার অপরাধীরা তথ্য অ্যাক্সেস করার জন্য হ্যাকিং কৌশল ব্যবহার করার পরিবর্তে, গোপন তথ্য প্রকাশ করার জন্য ব্যবহারকারীদের প্রতারণা করার জন্য সামাজিক প্রকৌশল কৌশল ব্যবহার করে।

একজন সামাজিক প্রকৌশলী একজন কর্মীকে একজন আইটি সহায়তাকারী ব্যক্তি হওয়ার ভান করে কল করতে পারেন এবং তাকে তার পাসওয়ার্ড এবং অন্যান্য গোপনীয় তথ্য প্রকাশ করার জন্য প্রতারণা করতে পারেন৷

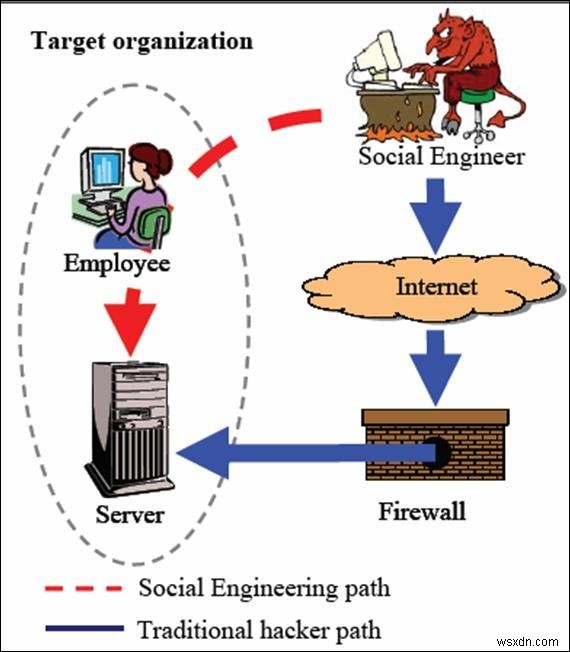

আপনি যদি মনে করেন যে নিরাপত্তার ক্ষেত্রে আপনার কাছে সমস্ত ঘণ্টা এবং বাঁশি আছে, তাহলে আপনি ভুল করছেন। একজন ধূর্ত সোশ্যাল ইঞ্জিনিয়ার সহজেই তার চারপাশে ঘোরাফেরা করতে পারে, কারণ প্রতিটি দিনই হ্যাকাররা কোম্পানির মূল্যবান তথ্য দেওয়ার জন্য কর্মচারী এবং ব্যক্তিদের বোকা বানানোর জন্য চতুর পদ্ধতি তৈরি করছে।

সামাজিক প্রকৌশল মানব উপাদান জড়িত; তাই কোনো প্রতিষ্ঠান নিরাপদ নয়। মানুষ নিরাপত্তার সবচেয়ে দুর্বল লিঙ্ক। এবং একটি প্রতিষ্ঠানের জন্য কর্মচারীদের সাথে কাজ করা প্রতিরোধ করা কঠিন হতে পারে।

এই নিবন্ধে আমরা সোশ্যাল ইঞ্জিনিয়ারিং সম্পর্কে গুরুত্বপূর্ণ বিষয়গুলি ব্যাখ্যা করব যেমন, সোশ্যাল ইঞ্জিনিয়ারিং অ্যাটাক করার জন্য হ্যাকারদের গৃহীত কৌশল, সোশ্যাল ইঞ্জিনিয়ারিং অ্যাটাক এবং আরও অনেক কিছু৷

অক্টোবর হচ্ছে জাতীয় সাইবার নিরাপত্তা সচেতনতা মাস, এবং আমরা একটি কোম্পানি হিসেবে নিরাপত্তা সরঞ্জাম নিয়ে কাজ করছি যেমন Windows এর জন্য Advanced System Protector, Systweak Anti-Malware for Mac, Systweak Anti-Malware for Android কোম্পানি, কর্মচারী, শেষ ব্যবহারকারীদের শিক্ষিত করার উদ্যোগ নিচ্ছি কিভাবে সোশ্যাল ইঞ্জিনিয়ারিং প্রচেষ্টা সনাক্ত করা যায় এবং এই আক্রমণগুলিকে সফল হওয়া থেকে প্রতিরোধ করা যায়।

শুধু তাই নয় আমরা আপনাকে বিখ্যাত সোশ্যাল ইঞ্জিনিয়ারিং অ্যাটাক, কীভাবে সোশ্যাল ইঞ্জিনিয়ারিং অ্যাটাক এবং সোশ্যাল ইঞ্জিনিয়ারিং অ্যাটাকের ধরনগুলি প্রতিরোধ করতে হবে সে সম্পর্কেও সচেতন করব৷

উত্তর পেতে আরও পড়ুন।

সোশ্যাল ইঞ্জিনিয়ারিং কি?

প্রতারণা বন্ধ করার জন্য মানুষের আচরণের সুবিধা নেওয়ার শিল্প হল সোশ্যাল ইঞ্জিনিয়ারিং। ব্যাপক বিশ্বাসের বিপরীতে হ্যাকিং সফ্টওয়্যার বা অপারেটিং সিস্টেমে ত্রুটি খুঁজে পাওয়ার সাথে সম্পর্কিত। আমাকে বলে রাখি, সাইবার ক্রুকরা মানুষের আচরণ এবং অভ্যাসের দুর্বলতা খুঁজে বের করাও এক ধরনের হ্যাকিং, কারণ এটি অন্য যেকোনো কিছুর চেয়ে প্রতিষ্ঠানের নিরাপত্তার অনেক বেশি ক্ষতি করতে পারে।

এর মধ্যে সবচেয়ে সাধারণ উদাহরণ হল গ্রীকরা ট্রয়ের দেয়ালের ভিতরে প্রবেশ করতে ট্রোজান হর্স ব্যবহার করে। আধুনিক দিনের সাইবার অপরাধীরা ওরফে সোশ্যাল ইঞ্জিনিয়াররা একই পথে রয়েছে, তারা প্রযুক্তিগত নিরাপত্তা ব্যবস্থাকে বাইপাস করার জন্য মানবিক ত্রুটিগুলি ব্যবহার করে৷

কোম্পানিগুলো কিভাবে ঝুঁকিতে আছে?

যেকোন প্রতিষ্ঠানের জন্য শেষ ব্যবহারকারী সবচেয়ে বড় নিরাপত্তা হুমকি এবং সামাজিক প্রকৌশলীরা এটি সম্পর্কে সচেতন। তাই, তারা ফেসবুক, লিঙ্কডইন এবং অন্যান্যদের মতো সামাজিক নেটওয়ার্কিং সাইটগুলি ব্যবহার করে সংস্থা, এর কর্মচারী, তারা কীভাবে চালায় এবং আরও অনেক কিছু সম্পর্কে ব্যাপক গবেষণা করে।

সোশ্যাল ইঞ্জিনিয়াররা জানেন যে সোশ্যাল সাইটে তথ্য শেয়ার করার সময় লোকেরা সতর্ক হয় না, এটি তাদের ফিশিং মেল তৈরি করতে, উচ্চতর হওয়ার ভান করে একটি ফোন কল করতে, আইন প্রয়োগকারী সংস্থা বা সহকর্মীকে তাদের হাত পেতে সাহায্য করে। পাসওয়ার্ড এবং অন্যান্য সংবেদনশীল তথ্য।

সোশ্যাল ইঞ্জিনিয়ারিং কিভাবে কাজ করে?

সোশ্যাল ইঞ্জিনিয়ারিং সাইবার-আক্রমণের সবচেয়ে সাধারণ উপায়গুলির মধ্যে একটি, জনপ্রিয় হয়ে উঠছে কারণ দুর্বৃত্তরা নিরাপত্তা চেইনের সবচেয়ে দুর্বল লিঙ্কটিকে লক্ষ্য করে।

ব্যবহারকারীদের সাধারণত দুটি উপায়ে টার্গেট করা হয়:ফোনে বা অনলাইনে।

ফোনের মাধ্যমে : সাইবার-অপরাধীরা আস্থা অর্জনের জন্য একজন কর্মচারী, সিনিয়র ম্যানেজমেন্ট বা আইন প্রয়োগকারী কর্মকর্তা হিসাবে জাহির করে এবং এমনকি তারা এর জন্য কিছু প্রশ্নও করে। একবার ভুক্তভোগী কৌশলে পড়ে গেলে তারা লগইন শংসাপত্র বা পাসওয়ার্ডের জন্য জিজ্ঞাসা করে যা অপর প্রান্তের ব্যক্তি কলকারীকে বিশ্বাস করার কারণে অলক্ষিত হয়ে যায়।

ফিশিং৷ :সাইবার আক্রমণকারীদের দ্বারা ব্যবহৃত সবচেয়ে জনপ্রিয় এবং সাধারণ জালিয়াতি কৌশল। এই পদ্ধতিতে, ব্যবহারকারীরা তথ্য ভাগ করে নেয় কারণ তারা বিশ্বাস করে যে তারা একটি নিরাপদ এবং বিশ্বস্ত সাইটে রয়েছে। অনলাইনে সামাজিক প্রকৌশলের আরেকটি উপায় হল দূষিত সংযুক্তির মাধ্যমে।

এখন যেহেতু আমরা জানি সোশ্যাল ইঞ্জিনিয়ারিং কী, কীভাবে সোশ্যাল ইঞ্জিনিয়াররা ব্যবহারকারীদের সংবেদনশীল তথ্য প্রকাশ করার জন্য প্রতারণা করে, এখন সময় এসেছে সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণের ধরন জানার৷

সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণের ধরন

সংস্থাগুলিকে তাদের কর্মীদের শিক্ষিত করতে হবে যাতে তারা সাধারণ ধরনের সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণ সম্পর্কে সচেতন করে, যার মধ্যে রয়েছে, স্পিয়ার ফিশিং, কুইড প্রো কো, বেটিং, ফিশিং, ছলনা, এবং টেলগেটিং৷

অবশ্যই, কোম্পানিগুলি সামাজিক প্রকৌশল আক্রমণ পরিচালনা করতে ফায়ারওয়াল, ইমেল ফিল্টার এবং নেটওয়ার্ক মনিটরিং টুলের মতো পদ্ধতিগুলি গ্রহণ করতে পারে। কিন্তু এটি মানবিক ত্রুটির ঝুঁকি কমাতে পারবে না, তাই সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণের ঘটনা কমাতে কর্মীদের সাধারণ ধরনের সোশ্যাল ইঞ্জিনিয়ারিং এবং সেগুলি পরিচালনা করার উপায়গুলি জানতে হবে৷

এখানে সাইবার অপরাধীদের দ্বারা গৃহীত সাধারণ সামাজিক প্রকৌশল পদ্ধতিগুলির একটি ভাঙ্গন রয়েছে:

1. বর্শা ফিশিং - এক ধরনের ফিশিং আক্রমণ যা বেশিরভাগই একটি নির্দিষ্ট সংস্থা বা ব্যক্তির উপর ফোকাস করে। বর্শা ফিশিং আক্রমণ সফল করতে এবং বৈধ আক্রমণকারীরা শিকারের সামাজিক মিডিয়া অ্যাকাউন্ট বা অন্যান্য অনলাইন কার্যকলাপ থেকে সংগৃহীত তথ্য ব্যবহার করে।

২. Quid pro quo - যখন আক্রমণকারীরা গোপনীয় তথ্যের জন্য অনুরোধ করে কোন কিছুর বিনিময়ে প্রয়োজনে কেউ আক্রমণ করে। উদাহরণস্বরূপ, যদি একজন শিকারকে একটি অ্যাকাউন্টে লগইন করতে বলা হয় বা উপহার পেতে ব্যক্তিগত তথ্য শেয়ার করতে বলা হয় তবে এটি একটি কুইড প্রো-কো আক্রমণ হতে পারে। কখনো ভুলে যাবেন না, যদি কোনো কিছুকে সত্য বলে খুব ভালো মনে হয়, তাহলে এমন কিছু আছে যা সঠিক নয়।

3. টোপ দেওয়া - যখন ব্যক্তিরা আক্রমণকারী দ্বারা সংক্রামিত ইউএসবি ফ্ল্যাশ ড্রাইভ বা সিডি ব্যবহার করে তখন আক্রমণটি ঘটে। এর অর্থ হল আক্রমণকারীরা একটি সংক্রামিত ডিভাইস এমন জায়গায় রাখে যেখানে এটি সহজেই দেখা যায় এবং কেউ এটি বাছাই করে ব্যবহার করবে। এই ধরনের একটি ডিভাইস ডিভাইসের সাথে সংযুক্ত হওয়ার সাথে সাথে আক্রমণকারী ডিভাইসটির নিয়ন্ত্রণ নিতে পারে কারণ মেশিনে ম্যালওয়্যার ইনস্টল হয়ে যায়।

4. ফিশিং - যখন ব্যক্তিরা কৌশলের জন্য পড়ে যা তাদের একটি ম্যালওয়্যার ইনস্টল করে, ব্যক্তিগত, আর্থিক বা কর্পোরেট তথ্য ভাগ করে ফিশিং আক্রমণ ঘটে। এটি সামাজিক প্রকৌশল আক্রমণ সম্পাদনের সবচেয়ে সাধারণ এবং জনপ্রিয় মোড। ফিশিং আক্রমণকে সফল করতে প্রতারক বৈধ বলে ছদ্মবেশে শিকারের কাছে জাল যোগাযোগ পাঠায় বা একটি বিশ্বস্ত উত্স থেকে বলে দাবি করে৷ সাধারণত আক্রমণকারীরা প্রাকৃতিক দুর্যোগের সুযোগ নেয় এবং এই ধরনের ট্র্যাজেডির পরে দাতব্য আবেদন হিসাবে মেইল পাঠায়, মানুষের সদিচ্ছাকে কাজে লাগায় এবং ব্যক্তিগত বা অর্থপ্রদানের তথ্য রেকর্ড করে একটি কারণে দান করার আহ্বান জানায়।

5. ভান করা - আক্রমণকারী যখন শিকারকে গোপনীয় তথ্য বা সুরক্ষিত সিস্টেমে অ্যাক্সেস দিতে বাধ্য করার জন্য জাল পরিস্থিতি তৈরি করে। উদাহরণস্বরূপ, প্রতারক সংস্থার বিশ্বস্ত সত্তার অংশ হওয়ার ভান করে তাকে লগইন শংসাপত্রগুলি প্রকাশ করতে বা গোপন ডেটাতে তথ্য দেওয়ার জন্য প্রতারণা করে৷

6. টেলগেটিং - এটি শারীরিক সামাজিক প্রকৌশল কৌশল যা ঘটে যখন অননুমোদিত ব্যক্তি ব্যক্তিদের একটি নিরাপদ স্থানে অনুসরণ করে। উদ্দেশ্য হল অ্যাক্সেস লাভ করা এবং মূল্যবান তথ্য চুরি করা।

সামাজিক প্রকৌশল প্রতিষ্ঠান এবং কর্মচারীদের জন্য একটি চলমান এবং গুরুতর হুমকি যারা ক্ষতির জন্য পড়ে। অতএব, কর্মীদের শিক্ষিত করার জন্য নিরাপদ থাকার প্রথম পদক্ষেপ এবং সামাজিক প্রকৌশলীদের দ্বারা গৃহীত অত্যাধুনিক সামাজিক প্রকৌশল পদ্ধতি সম্পর্কে তাদের সচেতন করা; এর ফলে, গোপনীয় তথ্যে অ্যাক্সেস লাভ করে।

সামাজিক প্রকৌশল আক্রমণের শিকার/প্রতিরোধ করতে শেষ ব্যবহারকারীকে কীভাবে শিক্ষিত করবেন?

নিরাপদ থাকার প্রথম ধাপ হল কর্মীদের মধ্যে সচেতনতা তৈরি করা এবং সামাজিক প্রকৌশলীদের ডেটা চুরি করার কৌশলগুলির সাথে তাদের পরিচিত করা। এগুলি ছাড়াও, নিম্নলিখিত পয়েন্টগুলি মনে রাখা উচিত:

1। নিরাপত্তা সচেতনতা তৈরির জন্য কর্মীদের বারবার প্রশিক্ষণ দিন।

2। সর্বশেষ ফিশিং হুমকি এবং সেগুলি কীভাবে সংঘটিত হয় সে সম্পর্কে কর্মীদের আপডেট এবং সচেতন রাখতে একটি ব্যাপক নিরাপত্তা প্রশিক্ষণ প্রোগ্রাম চালানোর গ্যারান্টি৷

3. ঊর্ধ্বতন এবং নিম্ন-স্তরের নির্বাহীদের প্রশিক্ষণ দিন।

4. নিশ্চিত করুন যে কেউ ফোনে বা ইমেলে কোনো গোপন তথ্য শেয়ার না করে।

5। সময়ে সময়ে বিদ্যমান প্রক্রিয়া পর্যালোচনা করুন৷

6. সিইও বা আর্থিক তথ্য বা ব্যবসার গোপনীয়তা জানতে চাওয়া কোনো কর্মকর্তার জন্য একটি ইমেল একটি লাল পতাকা উত্থাপন করা উচিত এবং তাদের এই ধরনের কৌশলের জন্য পড়ে যাওয়া উচিত।

7. কর্মচারীরা ফিশিং এবং সামাজিক প্রকৌশল আক্রমণ সম্পর্কে যথেষ্ট বোঝে কিনা তা দেখতে মক পরীক্ষা চালান৷

8। লগইন শংসাপত্র, পাসওয়ার্ড কারো সাথে শেয়ার করা এড়িয়ে চলুন। যদি একজন বৈধ ব্যক্তির কোন তথ্য অ্যাক্সেস করার প্রয়োজন হয় তবে তারা আপনাকে তথ্য শেয়ার করতে না বলেই তা করতে সক্ষম হবে।

9. ব্যবহারকারীর নাম, পাসওয়ার্ড, বা অ্যাকাউন্টের বিবরণের মতো যেকোনো বিবরণে কী করার আগে নিশ্চিত করুন যে URLটি আসল এবং সঠিক।

10। আপনি যদি অজানা প্রেরকের কাছ থেকে সংযুক্তিগুলি পান তবে সেগুলি খুলবেন না বা ডাউনলোড করবেন না৷

তারপরও যদি আপনি মনে করেন, সামাজিক প্রকৌশল আক্রমণগুলি সনাক্ত করা সহজ এবং সহজেই পরিচালনা করা যেতে পারে। এখানে আমরা জনপ্রিয় সোশ্যাল ইঞ্জিনিয়ারিং আক্রমণগুলি তালিকাভুক্ত করি যা আপনার জন্য একটি চোখ খুলতে পারে৷

জনপ্রিয় সোশ্যাল ইঞ্জিনিয়ারিং অ্যাটাকস

2016:গণতান্ত্রিক জাতীয় সম্মেলন ইমেল:আক্রমণকারীরা স্পিয়ার ফিশিং ইমেল তৈরি করেছিল যা বৈধ বলে মনে হয়েছিল যার ফলে ক্লিনটন প্রচারণার বারো জন কর্মী থেকে 150,000 ইমেল চুরি হয়েছে৷

2016:মার্কিন যুক্তরাষ্ট্রের বিচার বিভাগ: একজন হ্যাকার দ্বারা প্রতারণা করা হয়েছিল কারণ সে একজন নতুন কর্মচারী হিসাবে জাহির করেছিল যার কিছু সাহায্যের প্রয়োজন ছিল, যার ফলে তাকে অ্যাক্সেস কোড দেওয়া হয়েছিল যার ফলে 20,000 FBI এবং 9,000 DHS কর্মচারীর ডেটা ফাঁস হয়েছে৷

2015:Ubiquiti Networks BEC অ্যাটাক: কোম্পানির প্রায় $46.7 মিলিয়ন ডলার ক্ষতি হয়েছে। এটি ছিল একটি বিশেষ ধরনের স্পিয়ার ফিশিং ইমেল আক্রমণ যেখানে আক্রমণকারীরা অর্থ স্থানান্তর বা এইচআর রেকর্ড অ্যাক্সেস করার মতো নির্দিষ্ট ফাংশন সম্পাদন করার ক্ষমতা সহ একজন উচ্চ আধিকারিক টার্গেটিং কর্মচারী হিসাবে ভান করে। প্রেরিত ইমেলটি কর্মচারীকে নির্দিষ্ট অ্যাকাউন্টে একটি ওয়্যার ট্রান্সফার করতে বলেছিল যা অংশীদার অ্যাকাউন্ট বলে বলা হয়েছিল কিন্তু বাস্তবে, এটি হ্যাকারের নিয়ন্ত্রণে ছিল যার অর্থ সংস্থাটিকে আর্থিক ক্ষতি বহন করতে হবে কারণ নির্দোষ কর্মচারী কৌশলে ব্যর্থ হয়েছে। পি>

2014:Sony Pictures Hack

2014:ইয়াহু হ্যাক: 2014 ইয়াহু হ্যাক উল্লেখযোগ্য ছিল, 500 মিলিয়ন ব্যবহারকারী পর্যন্ত বিপন্ন। "আধা-সুবিধাপ্রাপ্ত" ইয়াহু কর্মীদের লক্ষ্য করে স্পিয়ারফিশিং আক্রমণ৷

৷2013:অ্যাসোসিয়েটেড প্রেস টুইটার

2013:Bit9 সার্টিফিকেট চুরি

2013:টার্গেট পয়েন্ট অফ সেল৷

2013:ইউনাইটেড স্টেটস ডিপার্টমেন্ট অফ লেবার ওয়াটারিং হোল

2011:RSA SecurID

উপসংহার

এই পঠনটি কারো কারো জন্য একটি উপাদান হতে পারে কারণ তারা দুর্বল নিরাপত্তা সিদ্ধান্ত সম্পর্কে পড়ছেন কিন্তু বিশ্বাস করুন যে কেউ সামাজিক প্রকৌশল আক্রমণ থেকে নিরাপদ নয়, এবং সবচেয়ে সচেতন ব্যক্তি এই ধরনের আক্রমণের শিকার হন। তাই, অনলাইন নিরাপত্তাকে গুরুত্ব সহকারে নেওয়া এবং প্রতিটি অনলাইন অনুরোধের প্রতি সন্দেহজনক নজর রাখা গুরুত্বপূর্ণ৷

৷