এই অপারেশনটি তথ্যের ডান অর্ধেক প্রসারিত করে, R 32 বিট থেকে 48 বিটে এবং এই অপারেশনটি নির্দিষ্ট বিটের পুনরাবৃত্তির পাশাপাশি বিটের ক্রম পরিবর্তন করে। এটাকে বলা হয় এক্সপেনশন পারমুটেশন।

এই অপারেশনটির দুটি উদ্দেশ্য রয়েছে যার মধ্যে এটি XOR অপারেশনের জন্য কী হিসাবে সঠিক অর্ধেক একই আকার তৈরি করে এবং এটি একটি দীর্ঘ ফলাফল সমর্থন করে যা প্রতিস্থাপন অপারেশনের সময় সংকুচিত হতে পারে। এটি এক বিট প্রভাব দুটি প্রতিস্থাপন সক্রিয় করতে পারে, ইনপুট বিট উপর আউটপুট বিট নির্ভরতা দ্রুত ছড়িয়ে. এটি তুষারপাত প্রভাব নামে পরিচিত।

প্লেইনটেক্সটের প্রতিটি বিটের উপর ভিত্তি করে সাইফারটেক্সটের প্রতিটি বিট এবং যত দ্রুত সম্ভব কী-এর প্রতিটি বিট থাকার অ্যাকশনে পৌঁছানোর জন্য DES ডিজাইন করা হয়েছে। এটি নিম্নরূপ প্রদর্শিত হয় -

-

32-বিট রাইট প্লেইন টেক্সট আটটি ব্লকে বিভক্ত, প্রতিটি ব্লক 4বিট সহ।

-

পরবর্তী প্রক্রিয়াটির প্রতিটি 4-বিট ব্লক একটি সংশ্লিষ্ট 6-বিট ব্লকে প্রসারিত হয়। যে প্রতি 4-বিট ব্লক, 2 অতিরিক্ত বিট সন্নিবেশ করা হয়. তারা একেবারে 4-বিট ব্লকের প্রথম এবং চতুর্থ বিট পুনরাবৃত্ত।

দ্বিতীয় এবং তৃতীয় বিটগুলি যেমন ইনপুটে ছিল সেভাবে লেখা আছে। প্রথম বিটডাউনলোডটি দ্বিতীয় আউটপুট অবস্থানে আউটপুট করা হয় এবং আউটপুট অবস্থান 48-এ আরও পুনর্নবীকরণ করা হয়। একইভাবে, 32তম ইনপুট বিটটি 47 ম -এ পাওয়া যায়। আউটপুট অবস্থানের পাশাপাশি প্রথম আউটপুট অবস্থানে।

স্পষ্টতই এই পর্বটি আউটপুট তৈরি করার সময় ইনপুট বিটগুলির বিস্তৃতির পাশাপাশি বিস্তৃতির ফলে পরিণত হয়। প্রথম ইনপুট বিট দ্বিতীয়টিতে যায় এবং 48 th আউটপুট অবস্থান।

দ্বিতীয় ইনপুট বিট তৃতীয় আউটপুট অবস্থানে যায়, ইত্যাদি। ফলস্বরূপ, এটি সনাক্ত করবে যে সম্প্রসারণ স্থানান্তরটি সাধারণত চিত্রে টেবিল প্রদর্শন ব্যবহার করেছে।

RPT সম্প্রসারণ পারমুটেশন টেবিল

| 32 | 1 | 2 | 3 | 4 | 5 | 4 | 5 | 6 | 7 | 8 | 9 |

| 8 | 9 | 10 | 11 | 12 | 13 | 12 | 13 | 14 | 15 | 16 | 17 |

| 16 | 17 | 18 | 19 | 20 | 21 | 20 | 21 | 22 | 23 | 24 | 25 |

| 24 | 25 | 26 | 27 | 28 | ২৯ | 28 | ২৯ | 30 | 31 | 32 | 1 |

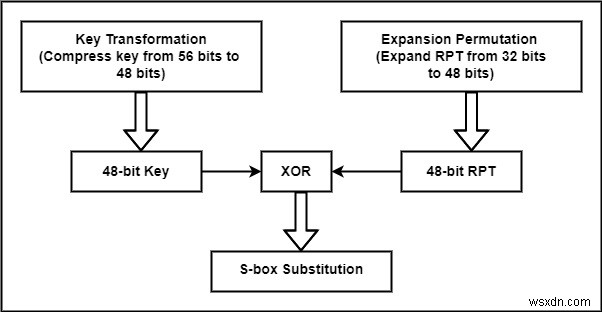

এটি প্রথমত দেখা যেতে পারে কী-ট্রান্সফর্মেশন ফেজ 56-বিট কীকে 48বিটে সংকুচিত করে। এইভাবে সম্প্রসারণ স্থানান্তর প্রক্রিয়া 32-বিট RPT (Right PlainText) কে 48 বিটে প্রসারিত করে। এখন 48-বিট কী 48-বিট RPT-এর সাথে XOR করা হয়েছে, এবং ফলস্বরূপ আউটপুট পরবর্তী ধাপে দেওয়া হয়েছে, যা চিত্রে প্রদর্শন হিসাবে S-বক্স প্রতিস্থাপন।

সম্প্রসারণ স্থানান্তরের পরে, ডিইএস-এর প্রসারিত অধিকার বিভাগ এবং রাউন্ড কী-তে XOR অপারেশন প্রয়োজন৷