ইদানীং, Magento এর পেমেন্ট সিকিউরিটি সিস্টেমে ঘন ঘন কুখ্যাত আক্রমণের কারণে খবরে আছে। Magento আক্রমণের একটি সাম্প্রতিক ঘটনা প্রত্যক্ষ করেছে ক্রেডিট কার্ড স্ক্র্যাপাররা Magento স্টোরের পেমেন্ট সিকিউরিটি সিস্টেমকে লক্ষ্য করে ক্রেডিট কার্ডের তথ্য চুরি করার জন্য। ফলস্বরূপ, Magento তার সিস্টেমের দুর্বলতা সম্পর্কে সতর্ক রয়েছে এবং একটি বিচক্ষণ প্রচেষ্টায়, ভবিষ্যতের যেকোনো আক্রমণের বিরুদ্ধে প্রতিরোধমূলক ব্যবস্থা হিসাবে নিয়মিত নিরাপত্তা প্যাচ প্রকাশ করে৷

এর সর্বশেষে, Magento Zend ফ্রেমওয়ার্ক 1 এবং 2 ই-মেইল কম্পোনেন্টে একটি গুরুতর দুর্বলতা মোকাবেলা করার জন্য "SUPEE 9652" নামে একটি নিরাপত্তা প্যাচ কোড প্রকাশ করেছে। 9.8 এর তীব্রতা স্কোরিংয়ের সাথে দুর্বলতাটিকে সমালোচনামূলক হিসাবে বিবেচনা করা হয় যা বেশ উচ্চ।

SUPEE 9652 প্যাচটি এন্টারপ্রাইজ সংস্করণ 1.9.00 – 1.14.3.1 এবং সম্প্রদায় সংস্করণ 1.5.0.11 – 1.9.3.1-এর জন্য উপলব্ধ। এটি প্রাথমিকভাবে মেল দুর্বলতা ব্যবহার করে দূরবর্তী কোড কার্যকর করার সমস্যাকে মোকাবেলা করে, যার ফলে একজন আক্রমণকারী ম্যাজেন্টো সিস্টেমে দূষিত কোডের একটি অংশ চালানোর জন্য একটি দুর্বলতাকে কাজে লাগায়, এইভাবে ব্যবহারকারীর সুবিধাগুলিকে ছাড়িয়ে যায়৷

আমি কীভাবে জানব যে আমি দুর্বল কিনা?

যদিও দুর্বলতাকে সমালোচনামূলক হিসাবে বিবেচনা করা হয়েছে, এখন পর্যন্ত শুধুমাত্র কয়েকটি সিস্টেম প্রভাবিত হয়েছে। এটি কারণ দুর্বলতা দ্বারা প্রভাবিত হওয়ার জন্য, ইনস্টলেশনের প্রয়োজন:

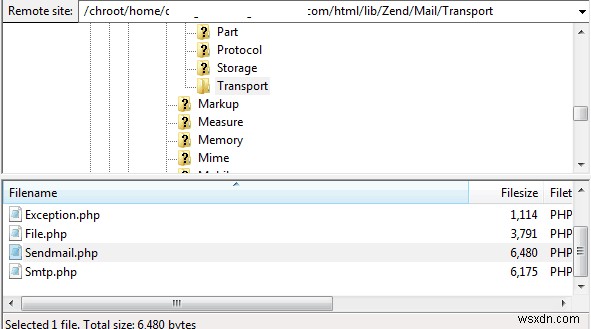

- সেন্ডমেইলকে এর মেল পরিবহন বিকল্প হিসাবে নির্বাচন করুন এবং নিয়োগ করুন: যদি আপনার সার্ভার তার মেল পরিবহন এজেন্ট হিসাবে Sendmail ব্যবহার করে, সেক্ষেত্রে Magento সাইটটি দূরবর্তী কোড এক্সিকিউশন আক্রমণের ঝুঁকিতে থাকে

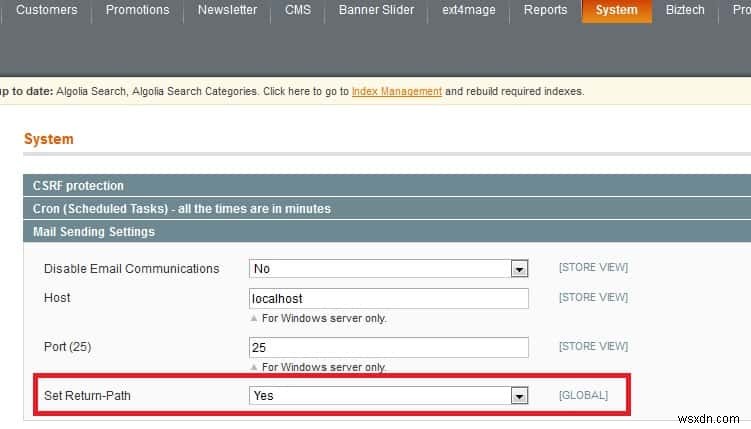

- নন-ডিফল্ট কনফিগারেশন সেটিংস আছে :যদি 'সেট রিটার্ন পাথ' একটি 'হ্যাঁ' তে সেট করা থাকে, তাহলে আপনার ম্যাজেন্টো স্টোর আক্রমণের জন্য অত্যন্ত ঝুঁকিপূর্ণ৷

আমি কিভাবে নিজেকে রক্ষা করতে পারি?

সদ্য প্রকাশিত Magento নিরাপত্তা প্যাচ SUPEE-9652 উদ্ধারে আসে। Magento একটি নতুন প্যাচ প্রকাশ করার সাথে সাথে, এটি যত তাড়াতাড়ি সম্ভব ইনস্টল করার জন্য অত্যন্ত সুপারিশ করা হয়। অধিকন্তু, আপনার মেইল পাঠানোর সেটিংসেও যাওয়ার পরামর্শ দেওয়া হচ্ছে। আপনার Magento স্টোর থেকে পাঠানো ইমেলের জন্য "উত্তর দিন" ঠিকানা নিয়ন্ত্রণ করতে ব্যবহৃত সিস্টেম সেটিংসে নেভিগেট করুন:

- Magento 1 এর ক্ষেত্রে: সিস্টেম-> কনফিগারেশন-> অ্যাডভান্সড-> সিস্টেম-> মেল সেন্ডিং সেটিংস-> রিটার্ন-পাথ সেট করুন থেকে নেভিগেট করুন

- Magento 2 এর ক্ষেত্রে: স্টোর-> কনফিগারেশন-> অ্যাডভান্সড-> সিস্টেম-> মেল সেন্ডিং সেটিংস-> রিটার্ন-পাথ সেট করুন থেকে নেভিগেট করুন

উপরের উভয় ক্ষেত্রেই, "সেট রিটার্ন-পাথ" সেটিং পরিবর্তন করুন “না”।

আপনার Magento স্টোরের নিরাপত্তা নিশ্চিত করতে, Magento দ্বারা প্রকাশিত সমস্ত প্যাচ রিলিজ হওয়ার সাথে সাথে ইনস্টল করুন। প্রতিরোধমূলক ব্যবস্থা কার্যকর করতে বিলম্ব হলে আক্রমণকারীকে দুর্বলতাকে কাজে লাগানোর সুযোগ দিতে পারে যত তাড়াতাড়ি সে সচেতন হয়। আপনার স্টোরের একটি পর্যায়ক্রমিক প্রযুক্তিগত এবং নিরাপত্তা অডিট আপনার Magento স্টোরকে দীর্ঘ সময় সুরক্ষিত রাখতে এবং আপনাকে সর্বশেষ নিরাপত্তা প্যাচগুলির সাথে আপডেট করতে একটি দীর্ঘ পথ যেতে পারে৷