এসএমবি বা সার্ভার মেসেজ ব্লক কম্পিউটার নেটওয়ার্কিং এর একটি জনপ্রিয় শব্দ। ব্যারি ফিজেনবাউম মূলত আইবিএম-এ 1980-এর দশকে এসএমবি ডিজাইন করেছিলেন। SMB-এর মূল উদ্দেশ্য হল একটি নেটওয়ার্কে নোডের মধ্যে প্রিন্টার, ফাইল এবং সিরিয়াল পোর্টগুলিতে ভাগ করা অ্যাক্সেস প্রদান করা। এটি আন্তঃপ্রক্রিয়া যোগাযোগের জন্য লেনদেন প্রোটোকল বহন করতে পারে।

সার্ভার মেসেজ ব্লকের ব্যবহার প্রধানত উইন্ডোজ কম্পিউটার অন্তর্ভুক্ত করে। সার্ভার উপাদান এবং ক্লায়েন্ট উপাদানগুলির জন্য ব্যবহৃত উইন্ডোজ পরিষেবাগুলি যথাক্রমে ল্যান ম্যানেজার সার্ভার এবং ল্যান ম্যানেজার ওয়ার্কস্টেশন৷

আসুন এসএমবি সংস্করণ 1 সম্পর্কে আরও জানি।

SMB1 এর ইতিহাস

সার্ভার মেসেজ ব্লক, এসএমবি মূলত আইবিএম দ্বারা ডিজাইন করা হয়েছিল এবং 1990-এর দশকের মাঝামাঝি সময়ে ল্যান ম্যানেজার পণ্যে মাইক্রোসফ্ট ব্যবহার করেছিল। SMB এর লক্ষ্য ছিল DOS INT 21h স্থানীয় ফাইল অ্যাক্সেসকে একটি নেটওয়ার্ক ফাইল সিস্টেমে পরিণত করা। SMB 1.0-এর নাম পরিবর্তন করে কমন ইন্টারনেট ফাইল সিস্টেম করা হয়েছে। সাধারণ মানুষের ভাষায়, আমরা নিরাপদে বলতে পারি যে এটি ছিল নেটওয়ার্কিংয়ের শুরু, যেখানে স্থানীয় ফাইল সিস্টেম একটি নেটওয়ার্কের মাধ্যমে উপলব্ধ করা হয়েছিল।

শুরুতে, এসএমবি 1.0 বাস্তবায়নে অনেক সমস্যা ছিল যা শেষ ব্যবহারকারীদের জন্য ছোট ফাইলগুলি পরিচালনা করার জন্য SMB আটকে দিয়েছিল। তদুপরি, প্রোটোকলটি চটি ছিল, তাই দূরত্বে পারফরম্যান্স ভাল ছিল না। মাইক্রোসফ্ট সংস্করণে পরিবর্তন এনেছে এবং LAN ম্যানেজার পণ্যের সাথে SMB প্রোটোকল একত্রিত করেছে, যা এটি 1990 সালের দিকে 3Com-এর সাথে OS/2-এর জন্য বিকাশ শুরু করে। তারপর থেকে, এটি উইন্ডোজের জন্য ওয়ার্কগ্রুপ এবং উইন্ডোজের পরবর্তী সংস্করণগুলিতে প্রোটোকলের বৈশিষ্ট্যগুলি যোগ করা শুরু করে। CIFS 1996 এর সাথে, মাইক্রোসফ্ট SMB উপভাষা তৈরি করেছে যা Windows 95 এর সাথে এসেছিল। এর সাথে কিছু জিনিস যুক্ত হয়েছে, বড় ফাইলের আকারের জন্য সমর্থন, সরাসরি TCP/IP এর মাধ্যমে পরিবহন, এবং প্রতীকী লিঙ্ক এবং হার্ড লিঙ্ক।

এটি কিভাবে কাজ করে?

SMB প্রোটোকল একটি অ্যাপ্লিকেশনের ব্যবহারকারীকে একটি দূরবর্তী সার্ভারে ফাইল অ্যাক্সেস করতে সক্ষম করতে ব্যবহৃত হয়, অন্যান্য সংস্থানগুলির সাথে, যার মধ্যে প্রিন্টার, মেল স্লট এবং আরও অনেক কিছু রয়েছে। অতএব, একটি ক্লায়েন্ট অ্যাপ রিমোট সার্ভারে একটি ফাইল অ্যাক্সেস, পড়তে, তৈরি, সরাতে এবং পরিবর্তন করতে পারে। এটি যেকোন সার্ভার প্রোগ্রামের সাথে সংযোগ করতে পারে যা একটি SMB ক্লায়েন্ট অনুরোধ পাওয়ার জন্য সেট আপ করা হয়েছে৷

SMB প্রোটোকল একটি প্রতিক্রিয়া-অনুরোধ প্রোটোকল হিসাবেও পরিচিত, কারণ এটি একটি সংযোগ স্থাপন করতে সার্ভার এবং ক্লায়েন্টের মধ্যে একাধিক বার্তা পাঠায়। এসএমবি প্রোটোকল লেয়ার 7 বা অ্যাপ্লিকেশন লেয়ারে কাজ করে এবং আপনি পরিবহনের জন্য পোর্ট 445 এ TCP/IP এর মাধ্যমে এটি ব্যবহার করতে পারেন। SMB প্রোটোকলের প্রাথমিক সংস্করণগুলি TCP/IP এর উপর API (অ্যাপ্লিকেশন প্রোগ্রামিং ইন্টারফেস) NetBIOS ব্যবহার করে।

বর্তমানে TCP/IP এর মাধ্যমে SMB সমর্থন করে না এমন ডিভাইসগুলির সাথে যোগাযোগ করার জন্য একটি পরিবহন প্রোটোকলের মাধ্যমে NetBIOS প্রয়োজন৷

কিভাবে SMB1 র্যানসমওয়্যার এবং অন্যান্য আক্রমণ ঘটায়?

আপনি অবশ্যই ওয়ানাক্রাই র্যানসমওয়্যারের সাথে পরিচিত হবেন, যার কারণে প্রচুর ব্যবসার অর্থ ফাঁকি দেওয়া হয়েছিল। এই ধরণের র্যানসমওয়্যার এবং ট্রোজান ম্যালওয়্যার ভেরিয়েন্টগুলি একটি প্রতিষ্ঠানের নেটওয়ার্কের মাধ্যমে প্রচার করার জন্য উইন্ডোজ সার্ভার মেসেজ ব্লক (এসএমবি) এর দুর্বলতার উপর নির্ভর করে৷

সাধারণত, আক্রমণকারীরা ফিশিং ইমেল ব্যবহার করে টার্গেট করা সিস্টেমকে সংক্রমিত করতে, তবে WannaCry ভিন্ন ছিল। এটি SMB পোর্টের মুখোমুখি জনসাধারণকে লক্ষ্য করে এবং কথিত NSA- ফাঁস EternalBlue শোষণ ব্যবহার করে নেটওয়ার্কে প্রবেশ করতে এবং তারপরে কথিতভাবে DoublePulsar exploit ব্যবহৃত হয় অধ্যবসায় স্থাপন এবং WannaCry Ransomware এর ইনস্টলেশন সমর্থন করার জন্য।

এটা এত কার্যকর কেন?

একটি উচ্চ হারে ক্ষতি করার জন্য, একটি কৃমির মতো সংক্রমণকে নিজেকে ছড়িয়ে দিতে হবে যাতে আয় গুন করার জন্য সামান্য প্রচেষ্টার প্রয়োজন হয়। তখনই SMB দুর্বলতাগুলি ব্যবহার করা হয়, সংযুক্ত সিস্টেমগুলির মাধ্যমে পরবর্তীতে ছড়িয়ে দেওয়ার জন্য৷

এসএমবি এবং নেটওয়ার্ক সেগমেন্টেশনের মতো এই অপ্রয়োজনীয় প্রোটোকলগুলিকে নিষ্ক্রিয় করা উচিত কারণ তারা সম্ভাব্যভাবে সিস্টেমগুলিকে হ্যাকারদের সংস্পর্শে আনতে পারে৷ এছাড়াও, সমস্ত সিস্টেমকে অপারেটিং সিস্টেমের সর্বশেষ সংস্করণে আপডেট রাখা এবং সময়ের সাথে সাথে নিরাপত্তা আপডেটের প্যাচ প্রয়োগ করার পরামর্শ দেওয়া হয়৷

SMB সেটিংস সমস্ত সিস্টেমে সক্রিয় করা হয়েছে, তবে, অগত্যা সকলের জন্য প্রয়োজন হয় না। অতএব, আপনি যদি সেগুলি ব্যবহার না করেন, তাহলে SMB1 এবং অন্যান্য যোগাযোগ প্রোটোকলগুলিকে অক্ষম করার পরামর্শ দেওয়া হয়৷

Wannacry SMB দুর্বলতার অপব্যবহার করার জন্য শুধুমাত্র দুটি সাইবার টুল ব্যবহার করেছে। ঠিক আছে, এটিই একমাত্র র্যানসমওয়্যার আক্রমণ নয় যা এসএমবি দুর্বলতা ব্যবহার করেছে। একটি আসন্ন কীট, EternalRocks সারা বিশ্বের সিস্টেমগুলিকে সংক্রামিত করার জন্য সাতটি সাইবার সরঞ্জাম নিয়ে আসবে৷

EternalRocks EternalBlue, EternalChampion, Eternal Synergy, এবং Eternal Romance নামে মারাত্মক সার্ভার মেসেজ ব্লক টুল ব্যবহার করবে। এছাড়াও, SMBTouch এবং ArchTouch কে SMB reconnaissance টুল নামেও ডাকা হয়, যাতে প্রভাবিত কম্পিউটারের উপর নজর রাখা হয়।

যখন দুটি হাতিয়ার সহ একটি কীট বিশ্বে ব্যাপক বিশৃঙ্খলা সৃষ্টি করে, তখন আমরা EternalRocks যে বিশাল ধ্বংসের কারণ হতে পারে তা কল্পনাও করতে পারি না।

কিভাবে আক্রমণটি সংঘটিত হয়েছিল?

বর্তমানে, তিনটি শোষণ রয়েছে, যথা EternalBlue, EternalChampion এবং EternalRomance, যেগুলি প্রকাশ্যে রয়েছে এবং SMB দুর্বলতার সুবিধা নিতে পারে৷ EternalBlue WannaCry এবং Emotet দ্বারা ব্যবহৃত হয়েছিল। চিরন্তন রোমান্স ব্যাড র্যাবিট, নোটপেটিয়া এবং ট্রিকবট দ্বারা ব্যবহৃত হয়েছিল। EternalSynergy নামে আরও একটি শোষণও উপস্থিত রয়েছে।

ShadowBrokers নামে একটি হ্যাকার গ্রুপ এই সমস্ত শোষণ ফাঁস করেছে। এক মাসের মধ্যে, ইটারনাল ব্লু শোষণ ব্যবহার করা হয়েছিল, ওয়ানাক্রাই দাবানলের মতো ছড়িয়ে পড়েছিল৷

EternalRocks সংক্রামিত সিস্টেমে ম্যালওয়্যার ইনস্টল করার জন্য একটি ব্যাকডোর হিসাবে DoublePulsar ব্যবহার করে৷

গবেষণা দেখায় যে ব্যাকডোর এখনও সুরক্ষিত নয় এবং অন্যান্য হ্যাকাররা তাদের ম্যালওয়্যার চালু করতে এবং সিস্টেমগুলি ধ্বংস করার জন্য এটিকে একটি মাধ্যম হিসাবে ব্যবহার করতে পারে৷

এর পরে, বিভিন্ন বৃহৎ মাপের ম্যালওয়্যার আক্রমণ যেমন ব্যাড র্যাবিট এবং নট পেটিয়া 2017 সালে সংস্থাগুলির নেটওয়ার্কগুলিতে প্রবেশের জন্য SMB দুর্বলতাকে নিযুক্ত করেছে৷ 2018 সালের তৃতীয় এবং চতুর্থ ত্রৈমাসিকে, ইমোটেট এবং ট্রিকবট ট্রোজান আক্রমণ শীর্ষে ছিল৷

আমরা এসএমবি সংস্করণ 1 এবং এর দুর্বলতাগুলি সম্পর্কে যথেষ্ট পড়েছি, যদি আমরা এসএমবি 1 ব্যবহার না করি, তবে আপনি এটি ছাড়াই ভাল।

পরবর্তী সেগমেন্টে, আমরা Windows এ SMB1 কিভাবে সনাক্ত, সক্ষম বা নিষ্ক্রিয় করতে হয় সে সম্পর্কে কথা বলব। তো, চলুন এগিয়ে যাই!

উইন্ডোজে SMB1 কিভাবে সনাক্ত, সক্ষম/অক্ষম করবেন?

পদ্ধতি 1: PowerShell পদ্ধতি ব্যবহার করে Windows 8.1 এবং Windows 10 এ SMB v1 প্রোটোকল সনাক্ত করুন, সক্ষম/অক্ষম করুন

শনাক্ত করতে

স্টার্ট মেনুর উপরে প্রসঙ্গ মেনু পেতে Windows এবং X টিপুন।

তালিকা থেকে, Windows PowerShell অ্যাডমিনকে সনাক্ত করুন৷

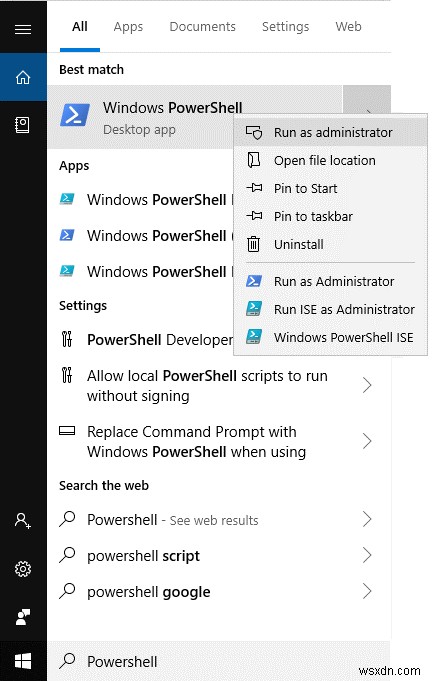

৷দ্রষ্টব্য: আপনি অনুসন্ধান বাক্সে PowerShell টাইপ করে পাওয়ারশেল পেতে পারেন। Windows PowerShell বিকল্পটি বেছে নিন এবং এটিকে প্রশাসক হিসাবে চালাতে ডান-ক্লিক করুন

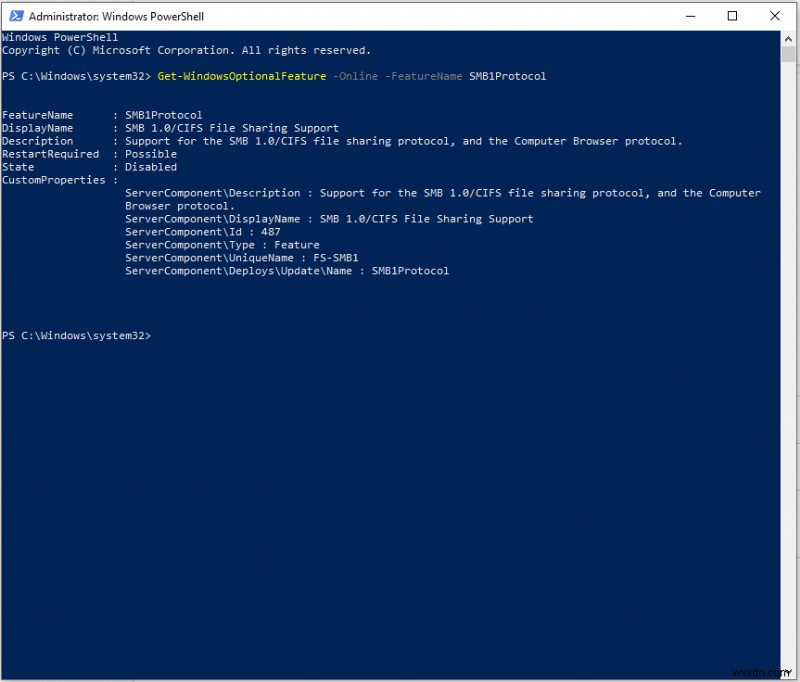

পাওয়ারশেল উইন্ডোতে, টাইপ করুন Get-WindowsOptionalFeature –Online –FeatureName SMB1Protocol

কিভাবে নিষ্ক্রিয় করবেন

- স্টার্ট মেনুর উপরে প্রসঙ্গ মেনু পেতে Windows এবং X টিপুন।

- তালিকা থেকে, Windows PowerShell অ্যাডমিনকে সনাক্ত করুন।

দ্রষ্টব্য: আপনি অনুসন্ধান বাক্সে PowerShell টাইপ করে পাওয়ারশেল পেতে পারেন। Windows PowerShell বিকল্পটি চয়ন করুন এবং এটিকে প্রশাসক হিসাবে চালাতে ডান ক্লিক করুন

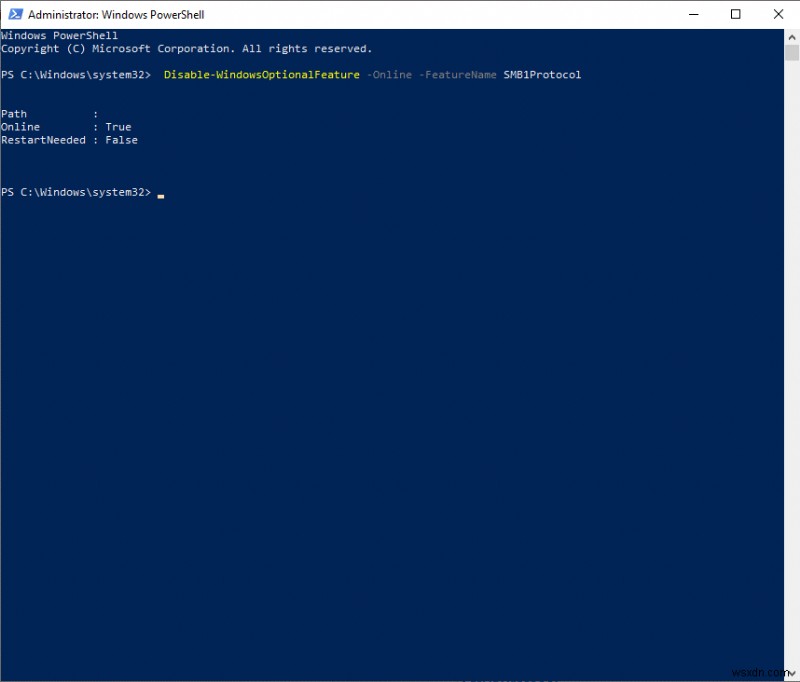

- পাওয়ারশেল উইন্ডোতে, Disable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol টাইপ করুন৷

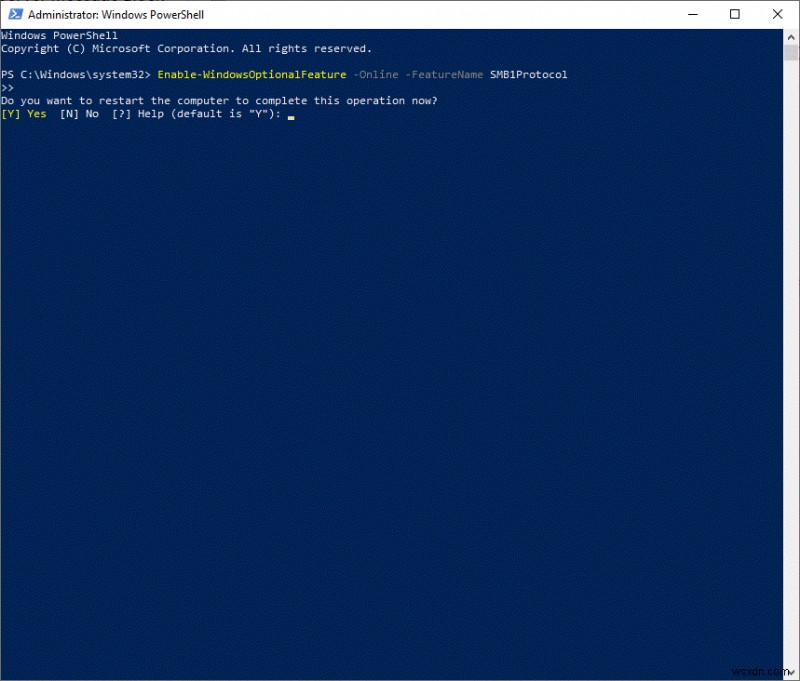

সক্রিয় করতে

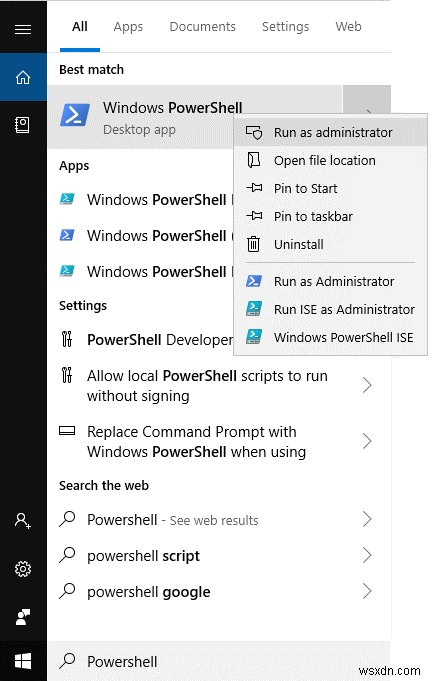

- স্টার্ট মেনুর উপরে প্রসঙ্গ মেনু পেতে Windows এবং X টিপুন।

- তালিকা থেকে, Windows PowerShell অ্যাডমিনকে সনাক্ত করুন।

দ্রষ্টব্য: আপনি অনুসন্ধান বাক্সে PowerShell টাইপ করে পাওয়ারশেল পেতে পারেন। Windows PowerShell বিকল্পটি চয়ন করুন এবং এটিকে প্রশাসক হিসাবে চালাতে ডান ক্লিক করুন

- পাওয়ারশেল উইন্ডোতে, Enable-WindowsOptionalFeature -Online -FeatureName SMB1Protocol টাইপ করুন

পরিবর্তনগুলি কার্যকর করার জন্য Y টাইপ করুন৷

পদ্ধতি 2:উইন্ডোজ বৈশিষ্ট্যগুলি চালু বা বন্ধ করতে SMB1 নিষ্ক্রিয়/সক্ষম করুন

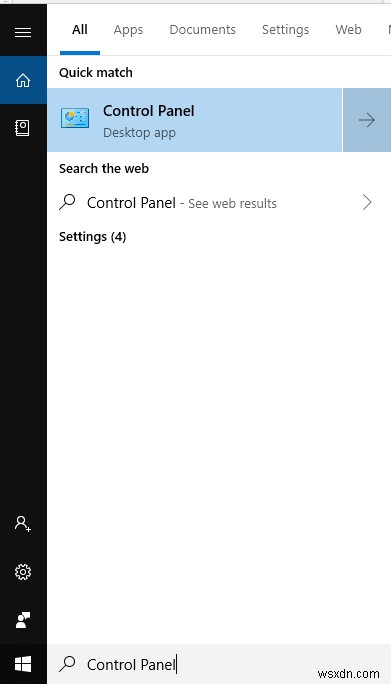

ধাপ 1: স্টার্ট বোতামে যান এবং কন্ট্রোল প্যানেল টাইপ করুন। আপনি কন্ট্রোল প্যানেল ডেস্কটপ অ্যাপ পাবেন। এটিতে ক্লিক করুন৷

৷

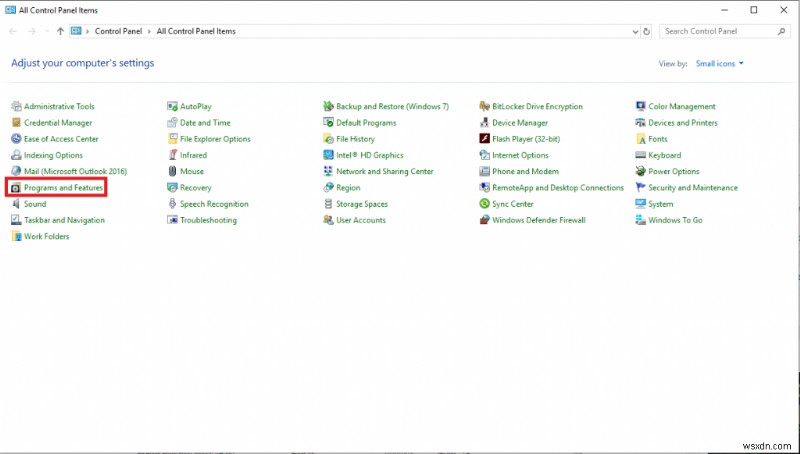

ধাপ 2 :এখন প্রোগ্রাম এবং বৈশিষ্ট্য সনাক্ত করুন৷

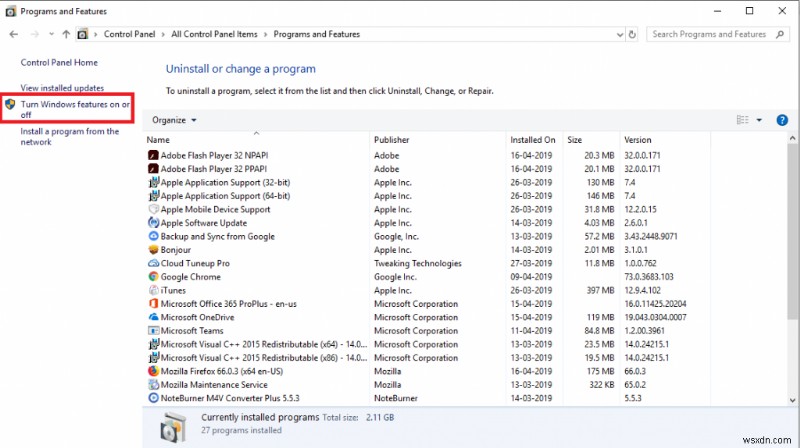

ধাপ 3: আপনি আপনার সিস্টেমে ইনস্টল করা সফ্টওয়্যারগুলির একটি তালিকা সহ একটি উইন্ডো পাবেন, প্যানেলের বাম দিকে যান এবং উইন্ডোজ বৈশিষ্ট্যগুলি চালু বা বন্ধ করুন ক্লিক করুন৷

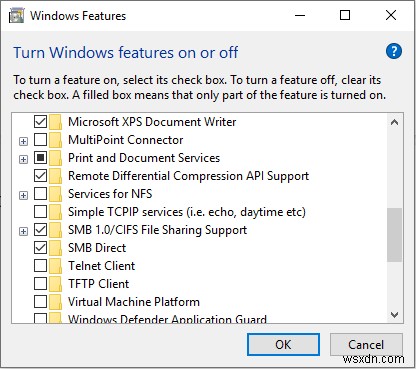

ধাপ 3: ভালোর জন্য SMB1 অক্ষম করতে আপনাকে SMB 1.0/CFs ফাইল শেয়ারিং সমর্থনের পাশে চেকমার্কটি সরাতে হবে। আপনি যদি এটি সক্ষম করতে চান তবে একই পাশে একটি চেকমার্ক রাখুন৷

পদ্ধতি 3 :SMB 1 সক্ষম/অক্ষম করতে রেজিস্ট্রি এডিটর ব্যবহার করে

আপনি SMB1 সক্ষম বা নিষ্ক্রিয় করতে রেজিস্ট্রি সম্পাদক ব্যবহার করতে পারেন। আরও যাওয়ার আগে নিশ্চিত হয়ে নিন, আপনি রেজিস্ট্রি এডিটরের জন্য একটি ব্যাকআপ নিন৷

৷দ্রষ্টব্য: একটি ব্যাকআপ নিতে, এই পদক্ষেপগুলি অনুসরণ করুন:

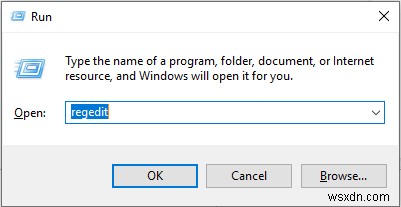

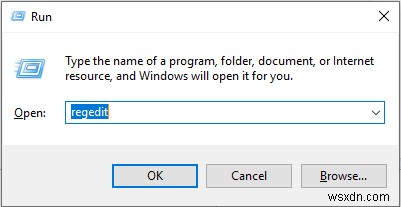

ধাপ 1: Windows এবং R টিপুন এবং regedit টাইপ করুন এবং এন্টার টিপুন।

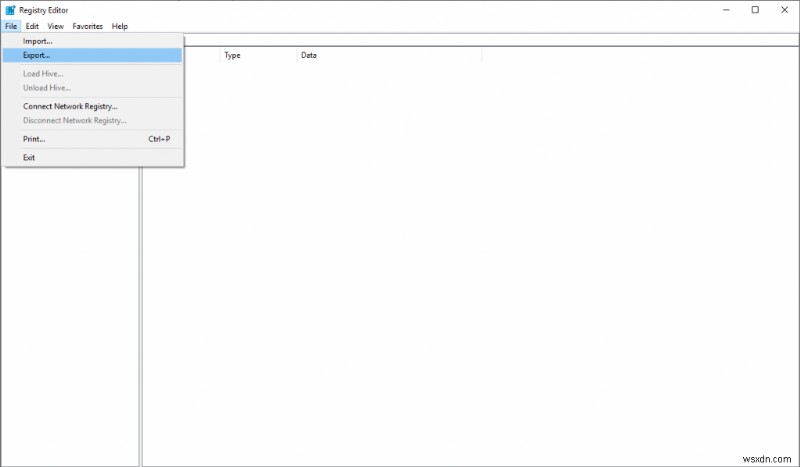

ধাপ 2: রেজিস্ট্রি এডিটরে, ফাইল-> এক্সপোর্টে যান।

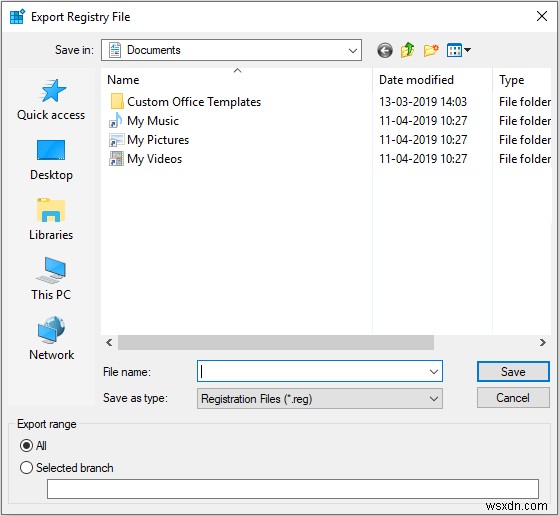

ধাপ 3: আপনার পছন্দের অবস্থানে রেজিস্ট্রি ফাইলগুলির ব্যাকআপ সংরক্ষণ করতে একটি উইন্ডো খুলবে৷

Windows এ SMBv1 সক্ষম/অক্ষম করতে, এই পদক্ষেপগুলি অনুসরণ করুন:

ধাপ 1: Windows এবং R টিপুন এবং regedit টাইপ করুন এবং এন্টার টিপুন।

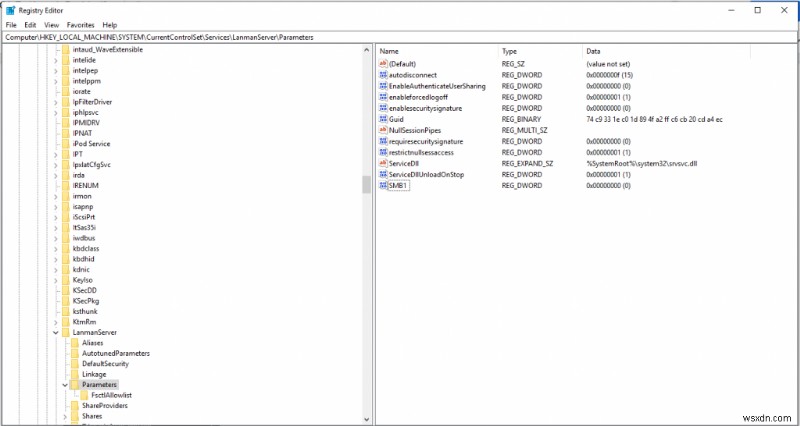

ধাপ 2: রেজিস্ট্রি এডিটরে, এই পাথে নেভিগেট করুন:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters

ধাপ 3: ফলকের ডানদিকে, রেজিস্ট্রি এন্ট্রি সনাক্ত করুন:SMB1,

- f REG_DWORD এর মান 0, তারপর এটি নিষ্ক্রিয়।

- যদি REG_DWORD-এর মান 1 হয়, তাহলে এটি সক্রিয়।

মান পরীক্ষা করতে, এসএমবি-তে ডান-ক্লিক করুন এবং পরিবর্তন করুন-এ ক্লিক করুন। এটিতে মান ডেটা পরীক্ষা করুন৷

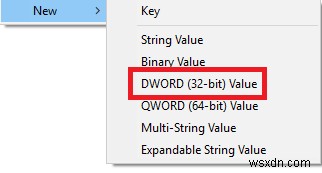

দ্রষ্টব্য: আপনি যদি SMB (DWORD) খুঁজে না পান তবে আপনি এটি তৈরি করতে পারেন। প্যানেলের ডানদিকে ডান ক্লিক করুন। New এ ক্লিক করুন এবং DWORD নির্বাচন করুন। সেই কী SMB1 নাম দিন।

দ্রষ্টব্য এই পরিবর্তনগুলি করার পরে আপনাকে আপনার কম্পিউটার পুনরায় চালু করতে হবে৷

যদি আপনি মনে করেন যে আপনার সিস্টেম কোনো দূষিত আক্রমণের প্রভাবে আছে বা আপনি ভবিষ্যতে তাদের প্রতিরোধ করতে চান, তাহলে আপনি সবসময় সুরক্ষা সরঞ্জাম ইনস্টল করতে পারেন যেমন Systweak দ্বারা অ্যাডভান্সড সিস্টেম প্রোটেক্টর। অ্যাডভান্সড সিস্টেম প্রোটেক্টর এটি ওয়ান স্টপ সলিউশন কারণ এটি অ্যান্টিম্যালওয়্যার, অ্যান্টিস্পাইওয়্যার এবং অ্যান্টিভাইরাস কৌশল দ্বারা আপনার সিস্টেমে উপস্থিত সমস্ত সংক্রমণের বিরুদ্ধে লড়াই করার জন্য শক্তিযুক্ত৷

এছাড়াও, আপনার ডেটা নিরাপদ তা নিশ্চিত করতে আপনার সিস্টেমের একটি ব্যাকআপ তৈরি করার পরামর্শ দেওয়া হয়। অনেকগুলি ডেটা ব্যাকআপ সরঞ্জাম উপলব্ধ রয়েছে, তবে, আপনার কাছে সঠিকটি থাকাই গুরুত্বপূর্ণ৷ ডান ব্যাকআপ SSL এনক্রিপশনের সাথে আপনার ডেটা ব্যাক আপ করার ক্ষেত্রে এটি সবচেয়ে নির্ভরযোগ্য টুলগুলির মধ্যে একটি। এটি আপনার কাছে থাকা প্রতিটি ডিভাইসে আপনার ডেটা অ্যাক্সেসযোগ্য করে তোলে। আপনাকে যা করতে হবে তা হল এটিতে আপনার ডেটা আপলোড করা এবং ব্যাকআপ পরিষেবা এটিকে সুরক্ষিত ক্লাউড সার্ভারে সুরক্ষিত রাখবে৷

সুতরাং, এইভাবে, আপনি সহজেই সার্ভার মেসেজ ব্লক (SMB 1) নিষ্ক্রিয়/সক্ষম করতে পারেন। নিরাপত্তা উদ্বেগ নতুন নয়, কিন্তু WannaCry Ransomware দ্বারা সৃষ্ট ব্যাঘাতকে একটি ওয়েক-আপ কল হিসাবে বিবেচনা করা উচিত। যেহেতু এটি আক্রমণ শুরু করতে উইন্ডোজ অপারেটিং সিস্টেমের SMB1 পরিষেবাগুলির দুর্বলতা ব্যবহার করে। এমনকি Microsoft নিজেও নিরাপত্তার কারণে SMB1 নিষ্ক্রিয় করার সুপারিশ করে, তাই এটিকে নিষ্ক্রিয় রাখা আপনাকে এই র্যানসমওয়্যারগুলিকে আপনার সিস্টেমের শিকার হতে বাধা দিতে সাহায্য করতে পারে৷

এছাড়াও, আপনার ডেটা নিরাপদ এবং আপনার সিস্টেম সুরক্ষিত আছে তা নিশ্চিত করতে আপনি সর্বদা যথাক্রমে রাইট ব্যাকআপ এবং অ্যাডভান্সড সিস্টেম প্রোটেক্টর এর উপর নির্ভর করতে পারেন।

নিবন্ধটি পছন্দ হয়েছে? নীচের মন্তব্য বিভাগে আপনার চিন্তা শেয়ার করুন.