ওয়ার্ডপ্রেস XML-RPC নিষ্ক্রিয় করার একটি দ্রুত উপায় খুঁজছেন? আপনি যদিও করার আগে, আপনি কেন তা করছেন তা বিবেচনা করুন।

এছাড়াও আপনার সম্ভবত আরও অনেক প্রশ্ন আছে:

- xmlrpc.php কি?

- এটি কত বড় নিরাপত্তা ঝুঁকি?

- xmlrpc.php নিষ্ক্রিয় করা কি স্বয়ংক্রিয়ভাবে হুমকির সমাধান করে?

এই নিবন্ধে, আমরা এই সমস্ত প্রশ্নের উত্তর দিতে যাচ্ছি এবং আরও অনেক কিছু।

TL;DR: ওয়ার্ডপ্রেস এ XML-RPC নিষ্ক্রিয় করা একটি বাস্তব সমাধান নয়। শীঘ্রই বা পরে, হ্যাকাররা শোষণ করার জন্য অন্য কিছু দুর্বলতা খুঁজে পাবে। আমরা সুপারিশ করি যে আপনি একটি শক্তিশালী ওয়ার্ডপ্রেস ফায়ারওয়াল ইনস্টল করুন বট এবং দূষিত আইপি ব্লক করার পরিবর্তে।

আপনার ওয়েবসাইট কি XML-RPC-এর কারণে হ্যাক হচ্ছে?

আচ্ছা, না।

যা ঘটছে তা হল হ্যাকাররা ব্যবহারকারীর নাম এবং পাসওয়ার্ডের সংমিশ্রণ চেষ্টা করে আপনার ওয়েবসাইটে অ্যাক্সেস পাওয়ার চেষ্টা করছে। তবে আতঙ্কিত হবেন না, আপনার ওয়েবসাইট এখনও হ্যাক করা হয়নি।

আমরা প্রায় প্রতিটি সাইট এই অভিজ্ঞতা দেখেছি. আপনি যদি শক্তিশালী পাসওয়ার্ড ব্যবহার করে থাকেন, তাহলে আপনার সাইট হ্যাক হওয়ার সম্ভাবনা কম। আমরা দেখেছি 10,000+ হ্যাক করা সাইটের মধ্যে, এই ধরনের আক্রমণের কারণে 5% এরও কম হ্যাক হয়েছে।

যাইহোক, এই ধরণের আক্রমণ - যা ব্রুট ফোর্স অ্যাটাক নামে পরিচিত - সার্ভার সংস্থানগুলি ব্যবহার করে৷ এমনকি আপনি যদি আপনার লগইন এবং অ্যাডমিন পৃষ্ঠাগুলি সুরক্ষিত করে থাকেন, তবে এই আক্রমণগুলি সেই পৃষ্ঠাগুলিকে সম্পূর্ণভাবে বাইপাস করে, তাই সার্ভারটি ওভারলোড হয়ে যায়।

এটি প্রতিরোধ করার জন্য, একটি ভাল ফায়ারওয়াল ইনস্টল করা গুরুত্বপূর্ণ।

XML-RPC কি?

XML-RPC একটি ওয়ার্ডপ্রেস বৈশিষ্ট্য যা ওয়ার্ডপ্রেস এবং অন্যান্য সিস্টেমের মধ্যে ডেটা স্থানান্তর সক্ষম করে। এটি এখন মূলত REST API দ্বারা প্রতিস্থাপিত হয়েছে, কিন্তু এখনও পিছনের সামঞ্জস্যের জন্য ইনস্টলেশনগুলিতে অন্তর্ভুক্ত করা হয়েছে।

XML-RPC তৃতীয় পক্ষের অ্যাপগুলিকে আপনার ওয়ার্ডপ্রেস ওয়েবসাইটে সামগ্রী প্রকাশ করার অনুমতি দেয়৷ উদাহরণস্বরূপ, আপনি যদি আপনার স্মার্টফোন থেকে একটি পোস্ট প্রকাশ করতে ওয়ার্ডপ্রেস মোবাইল অ্যাপ ব্যবহার করেন, তাহলে XML-RPC আপনাকে তা করতে দেয়।

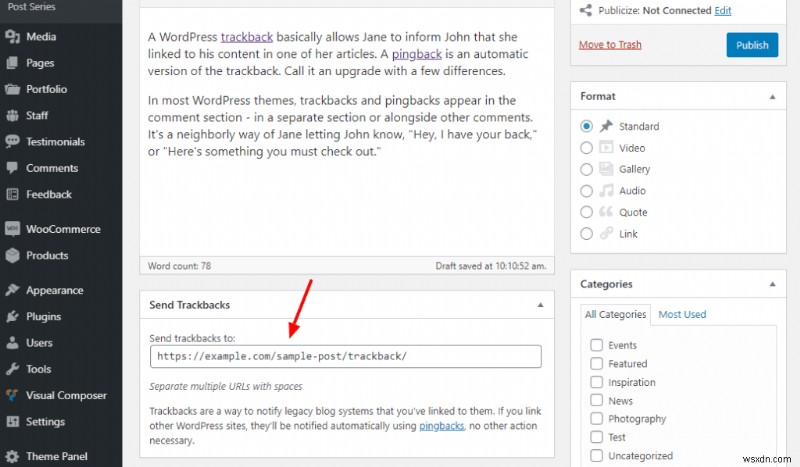

কিন্তু এটি সব করতে পারে না। ওয়ার্ডপ্রেস এটি অন্যান্য ব্লগিং প্ল্যাটফর্মের সাথে যোগাযোগ করতেও ব্যবহার করে। এটি ট্র্যাকব্যাক এবং পিংব্যাক সক্ষম করেছে।

এমনকি এটি জেটপ্যাক প্লাগইনের একটি পুরানো সংস্করণকে চালিত করে।

ওয়ার্ডপ্রেস সাধারণত ওয়ার্ডপ্রেস মোবাইল অ্যাপের সাথে সংযোগ করতে এটি ব্যবহার করে। আপনি যদি কখনও ওয়ার্ডপ্রেস মোবাইল অ্যাপ ব্যবহার করে থাকেন, তাহলে আপনাকে XML-RPC সক্রিয় করার কথা মনে থাকবে।

এই পুরো চুক্তি সম্পর্কে অদ্ভুত জিনিস হল যে WordPress এমনকি XML-RPC আর ব্যবহার করে না। যেহেতু এটি তার নিজস্ব REST API প্রকাশ করেছে, ওয়ার্ডপ্রেস পুরানো কোডবেস ব্যবহার করা বন্ধ করেছে।

আপনার ওয়ার্ডপ্রেস ইন্সটলেশনে এখনও xmlrpc.php ফাইল থাকার একমাত্র কারণ হল পশ্চাদগামী সামঞ্জস্য। সহজ কথায়, এটি শুধুমাত্র সেই ওয়েবসাইটগুলির জন্য বোঝানো হয়েছে যেগুলি এখনও ওয়ার্ডপ্রেসের খুব পুরানো সংস্করণে চলছে!

এটি আপনি হলে, আমরা দৃঢ়ভাবে সুপারিশ করি যে আপনি অবিলম্বে আপনার ওয়েবসাইট ব্যাকআপ করুন এবং আপনার ওয়ার্ডপ্রেসের মূল ফাইল, থিম এবং প্লাগইনগুলি আপডেট করুন৷ ওয়ার্ডপ্রেসের পুরানো সংস্করণে থাকা হ্যাকাররা xmlrpc.php এর সাথে সংযোগ করার চেষ্টা করার চেয়ে অনেক বেশি নিরাপত্তা ঝুঁকি তৈরি করতে পারে।

নীচের লাইন হল যে আপনার ওয়ার্ডপ্রেস সংস্করণ 4.7-এর বেশি হলে আপনি নিরাপদে ওয়ার্ডপ্রেসে XML-RPC নিষ্ক্রিয় করতে পারেন। আপনি প্লাগইন ব্যবহার করার ক্ষেত্রে এটি জেটপ্যাককেও প্রভাবিত করে না। কিন্তু যদিও XML-RPC নিষ্ক্রিয় করা নিজেই একটি সম্পূর্ণ নিরাপদ পদক্ষেপ, এটি হ্যাকারদের বিরুদ্ধে আপনার সাইটকে রক্ষা করতে সাহায্য করে না।

হ্যাকাররা কেন XML-RPC আক্রমণ করে?

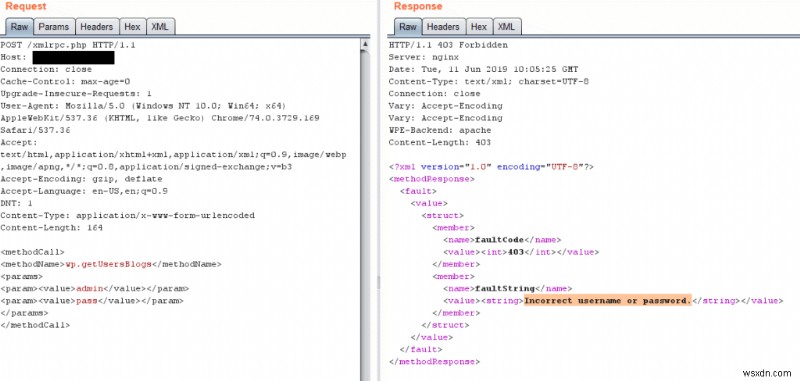

আপনি যদি কখনও ওয়ার্ডপ্রেস মোবাইল অ্যাপ ব্যবহার করে থাকেন, তাহলে আপনি মনে রাখবেন যে আপনি আসলে পরিবর্তন করতে পারার আগে আপনার ওয়েবসাইটে লগ ইন করতে হবে। এখন, এই লগইনটি আপনার শংসাপত্রগুলিকে xmlrpc.php স্ক্রিপ্টে পাঠানোর মাধ্যমে ঘটে, যা তারপরে আপনার অ্যাক্সেসের শংসাপত্রগুলিকে যাচাই করে এবং প্রমাণীকরণ করে৷

হ্যাকাররা মূলত একই কাজ করার চেষ্টা করে:xmlrpc.php স্ক্রিপ্ট অ্যাক্সেস শংসাপত্র পাঠিয়ে আপনার ওয়েবসাইটে লগ ইন করুন। সবচেয়ে বড় ঝুঁকি হল আপনার পাসওয়ার্ড দুর্বল হলে এবং সহজেই অনুমান করা যায়। তখনই XML-RPC একটি নিরাপত্তা সমস্যা হয়ে দাঁড়ায়।

অন্যথায়, আপনি একটি ওভারলোডেড সার্ভারের সম্ভাবনার দিকে তাকিয়ে আছেন-যা এখনও দুর্দান্ত নয়, মনে রাখবেন, কিন্তু সহজেই একটি ফায়ারওয়াল দিয়ে সম্বোধন করা হয়।

ওয়ার্ডপ্রেস 4.7 এবং উচ্চতর সংস্করণগুলি যেগুলি বহিরাগত অ্যাপ্লিকেশনগুলির সাথে সংযোগ করতে REST API ব্যবহার করে তারা OAuth টোকেন নামে একটি প্রমাণীকরণ ব্যবহার করে৷ OAuth হল একটি বাহ্যিক অ্যাপের সাথে সংযোগ করার একটি খুব নিরাপদ উপায়। XML-RPC-এর ব্যবহারকারীর নাম এবং পাসওয়ার্ড সরাসরি ব্যবহার করার পদ্ধতি মোটেও নিরাপদ পদ্ধতি নয়।

পর্যাপ্ত সময় দেওয়া হলে, একটি হ্যাকার বা একটি বট ব্যবহারকারীর নাম এবং পাসওয়ার্ডের ভেরিয়েন্ট পাঠাতে পারে xmlrpc.php এর সাথে সংযোগ করতে যতক্ষণ না তারা সঠিকটি অনুমান করে।

এটাকে বলা হয় নৃশংস বাহিনী আক্রমণ।

XML-RPC-এর সাথে আরেকটি বড় নিরাপত্তা সমস্যা হল যে এটি পিংব্যাকের জন্য ব্যবহার করা হয়েছিল, যেটি ওয়ার্ডপ্রেসে সতর্কতার জন্য যখন কেউ আপনার সামগ্রীতে লিঙ্ক করে। হুমকি হল যে একজন হ্যাকার আপনার সাইটে পিংব্যাকের জোয়ার-ভাটা পাঠাতে পারে।

এই ধরনের আক্রমণ, একটি DDoS আক্রমণ নামে পরিচিত, আপনার সার্ভারকে ওভারলোড করতে পারে, আপনার সার্ভারের সংস্থানগুলিকে হ্রাস করতে পারে এবং আপনার ওয়েব হোস্ট দ্বারা আপনার ওয়েবসাইটকে স্থগিত করতে পারে!

আবার, REST API এই ফাংশনটিকেও প্রতিস্থাপন করেছে। সুতরাং, আপনি যদি পিংব্যাক পছন্দ করেন, আপনি এখনও নিরাপদে ওয়ার্ডপ্রেসে XML-RPC নিষ্ক্রিয় করতে পারেন৷

আপনি যদি উদ্বিগ্ন হন যে সম্ভবত আপনি 5% এর অংশ, এবং আপনার ওয়েবসাইট হ্যাক হতে পারে, সেই সম্ভাবনাটি দূর করতে এখনই আমাদের বিনামূল্যের ম্যালওয়্যার স্ক্যানার ব্যবহার করুন৷

আপনার কি XML-RPC নিষ্ক্রিয় করা উচিত?

আমরা XML-RPC একেবারে নিষ্ক্রিয় করার সুপারিশ করি না৷

৷কারণ?

সহজ - পিএইচপি ফাইল নিষ্ক্রিয় করা আপনার কোন উপকার করে না। XML-RPC নিষ্ক্রিয় করা হ্যাকার এবং বট থেকে পরিত্রাণ পায় না। এটি নৃশংস শক্তি আক্রমণ চালানোর জন্য তাদের মনোযোগ wp-login.php-এ পুনঃনির্দেশিত করে৷

দ্বিতীয়ত, প্লাগইনটি আপনার ওয়েবসাইটকে ধীর করে দেবে, কারণ অনুরোধটি ব্লক করার জন্য এটি লোড করতে হবে।

আপনার ওয়েবসাইটটি সুরক্ষিত করা আরও গুরুত্বপূর্ণ, এবং আপনি যদি এখন পর্যন্ত পড়ে থাকেন তবে আপনি সম্ভবত অনুমান করতে পারেন যে আমরা একটি ফায়ারওয়াল ইনস্টল করার পরামর্শ দেব। হ্যাঁ, সেই পুরানো বুক।

ওয়ার্ডপ্রেস এ XML-RPC কিভাবে নিষ্ক্রিয় করবেন?

ওয়ার্ডপ্রেসের মতোই, আপনি দুটি উপায়ে ওয়ার্ডপ্রেস XML-RPC নিষ্ক্রিয় করতে পারেন:

- একটি প্লাগইন ব্যবহার করে

- একটি প্লাগইন ছাড়াই

বেশিরভাগ ক্ষেত্রে, আমরা সাধারণত সুপারিশ করি যে আপনি ওয়ার্ডপ্রেসে প্রায় কিছু করতে একটি প্লাগইন ব্যবহার করুন। ওয়ার্ডপ্রেস ব্যাকএন্ডে ম্যানুয়ালি কোড পরিবর্তন করলে বিপর্যয় হতে পারে। এটি একটি বিরল দৃষ্টান্ত যেখানে আমরা কোনও পদ্ধতিরই সুপারিশ করি না, তবে আমরা এখনও আপনাকে দেখাব যে কোনও ক্ষেত্রে উভয়ই কীভাবে করা যায়।

সাবধানতার সাথে এগিয়ে যেতে মনে রাখবেন, এবং কিছু করার আগে আপনার ওয়েবসাইটের ব্যাকআপ নিন৷

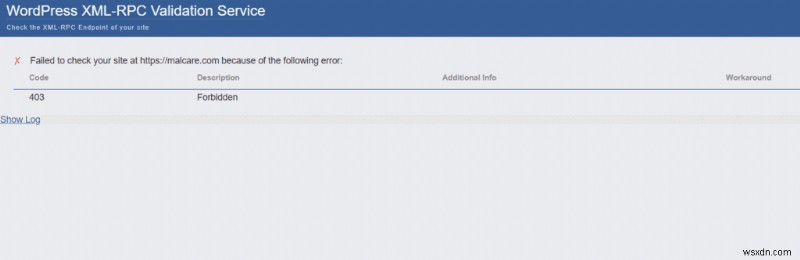

ধাপ 1:আপনার ওয়েবসাইটে XML-RPC সক্রিয় আছে কিনা তা পরীক্ষা করুন

যদিও আপনার ওয়ার্ডপ্রেস ইনস্টলেশন xmlrpc.php এর সাথে এসেছে, তার মানে এই নয় যে এটি এখনও সক্ষম। আপনি এগিয়ে যাওয়ার আগে এবং XML-RPC নিষ্ক্রিয় করার চেষ্টা করার আগে, এটি আপনার ওয়েবসাইটে এখনও সক্রিয় আছে কিনা তা অন্তত পরীক্ষা করা উচিত৷

ওয়ার্ডপ্রেস XML-RPC ভ্যালিডেশন সার্ভিস ব্যবহার করুন। এই অ্যাপটি আপনার ওয়েবসাইট চেক করবে এবং xmlrpc.php সক্ষম কিনা তা আপনাকে জানাবে।

আপনি যদি MalCare-এর জন্য একই কাজ করেন, তাহলে আপনি একটি 403 ত্রুটি বার্তা দেখতে পাবেন কারণ আমাদের কাছে একটি ফায়ারওয়াল রয়েছে৷

ধাপ 2:আপনার ওয়েবসাইটে XML-RPC নিষ্ক্রিয় করুন

অবশেষে আপনার ওয়ার্ডপ্রেস এ XML-RPC একবার এবং সব জন্য নিষ্ক্রিয় করার সময় এসেছে৷

৷আমরা আপনাকে দেখাব কিভাবে দুটি পদ্ধতি ব্যবহার করে এটি করতে হয়। যদিও আমরা ফাইলটিকে একেবারেই নিষ্ক্রিয় করার পরামর্শ দিই না, তবুও আমরা আপনাকে প্লাগইনটি ব্যবহার করার জন্য উত্সাহিত করব যদি আপনি এটি করতে প্রস্তুত থাকেন৷

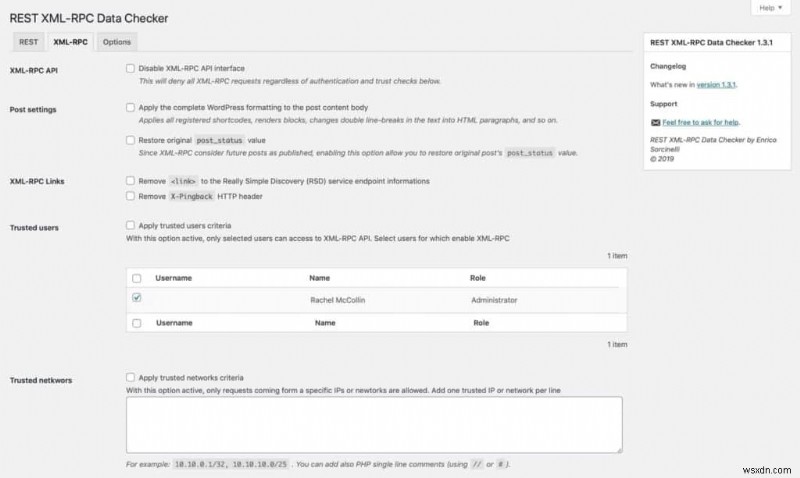

বিকল্প A:একটি প্লাগইন ব্যবহার করা

অনেক প্লাগইন রয়েছে যা আপনি আপনার ওয়েবসাইটে XML-RPC নিষ্ক্রিয় করতে ব্যবহার করতে পারেন৷ আমরা REST XML-RPC ডেটা চেকার প্লাগইন ব্যবহার করার পরামর্শ দিই৷

৷মনে রাখবেন যে আপনার ওয়েবসাইটটি ধীর হয়ে যাবে কারণ অনুরোধটি ব্লক করতে প্লাগইনটি লোড করতে হবে। এছাড়াও, হ্যাকাররা পরিবর্তে wp-login.php ফাইলে আক্রমণ করবে।

সুতরাং, এটি নিরাপত্তার দিক থেকে একেবারে কিছুই অর্জন করবে না। আপনি যদি সত্যিকারের সুরক্ষা চান, আমরা আপনাকে পরিবর্তে MalCare-এর উন্নত ফায়ারওয়াল প্লাগইন ইনস্টল করার পরামর্শ দিই।

একবার আপনি প্লাগইন ইনস্টল করলে, সেটিংস> REST XML-RPC ডেটা চেকার-এ যান .

তারপর XML-RPC ট্যাবে ক্লিক করুন:

আপনি API ইন্টারফেস, ওয়ার্ডপ্রেস পোস্ট ফরম্যাট করার ক্ষমতা, পিংব্যাক এবং ট্র্যাকব্যাক নিষ্ক্রিয় করতে পারেন। একটি অতিরিক্ত সুবিধা হিসাবে, আপনি এমন একজন বিশ্বস্ত ব্যবহারকারীকেও পরিচয় করিয়ে দিতে পারেন যিনি এখনও XML-RPC বা বিশ্বস্ত IP ঠিকানাগুলির একটি তালিকা ব্যবহার করতে পারেন যা ব্লক করা হবে না৷

দ্রুত এবং দক্ষ! যদিও আমরা REST ট্যাবের সাথে ফিডলিং করার পরামর্শ দিই না। সেখানে ডিফল্ট সবকিছু ছেড়ে দিন।

বিকল্প B:প্লাগইন ছাড়াই

এটি বইয়ের সবচেয়ে খারাপ সম্ভাব্য বিকল্প। আমরা উচ্চতর সুপারিশ করছি যে আপনি পরিবর্তে পরবর্তী বিভাগে চলে যান যেখানে আমরা আপনাকে XML-RPC আক্রমণ থেকে রক্ষা করতে শেখাই।

কিন্তু আপনি যদি ম্যানুয়ালি XML-RPC নিষ্ক্রিয় করার জন্য প্রস্তুত হন, আমরা দৃঢ়ভাবে পরামর্শ দিচ্ছি যে আপনি প্রথমে আপনার ওয়েবসাইটের সম্পূর্ণ ব্যাকআপ নিন৷

আপনার ওয়েবসাইট যে ধরনের সার্ভার ব্যবহার করছে তার উপর নির্ভর করে, আপনি এই দুটি পদ্ধতির একটি অনুসরণ করতে পারেন:

.htaccess ব্যবহার করে WordPress XML-RPC নিষ্ক্রিয় করুন

এই কোড স্নিপেটটি আপনার .htaccess ফাইলে আটকান:

# Block WordPress xmlrpc.php requests

<Files xmlrpc.php>

order deny,allow

deny from all

allow from xxx.xxx.xxx.xxx

</Files>

5 তম লাইনে 'xxx.xxx.xxx.xxx থেকে অনুমতি দিন', যদি আপনি একটি নির্দিষ্ট আইপি থেকে XML-RPC ধরে রাখতে চান তাহলে আপনার IP ঠিকানা দিয়ে x এর বদলে দিন। অন্যথায়, আপনি কেবল এই লাইনটি মুছে ফেলতে পারেন৷

আপনার ওয়েবসাইট Apache ব্যবহার করে হোস্ট করা হলে, আপনি cPanel বা FTP ব্যবহার করে আপনার সার্ভারের সাথে সংযোগ করতে সক্ষম হবেন। উভয় ক্ষেত্রেই, আপনি আপনার .htaccess ফাইলটি অ্যাক্সেস করতে সক্ষম হবেন৷

৷

.config ব্যবহার করে WordPress XML-RPC নিষ্ক্রিয় করুন

Nginx-এ হোস্ট করা সাইটগুলির জন্য, আপনি Nginx.config ফাইলে নিম্নলিখিত কোড যোগ করতে পারেন:

location ~* ^/xmlrpc.php$ {

return 403;

}

অথবা, আপনি কেবল আপনার ওয়েব হোস্টকে আপনার জন্য XML-RPC নিষ্ক্রিয় করতে বলতে পারেন।

একটি ফিল্টার ব্যবহার করে WordPress XML-RPC নিষ্ক্রিয় করুন

বিকল্পভাবে, আপনি যেকোনো প্লাগইনে একটি ফিল্টার যোগ করতে পারেন:

add_filter('xmlrpc_enabled', '__return_false');আপনি থিম ফাংশন ফাইল থেকে একই জিনিস করতে পারেন তবে এটি একটি প্লাগইন লেখার জন্য অনেক ভালো অনুশীলন। এছাড়াও, আপনার যে ধরনের সার্ভারই থাকুক না কেন আপনি এই পদ্ধতিটি ব্যবহার করতে পারেন।

আবার, এগুলোর কোনোটিই সত্যিকারের সহায়ক বিকল্প নয় এবং ম্যানুয়াল পরিবর্তন করা কখনই ভালো ধারণা নয়। সুতরাং, যদি আপনাকে এটি আদৌ করতেই হয়, দয়া করে একটি ওয়ার্ডপ্রেস ব্যাকআপ প্রস্তুত রাখুন যদি জিনিসগুলি দক্ষিণে যায়।

এক্সএমএল-আরপিসি আক্রমণ কিভাবে প্রতিরোধ করবেন?

এটি এই নিবন্ধের সবচেয়ে গুরুত্বপূর্ণ বিভাগ এবং এটি বেশ বড়। তাই, আমরা এটিকে কয়েকটি কার্যকরী পদক্ষেপে বিভক্ত করার সিদ্ধান্ত নিয়েছি যা আপনি আপনার ওয়েবসাইটে XML-RPC আক্রমণ প্রতিরোধ করতে নিতে পারেন।

ধাপ 1:আপনার ওয়েবসাইট ইতিমধ্যে হ্যাক হয়েছে কিনা তা পরীক্ষা করুন

সব সম্ভাবনায়, আপনার সাইট এখনও হ্যাক করা হয়নি।

কিন্তু আপনি এখনও শুধুমাত্র ক্ষেত্রে এটি নিশ্চিত করতে হবে. আপনার ওয়েবসাইট যদি সত্যিই হ্যাক হয়ে থাকে, তাহলে আপনাকে প্রথমে এটি থেকে ম্যালওয়্যারটি সরিয়ে ফেলতে হবে অন্যথায় XML-RPC নিষ্ক্রিয় করার কোনো মানে হবে না৷

আপনার সাইট হ্যাক হয়েছে কিনা তা নিশ্চিত করার সবচেয়ে সহজ উপায় হল MalCare-এর ফ্রি ম্যালওয়্যার স্ক্যানার ব্যবহার করা। MalCare এর স্ক্যানার সেট আপ করতে খুব কম সময় নেয় এবং এটি কয়েক সেকেন্ডের মধ্যে একটি ওয়েবসাইটে এমনকি অজানা ম্যালওয়্যার সনাক্ত করতে পারে৷

আপনি যদি ম্যালকেয়ারে একটি হ্যাকড সাইট সতর্কতা দেখতে পান, তাহলে আপনাকে যা করতে হবে তা হল 'অটোক্লিন' বোতামে চাপ দিন৷

MalCare 60 সেকেন্ডের মধ্যে সম্পূর্ণ ম্যালওয়্যার অপসারণের যত্ন নেয়৷

৷

ধাপ 2:একটি ওয়ার্ডপ্রেস ফায়ারওয়াল ইনস্টল করুন

এটি XML-RPC দুর্বলতাগুলি পরিচালনা করার সঠিক উপায়। একটি ওয়ার্ডপ্রেস ফায়ারওয়াল ব্যবহার করুন যা xmlrpc.php এর সাথে সংযোগ করার চেষ্টা করছে এমন বটগুলিকে ব্লক করার জন্য সজ্জিত।

ফাইল নিষ্ক্রিয় করা কাজ করে না। হ্যাকাররা কেবল পরবর্তী wp-login.php হ্যাক করার চেষ্টা শুরু করে।

একমাত্র সমস্যা হল ফায়ারওয়াল সাধারণত খুব দেরিতে কার্যকর হয়। যখনই একজন হ্যাকার xmlrpc.php বা wp-login.php এর সাথে সংযোগ করে হ্যাক করার চেষ্টা করে, তখন পুরো ওয়ার্ডপ্রেস সাইটটি এর সাথে লোড হয়ে যায়।

ঠিক এই কারণেই আমরা ম্যালকেয়ারের উন্নত ফায়ারওয়াল ব্যবহার করার পরামর্শ দিই যে:

- আপনার ওয়েবসাইট লোড হওয়ার আগে বট এবং হ্যাকারদের প্রতিহত করে

- ক্লাউডফ্লেয়ারের মতো আপনার ওয়েবসাইটের লোডিং গতি কমিয়ে দেয় না

- প্রতিনিয়ত 250,000+ ওয়েবসাইটের নেটওয়ার্ক থেকে শিখে ক্ষতিকারক IP-এর একটি ডাটাবেস আপডেট করে যা এটি রক্ষা করে

যদি আপনার ওয়েবসাইটটি MalCare দ্বারা সুরক্ষিত থাকে, সমস্ত বট এবং হ্যাকাররা যখন XML-RPC-এর সাথে সংযোগ করার চেষ্টা করবে তখন তারা পাবে বা WP-Login একটি 403 ত্রুটি। এই ধরনের একটি ত্রুটি দ্রুত একজন হ্যাকারকে আরও বেশি যেতে নিরুৎসাহিত করতে পারে।

কেন লোকেরা আপনাকে XML-RPC নিষ্ক্রিয় করার পরামর্শ দেয়?

বিভিন্ন কারণে. আসুন প্রতিটির দিকে তাকান, যাতে আপনি বুঝতে পারেন কেন কেউ (হ্যাঁ, সেই ওয়ার্ডপ্রেস ম্যানেজমেন্ট ব্লগটিও গণনা করে) এই পদক্ষেপের সুপারিশ করে। (এমনকি এটি কিছুটা ব্যান্ড-এইড সমাধান হলেও।)

আমাদের অনেক পাঠক (আপনার মত) কেন তাদের ওয়ার্ডপ্রেস ওয়েবসাইটে XML-RPC নিষ্ক্রিয় করতে চান তার একটি সবচেয়ে বড় কারণ হল তারা সার্ভার রিসোর্স সমস্যা অনুভব করেছেন। . লগগুলি দেখার সময়, আপনি হয়ত xmlrpc.php ফাইলটিতে প্রচুর হিট পেয়েছেন৷

হতে পারে আপনি জেটপ্যাক ব্যবহার করেন, এবং আপনি একটি জেটপ্যাক ইনস্টল করার সময় কনফিগারেশন ত্রুটির সম্মুখীন হয়েছেন . তারপরে আপনি এই অদ্ভুত-শব্দযুক্ত ফাইলটি অনুসন্ধান করেছেন এবং এটি কীভাবে একটি দুর্বলতার বিষয় তা সম্পর্কে একগুচ্ছ জিনিস পড়েন।

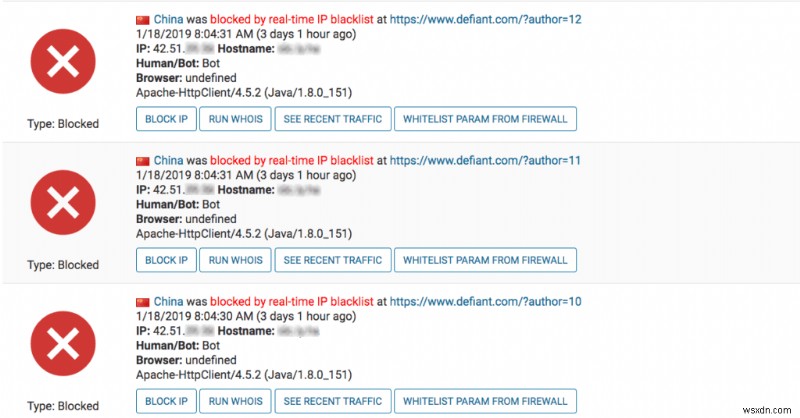

অথবা আপনি একটি স্ক্যানার ব্যবহার করেছেন, যা এইরকম একটি সতর্কতা ছুড়ে দিয়েছে:

এটি একটি Wordfence ট্রাফিক লগের একটি স্ক্রিনশট৷ .

একটি নিরাপত্তা প্লাগইন আপনাকে দেখায় যে বটগুলি WordPress-এ XML-RPC-এর মাধ্যমে আপনার সাইটে হ্যাক করার চেষ্টা করছে৷ সুতরাং, আপনার স্বাভাবিক প্রবৃত্তি হল এই বিকল্পটি সম্পূর্ণরূপে নিষ্ক্রিয় করা।

আপনার কি করা উচিত নয় এবং কেন?

ব্ল্যাকলিস্ট আইপি অ্যাড্রেস

আপনি ভাবতে পারেন যে আইপিগুলিকে ম্যানুয়ালি ব্লক করা হ্যাকারদের ব্লক করার একটি ভাল উপায়। প্রকৃতপক্ষে, এটিই অনেক নিরাপত্তা "গুরু" সমর্থন করবে। কিন্তু এটা কাজ করে না। আপনি যদি একটি আইপি অ্যাড্রেস ব্লক করেন, তাহলে একটি ব্রুট ফোর্স বট আপনার সাইটে আক্রমণ করার জন্য অন্য আইপি অ্যাড্রেস ব্যবহার করতে শুরু করবে।

XML-RPC মুছে ফেলা হচ্ছে

এমনকি আপনার ওয়ার্ডপ্রেস ইনস্টলেশন থেকে xmlrpc.php ফাইলটি মুছে ফেলার কথা ভাববেন না। এটি আপনার সাইটটিকে সম্পূর্ণরূপে ধ্বংস করে দেবে এবং এটি না হলেও, পরের বার আপনি যখন WordPress আপডেট করবেন তখন ফাইলটি ঠিক ফিরে আসবে৷

এরপর কি?

ওয়ার্ডপ্রেস নিরাপত্তা উন্নত করা এক এবং সম্পন্ন ধরনের চুক্তি নয়। হ্যাঁ, একটি ফায়ারওয়াল ইনস্টল করা শুরু করার একটি দুর্দান্ত উপায়, তবে আমরা সুপারিশ করছি যে আপনি আপনার ওয়েবসাইটে একটি সম্পূর্ণ ওয়ার্ডপ্রেস নিরাপত্তা অডিট করুন যাতে আপনি আরও কী উন্নতি করতে পারেন।

আপনি যদি ইতিমধ্যেই MalCare ইনস্টল করে থাকেন, তাহলে আপনি স্বজ্ঞাত ড্যাশবোর্ডের মধ্যে অনেক পরামর্শ পাবেন। শুধু এগিয়ে যান এবং একটি নিরাপত্তা স্ক্যান করুন এবং প্রম্পটগুলি অনুসরণ করুন৷

৷আপনি দ্রুত জানতে পারবেন, আপনার ওয়ার্ডপ্রেস ওয়েবসাইট নিরাপত্তা কঠোর করা একটি ভাল ধারণা। আবার, আপনি কয়েকটি সহজ ক্লিকে এটি সম্পন্ন করতে নির্দেশাবলী সহ অনুসরণ করতে পারেন।

নিরাপত্তার আরেকটি গুরুত্বপূর্ণ দিক হল সর্বদা সচেতন থাকা।

যদি একটি নতুন ওয়ার্ডপ্রেস দুর্বলতা থাকে, তাহলে আপনার ওয়েবসাইটকেও প্রভাবিত করার আগে আপনাকে এটি সম্পর্কে জানতে হবে এবং পূর্বনির্ধারিত ব্যবস্থা নিতে হবে।

FAQs

XML-RPC কি?

XML-RPC মানে XML রিমোট কল প্রসিডিউর। এটি একটি প্রোটোকল যা এক্সএমএল এনকোডিং সহ একটি HTTP সংযোগ ব্যবহার করে ব্লগে সংযোগ করতে পুরানো ব্লগিং সিস্টেম দ্বারা ব্যবহৃত হয়। সহজ কথায় বলতে গেলে, এটি একটি প্রোটোকল যা ব্যবহারকারীদের ওয়ার্ডপ্রেসের মতো ব্লগিং প্ল্যাটফর্মের সাথে দূর থেকে সংযোগ করতে দেয়।

XML-RPC কিসের জন্য ব্যবহার করা হয়?

XML-RPC হল ওয়ার্ডপ্রেস মোবাইল অ্যাপের মতো তৃতীয় পক্ষের অ্যাপ থেকে ওয়ার্ডপ্রেসের সাথে দূরবর্তীভাবে সংযোগ করার একটি উপায়। ট্র্যাকব্যাক এবং পিংব্যাকের মাধ্যমে কেউ আপনার পোস্টে লিঙ্ক করলেই এটি আপনাকে একটি বিজ্ঞপ্তি পাঠায়।

আমি কিভাবে XML-RPC নিষ্ক্রিয় করব?

আপনি একটি প্লাগইন ব্যবহার করে XML-RPC নিষ্ক্রিয় করতে পারেন যেমন REST XML-RPC ডেটা চেকার প্লাগইন৷ যাইহোক, XML-RPC নিষ্ক্রিয় করা হ্যাকারদের আপনার ওয়ার্ডপ্রেস ওয়েবসাইট হ্যাক করার চেষ্টা করা থেকে বিরত করে না। আক্রমণ বন্ধ করতে, আপনার পরিবর্তে MalCare-এর উন্নত ফায়ারওয়াল প্লাগইন ইনস্টল করা উচিত।

আমার কাছে ক্যাপচা বা 2FA আছে। তারা কি এখনও XML-RPC ব্যবহার করে পাসওয়ার্ড ক্র্যাক করতে পারে?

ক্যাপচা এবং টু-ফ্যাক্টর অথেনটিকেশন (2FA) প্লাগইনগুলি অতিরিক্ত নিরাপত্তার জন্য। তারা XML-RPC হ্যাকগুলির বিরুদ্ধে প্রকৃত সুরক্ষা প্রদান করে না৷

৷বেশিরভাগ ক্যাপচা এবং ওয়ার্ডপ্রেস 2FA প্লাগইন শুধুমাত্র ওয়ার্ডপ্রেস লগইন পৃষ্ঠাকে সুরক্ষিত করবে এবং XML-RPC স্ক্রিপ্ট নয়। এটি XML-RPC-এর মাধ্যমে লগইন প্রতিরোধ করে কিনা তা নিশ্চিত করতে আপনার নিরাপত্তা প্লাগইন দিয়ে দুবার চেক করুন৷

আমি কি ক্ষতিকারক IP ঠিকানাগুলিকে কালো তালিকাভুক্ত করতে পারি?

এটি একটি সুস্পষ্ট সমাধান বলে মনে হচ্ছে - শুধু হ্যাকারের আইপি ঠিকানাটি ব্লক করুন এবং আপনি নিরাপদ থাকবেন।

এই ধারণা নিয়ে খেলবেন না। এটি হ্যাকারদের সাথে হ্যাক-এ-মোল খেলার মতো। তারা IP ঠিকানা পরিবর্তন করতে থাকবে এবং অন্য IP ঠিকানা ব্যবহার করে আপনার সাইটে আক্রমণ করতে থাকবে। এর কোন শেষ নেই।

শুধুমাত্র MalCare এর ফায়ারওয়ালের মত কিছু আপনাকে সাহায্য করতে পারে। এটি বট সুরক্ষার সাথে আসে যা স্বয়ংক্রিয়ভাবে দেশ বা ডিভাইস থেকে ক্ষতিকারক আইপিগুলিকে ব্লক করবে। উন্নত ফায়ারওয়াল তার নেটওয়ার্কে 250,000+ সাইট থেকে শিখে এবং বট এবং দূষিত আইপিগুলিকে এমনকি আক্রমণ মাউন্ট করার আগেই চিনতে পারে। এই সব আপনার সাইটের গতি না কমিয়ে।

তা সত্ত্বেও, আপনি যদি এখনও অনন্তকালের জন্য একের পর এক দূষিত আইপি ব্লক করে এগিয়ে যেতে চান, তাহলে এই নিবন্ধটি আপনাকে সাহায্য করবে।

আমি কি শুধু XML-RPC ফাইল মুছতে পারি না? ওয়ার্ডপ্রেস এটি আর ব্যবহার করে না।

এটা করবেন না। এমনকি যদি XML-RPC ফাইলটি অনুপস্থিত থাকে, আপনার সাইটটি এটির সাথে সংযোগ করার চেষ্টা করে বট দ্বারা ওভারলোড হতে থাকবে। বড় ঝুঁকি হল যে একটি ওয়ার্ডপ্রেস কোর ফাইল উইলি নিলি মুছে ফেলা আপনার সাইটকে সম্পূর্ণরূপে ধ্বংস করতে পারে।

সবচেয়ে খারাপ দিক হল যে পরবর্তী ওয়ার্ডপ্রেস আপডেটের সময় xmlrpc.php পুনরায় ইনস্টল করা হবে, যা ফাইলটি মুছে ফেলার উদ্দেশ্যকে ব্যর্থ করে।