এফবিআই-এর ইন্টারনেট ক্রাইম কমপ্লেইন্ট সেন্টারের বার্ষিক প্রতিবেদন অনুসারে, 2025 সালে ব্যবসায়িক ইমেল আপস (BEC) আক্রমণ $3 বিলিয়নের বেশি লোকসানের জন্য দায়ী। এই চিত্রটি স্মার্ট, নির্ভরযোগ্য BEC সুরক্ষার প্রয়োজনীয়তার উপর জোর দেয়।

একটি একক ইমেল অ্যাকাউন্ট আপস জালিয়াতি, বেতন চুরি বা গ্রাহকের তথ্য চুরির দরজা খুলতে পারে।

ছোট এবং মাঝারি আকারের ব্যবসাগুলি প্রধান লক্ষ্য কারণ তারা দ্রুত অগ্রসর হয় এবং ইমেল যোগাযোগের উপর খুব বেশি নির্ভর করে। কিন্তু গুরুত্বপূর্ণ নিরাপত্তা স্তর ছাড়া যেকোন ব্যবসা, যেমন মাল্টি-ফ্যাক্টর অথেনটিকেশন (MFA) বা উন্নত ইমেল ফিল্টারিং, দুর্বল হতে পারে, কারণ আক্রমণকারীরা অতিরিক্ত যাচাইকরণ ছাড়াই অ্যাকাউন্টগুলি অ্যাক্সেস করতে পারে বা কর্মীদের ছদ্মবেশ ধারণ করতে পারে৷

BEC কিভাবে কাজ করে?

ব্যবসায়িক ইমেল আপস আক্রমণ সনাক্তযোগ্য ম্যালওয়্যার বা সাধারণ লাল পতাকাগুলির উপর নির্ভর করে না যা আপনি অধ্যয়ন করতে এবং শিখতে পারেন। পরিবর্তে, বিইসি কেলেঙ্কারীগুলি বিশ্বাসের উপর খেলা করে। একজন স্ক্যামার একটি কোম্পানি অধ্যয়ন করে, কে অর্থপ্রদান বা সংবেদনশীল ডেটা পরিচালনা করে তা শিখে, তারপর অর্থ বা সংবেদনশীল ব্যবসার তথ্য পাওয়ার জন্য সম্পূর্ণ বৈধ বলে একটি বার্তা পাঠায়।

এখানে একটি সাধারণ BEC কেলেঙ্কারি কীভাবে উন্মোচিত হয় তার আরও বিশদ বিবরণ দেওয়া হল:

- গবেষণা এবং লক্ষ্যবস্তু:আক্রমণকারী কোম্পানি সম্পর্কে বিশদ বিবরণ সংগ্রহ করে, যেমন নেতৃত্বের নাম, বিক্রেতা, বিলিং চক্র এবং এমনকি ছুটির সময়সূচী। তারা ঠিক করে যে দল বা ব্যক্তিকে তারা লক্ষ্য করতে চায়।

- ছদ্মরূপ:আক্রমণকারীরা সিইও, ম্যানেজার বা সরবরাহকারী হিসাবে জাহির করার জন্য একটি অ্যাকাউন্টকে ফাঁকি দেয় বা আপস করে এবং সংবেদনশীল অ্যাকাউন্ট বা আর্থিক সিস্টেমে অ্যাক্সেস পেতে আরও ফিশিং ইমেলগুলি অনুসরণ করতে পারে৷ সিনিয়র নেতাদের লক্ষ্য করে ফিশিং প্রচেষ্টা তিমি আক্রমণের রূপও নিতে পারে৷

- জরুরিতা তৈরি করা:ইমেল আপনাকে চাপ দেওয়ার জন্য জরুরী ভাষা ব্যবহার করে, যেমন, "এই তারের স্থানান্তরটি আজই পাঠাতে হবে" বা "আমার এখনই এই নথিটি প্রয়োজন।"

- অর্থপ্রদান বা ডেটার অনুরোধ করা:স্ক্যামার টাকা, বেতনের পরিবর্তন বা সংবেদনশীল ব্যবসার তথ্য চায়।

- তহবিল বা তথ্য পাঠানো:লক্ষ্য অনুরোধটি বাস্তব মনে করে প্রতিক্রিয়া জানায় এবং অর্থ বা ডেটা সরাসরি আক্রমণকারীর কাছে যায়।

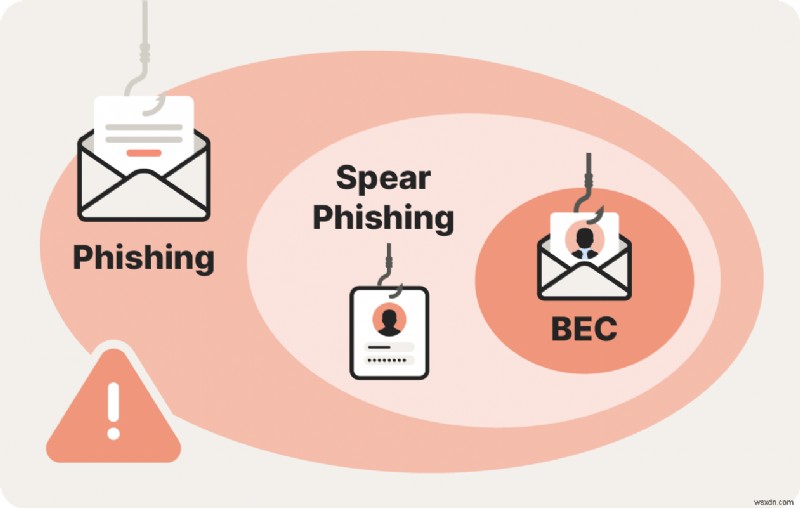

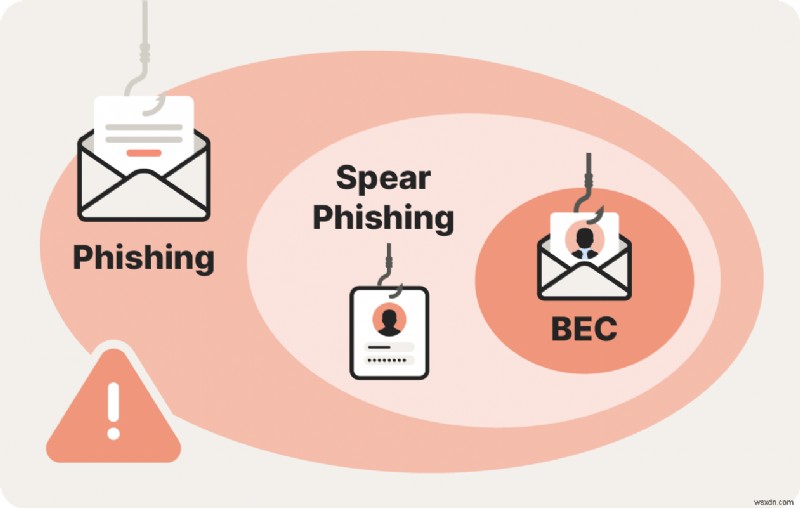

BEC, ফিশিং এবং স্পিয়ার ফিশিংয়ের মধ্যে পার্থক্য কী?

ফিশিং হল একটি বিস্তৃত স্ক্যাম যা ক্ষতিকারক লিঙ্কে ক্লিক করতে বা শংসাপত্র সমর্পণ করার জন্য ক্ষতিগ্রস্থদের প্রতারণার জন্য জাল বার্তা ব্যবহার করে। স্পিয়ার ফিশিং হল ফিশিং এর একটি টার্গেটেড সাব-টাইপ যা নির্দিষ্ট ব্যক্তি, ছোট গোষ্ঠী বা সংস্থার প্রতি ব্যক্তিগত আক্রমণ শুরু করে। BEC আক্রমণ হল ব্যবসায়িক প্রতারণার উপর দৃষ্টি নিবদ্ধ করা বর্শা ফিশিংয়ের একটি উচ্চ-লক্ষ্যযুক্ত রূপ।

স্পিয়ার ফিশিংয়ের মতো, BEC ফিশিং কৌশল ব্যবহার করে, কিন্তু একটি ব্যবসার মধ্যে আর্থিক এবং ডেটা জালিয়াতির উপর একটি তীক্ষ্ণ, উচ্চ-মূল্যের ফোকাস সহ। কিন্তু বিশ্বস্ত নেতা, বিক্রেতা বা নির্বাহীদের মতো উচ্চ-মূল্যবান ব্যক্তিদের আক্রমণের লক্ষ্য হওয়ার পরিবর্তে, সেই ব্যক্তিদের BEC আক্রমণে ছদ্মবেশী করা হয়, স্ক্যামাররা অর্থ স্থানান্তর বা সংবেদনশীল ডেটার অনুরোধ করার জন্য তাদের আস্থার ব্যবহার করে।

ব্যবসায়িক ইমেল সমঝোতা বর্শা ফিশিংয়ের একটি উচ্চ-লক্ষ্যযুক্ত রূপ।

ব্যবসায়িক ইমেল সমঝোতা বর্শা ফিশিংয়ের একটি উচ্চ-লক্ষ্যযুক্ত রূপ।

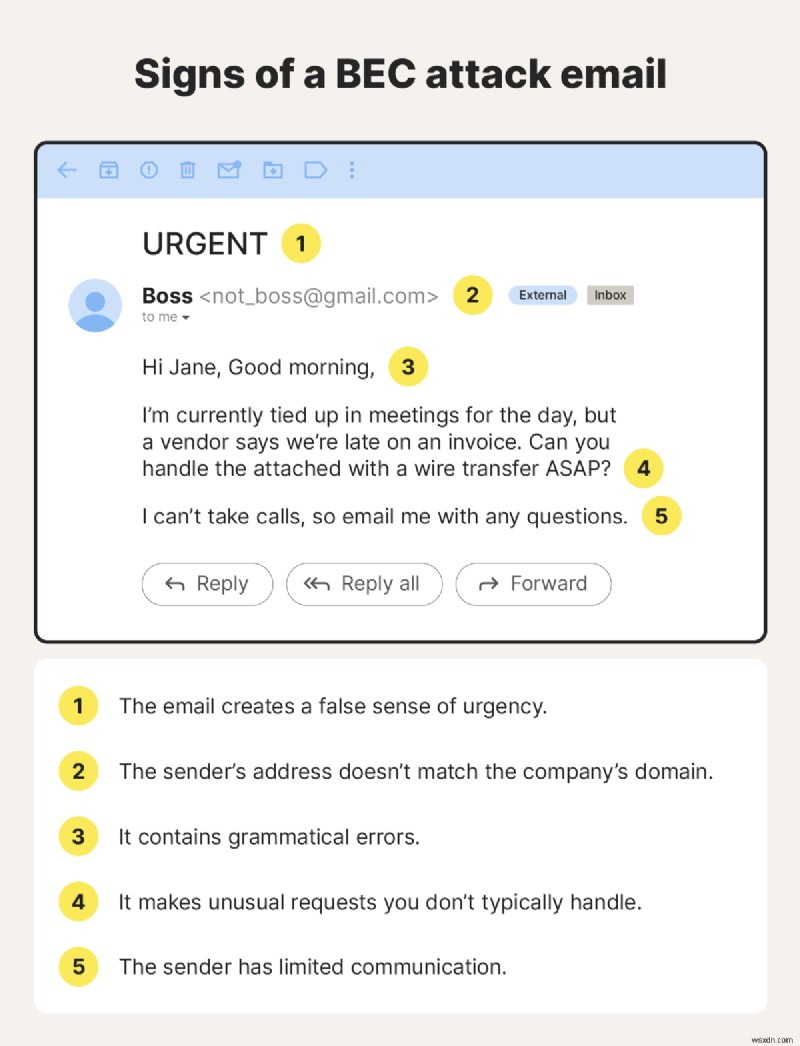

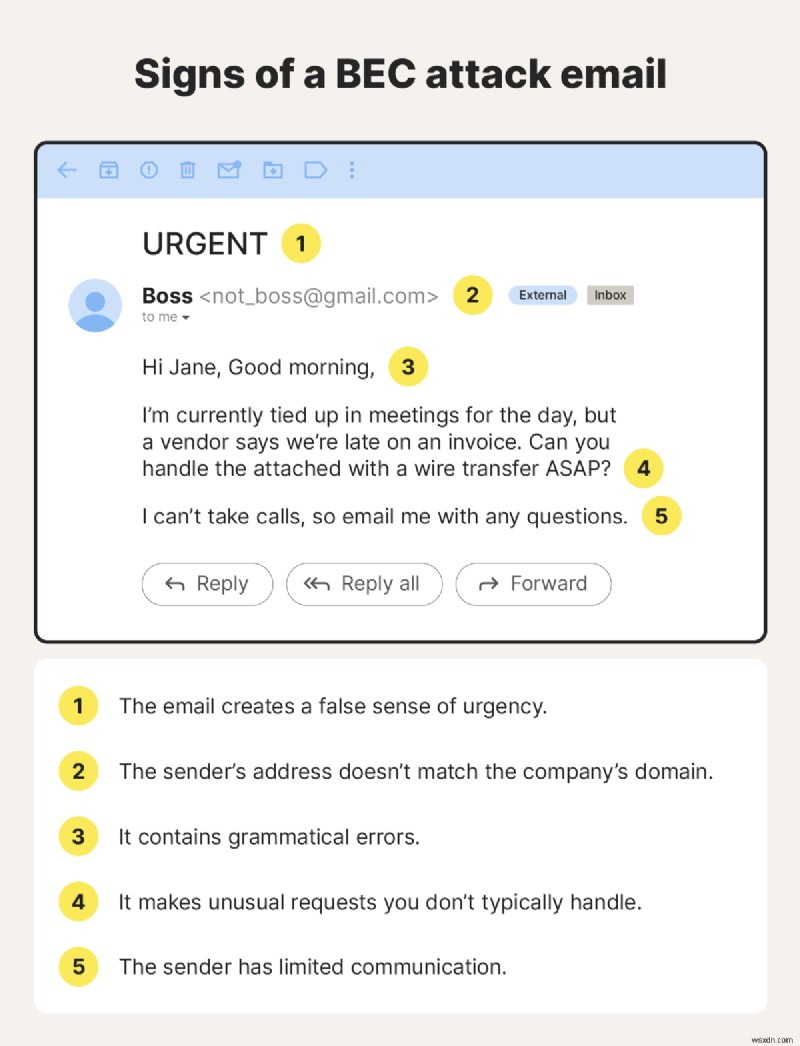

BEC আক্রমণের কিছু শনাক্তকারী কি?

BEC বার্তাগুলিকে প্রথম নজরে স্বাভাবিক দেখাতে ডিজাইন করা হয়েছে, তবে ঘনিষ্ঠ পরিদর্শন সূত্র প্রকাশ করতে পারে। BEC আক্রমণগুলি অত্যন্ত ব্যক্তিগতকৃত, তাই আক্রমণকারী কোন তথ্যের পরে এবং কার ছদ্মবেশ ধারণ করছে তার উপর নির্ভর করে তারা বিভিন্ন পদ্ধতি ব্যবহার করে। কিন্তু কিছু বিষয় খেয়াল রাখতে হবে যেগুলো আপনাকে উত্তর দেওয়ার আগে সমালোচনামূলকভাবে ভাবতে বলা উচিত।

এখানে একটি BEC আক্রমণের কিছু সাধারণ শনাক্তকারী রয়েছে:

- ওয়্যার ট্রান্সফার বা সংবেদনশীল তথ্যের জন্য একটি জরুরী অনুরোধ।

- পেমেন্টের বিবরণ বা ব্যাঙ্ক অ্যাকাউন্টের তথ্যে হঠাৎ পরিবর্তন।

- একটি ইমেল যা দেখে মনে হয় এটি একজন নির্বাহীর থেকে এসেছে কিন্তু টোন বা সুযোগের দিক থেকে কিছুটা অস্বাভাবিক মনে হয়৷

- প্রেরকের ঠিকানা বা ডোমেন নামের সূক্ষ্ম বানান, যেমন "1" সাব করা হয়েছে "l" বা "I।"

- স্বাভাবিক অনুমোদনের পদক্ষেপগুলি বাইপাস করার জন্য উপর থেকে চাপ।

- একটি আর্থিক লেনদেনের গোপনীয়তার জন্য অনুরোধ।

- অস্বাভাবিক সময়, যেমন গভীর রাত বা সপ্তাহান্তে অর্থপ্রদানের দাবি।

একটি উদাহরণ BEC আক্রমণ ইমেল, উচ্চ চাপের ভাষা এবং যোগাযোগের সীমাবদ্ধতার মতো সন্দেহজনক উপাদানগুলিকে হাইলাইট করে টীকা সহ৷

সাধারণ BEC উদাহরণ

BEC স্ক্যামগুলি বিভিন্ন আকার এবং আকারে আসে, কিন্তু সেগুলি একই ফলাফলের জন্য লক্ষ্য করে:দ্রুত আপনার বিশ্বাস অর্জন করা এবং অর্থ বা ডেটা ভাগ করে নেওয়ার জন্য আপনাকে প্রতারণা করা। কিন্তু বাস্তব জীবনে এই আক্রমণগুলি কীভাবে ঘটে তা দেখে তাদের চিহ্নিত করা এবং থামানো সহজ করে তুলতে পারে৷

৷এখানে BEC স্ক্যামের কিছু সাধারণ উদাহরণ রয়েছে:

- সিইওর কাছ থেকে জরুরী অনুরোধ:একজন কর্মচারী একটি গোপনীয় চুক্তির জন্য অবিলম্বে ওয়্যার ট্রান্সফার বা উপহার কার্ড কেনার জন্য সিইওর কাছ থেকে একটি ইমেল পেয়েছেন বলে মনে হচ্ছে৷

- পে-রোল আপডেট স্ক্যাম:এইচআর একজন কর্মচারীর কাছ থেকে সরাসরি আমানতের বিবরণে দ্রুত পরিবর্তনের অনুরোধ করে একটি বার্তা পায়। নতুন ব্যাঙ্ক অ্যাকাউন্ট স্ক্যামারের।

- ম্যান-ইন-দ্য-মিডল অ্যাটাক:একটি ম্যান-ইন-দ্য-মিডল আক্রমণে, একজন হ্যাকার গোপনে দুই পক্ষের মধ্যে ইমেল কথোপকথনকে বাধা দেয়, তারপরে অর্থপ্রদানের বিবরণ পরিবর্তন করতে বা তহবিল পুনঃনির্দেশিত করতে সঠিক মুহূর্তে ঝাঁপ দেয়।

- বিক্রেতা চালান জালিয়াতি:একজন অপরাধী একজন বিশ্বস্ত সরবরাহকারী হিসাবে জাহির করে এবং আপডেট করা অর্থপ্রদানের নির্দেশাবলী পাঠায়। পরবর্তী চালান পেমেন্ট সরাসরি আক্রমণকারীর কাছে যায়।

- এআই-চালিত ছদ্মবেশ:কিছু আক্রমণকারী এখন ভয়েস এবং লেখার শৈলী অনুকরণ করতে এআই এবং ডিপফেক ব্যবহার করে। একটি জাল ভয়েসমেল বা বিশ্বাসযোগ্য ইমেল স্ক্যামকে উদ্বেগজনকভাবে বাস্তব মনে করতে পারে৷ ৷

বাস্তব জীবনের BEC আক্রমণ

2024 সালের গোড়ার দিকে, মাইক্রোসফ্ট প্রকাশ করেছিল যে একজন জাতি-রাষ্ট্র হুমকি অভিনেতা সিনিয়র নেতৃত্ব, সাইবার নিরাপত্তা এবং আইনি দলের সদস্য সহ অল্প সংখ্যক কর্মচারী ইমেল অ্যাকাউন্টে অ্যাক্সেস পেয়েছে। কোম্পানি কার্যকলাপ সনাক্ত করেছে, আক্রমণকারীর অ্যাক্সেস সরিয়ে দিয়েছে এবং আইন প্রয়োগকারী এবং নিয়ন্ত্রকদের সাথে কাজ শুরু করেছে৷

যদিও ঘটনাটি অপারেশনগুলিতে কোনও উপাদানগত প্রভাব ফেলেনি, এটি হাইলাইট করে যে কীভাবে ইমেল অ্যাকাউন্ট আপস এমনকি সবচেয়ে নিরাপত্তা-পরিপক্ক সংস্থাগুলিকেও প্রভাবিত করতে পারে৷

কেন BEC বিপজ্জনক

BEC সেখানে আঘাত করে যেখানে এটি আপনার প্রতিষ্ঠানকে সবচেয়ে বেশি আঘাত করে — আপনার অর্থ এবং খ্যাতি। একটি ঘটনা একটি ছোট ব্যবসার ক্ষতির কারণ হতে পারে যা বেতন-ভাতা ব্যাহত করে, বিক্রেতাদের অর্থ প্রদানে বিলম্ব করে এবং স্টল বৃদ্ধি পায়।

এছাড়াও, চুরি করা কর্মচারী ডেটা বা ক্লায়েন্টের তথ্য দীর্ঘমেয়াদী ফলআউট তৈরি করতে পারে। আপনি আইনি দাবি, জরিমানা, লঙ্ঘন বিজ্ঞপ্তি খরচ, এবং উত্তেজনাপূর্ণ অংশীদার সম্পর্ক সম্মুখীন হতে পারে. তার উপরে, আপনার দলের সময় ব্যবসা চালানোর পরিবর্তে ক্ষতি নিয়ন্ত্রণে টানা হয়। গ্রাহকরা আবার বিশদ ভাগ করার আগে দুবার ভাবতে পারেন৷

সেজন্য শক্তিশালী BEC প্রতিরোধ ব্যবস্থা রাখা, যেমন অর্থপ্রদান যাচাইকরণ কর্মপ্রবাহ, নিরাপদ ইমেল ফিল্টারিং এবং নিয়মিত কর্মচারী প্রশিক্ষণ, গুরুত্বপূর্ণ। এই অনুশীলনগুলি কর্মীদের সন্দেহজনক কার্যকলাপকে তাড়াতাড়ি সনাক্ত করতে এবং একটি প্রতারণামূলক ইমেল সম্পূর্ণরূপে সঙ্কটে পরিণত হওয়ার আগে সাইবার অপরাধ প্রতিরোধ করতে সহায়তা করে৷

কিভাবে BEC আক্রমণ প্রতিরোধ করা যায়

BEC প্রতিরোধের জন্য ছোট ব্যবসার জন্য স্তরযুক্ত ইমেল নিরাপত্তা প্রয়োজন, যার অর্থ নিরাপদ ইমেল সরঞ্জাম, অ্যাক্সেস নিয়ন্ত্রণ এবং কর্মচারী প্রশিক্ষণ সব একসাথে কাজ করে। পরিষ্কার অভ্যন্তরীণ প্রক্রিয়াগুলি দলগুলিকে অনিশ্চয়তার পরিবর্তে আত্মবিশ্বাসের সাথে অর্থপ্রদান বা ডেটা পরিবর্তনের মতো সংবেদনশীল অনুরোধগুলি পরিচালনা করতে সহায়তা করে৷

ছোট এবং মাঝারি ব্যবসায় BEC আক্রমণ উপসাগরে রাখতে:

- একটি কঠোর অর্থপ্রদান যাচাইকরণ প্রক্রিয়া তৈরি করুন:ওয়্যার ট্রান্সফার এবং ভেন্ডর ব্যাঙ্কিং পরিবর্তনের জন্য দ্বৈত অনুমোদনের প্রয়োজন৷ ইমেলে তালিকাভুক্ত একটির পরিবর্তে একটি পরিচিত ফোন নম্বর ব্যবহার করে অনুরোধগুলি যাচাই করুন৷ ৷

- মাল্টি-ফ্যাক্টর অথেনটিকেশন (MFA) ব্যবহার করুন:সমস্ত অ্যাকাউন্টে MFA ব্যবহার করা অ্যাকাউন্ট টেকওভারের প্রচেষ্টা ব্লক করতে সাহায্য করে, এমনকি পাসওয়ার্ড চুরি হয়ে গেলেও।

- উন্নত ইমেল ফিল্টারিং এবং ডোমেন সুরক্ষা স্থাপন করুন:এমন সরঞ্জামগুলি ব্যবহার করুন যা স্পুফড ডোমেন, চেহারার মতো ঠিকানা এবং অস্বাভাবিক প্রেরণ আচরণ সনাক্ত করে৷

- চলমান ফিশিং সচেতনতা প্রশিক্ষণ প্রদান করুন:নিয়মিত সিমুলেশনগুলি বাস্তব-বিশ্বের ফিশিং সুরক্ষা উন্নত করে এবং জরুরী অনুরোধে আবেগ প্রতিক্রিয়া কমায়৷

- অস্বাভাবিক লগইন কার্যকলাপের জন্য মনিটর করুন:নিরাপত্তা সরঞ্জামগুলি ব্যবহার করুন যা সতর্কতা পাঠায় যখন কেউ একটি নতুন ডিভাইস, অপরিচিত অবস্থান, বা দুটি দূরবর্তী স্থান থেকে অল্প সময়ের মধ্যে সাইন ইন করে।

- সংবেদনশীল যোগাযোগগুলি এনক্রিপ্ট করুন:ইমেলগুলি এনক্রিপ্ট করা বেতনের ডেটা, চুক্তি এবং আর্থিক রেকর্ডগুলিকে বাধা থেকে রক্ষা করতে সহায়তা করে৷

- আর্থিক অ্যাক্সেস সীমিত করুন:শুধুমাত্র অনুমোদিত কর্মীদের অর্থপ্রদান অনুমোদন করা বা ব্যাঙ্কিংয়ের বিবরণ পরিবর্তন করা উচিত। প্রক্রিয়ায় কম হাতের অর্থ হল মানুষের ভুল এবং জালিয়াতির সম্ভাবনা কম।

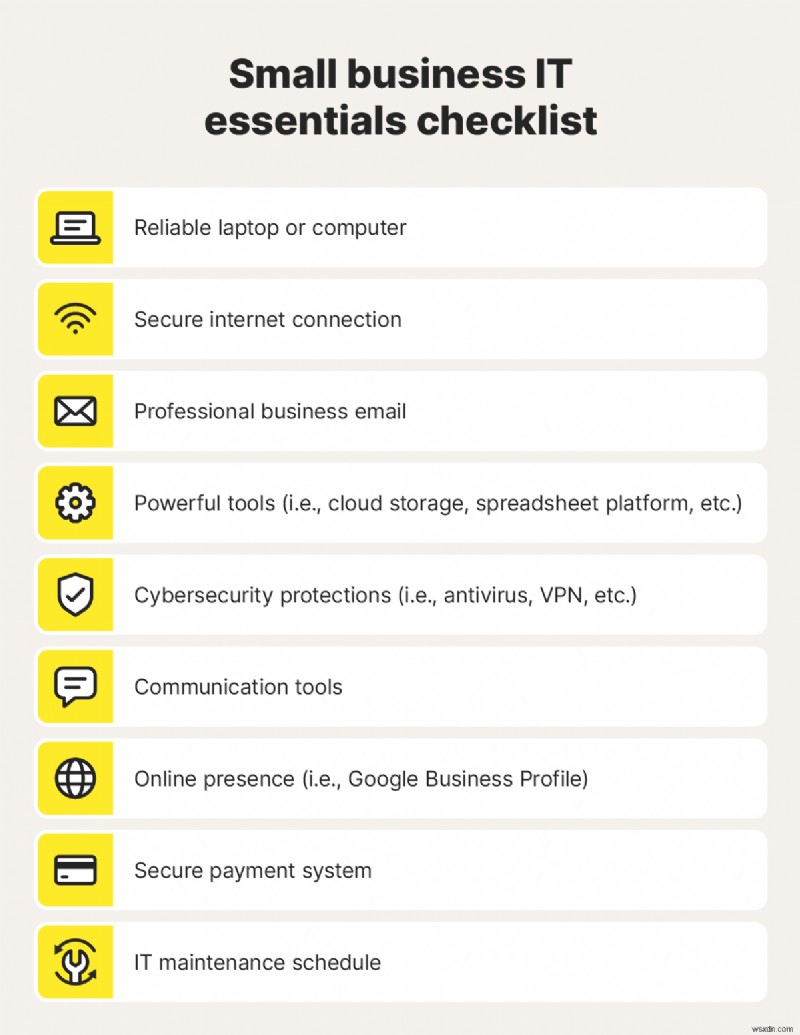

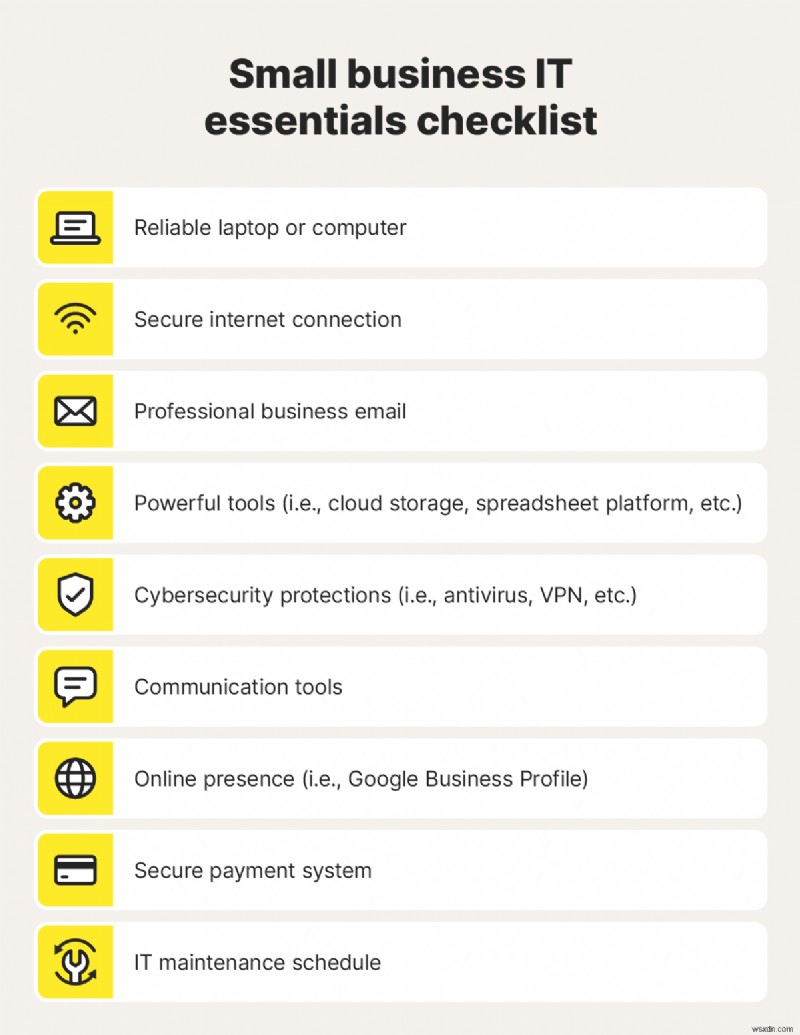

- নিয়মিতভাবে আপনার নিরাপত্তা স্ট্যাক পর্যালোচনা করুন:নিশ্চিত করুন যে আপনার ছোট ব্যবসার আইটি প্রয়োজনীয় জিনিসগুলি, যেমন একটি নিরাপদ ইমেল গেটওয়ে, এন্ডপয়েন্ট সুরক্ষা, ব্যাকআপ এবং পর্যবেক্ষণ, বর্তমান এবং সঠিকভাবে কনফিগার করা আছে৷

একটি নির্ভরযোগ্য ল্যাপটপ এবং সাইবার নিরাপত্তা সরঞ্জাম সহ একটি ছোট ব্যবসা আইটি প্রয়োজনীয় চেকলিস্ট৷

বিইসি আক্রমণের সন্দেহ হলে কী করবেন

যদি আপনি একটি BEC আক্রমণ সন্দেহ করেন, অবিলম্বে লেনদেন বিরাম দিন, একটি বিশ্বস্ত চ্যানেলের মাধ্যমে অনুরোধটি যাচাই করুন, আপনার আইটি বা নিরাপত্তা দলকে সতর্ক করুন এবং যদি আপনি ইতিমধ্যেই টাকা পাঠিয়ে থাকেন তাহলে আপনার ব্যাঙ্কের সাথে যোগাযোগ করুন৷ প্রাথমিক পদক্ষেপ আপনার সামগ্রিক সাইবার নিরাপত্তা প্রতিক্রিয়া শক্তিশালী করার সাথে সাথে আপনার অর্থ, আপনার ডেটা এবং আপনার খ্যাতি রক্ষা করতে পারে।

আপনি যদি BEC আক্রমণের সন্দেহ করেন তবে কী করবেন সে সম্পর্কে এখানে আরও বিশদ রয়েছে:

- সকল সম্পর্কিত কার্যকলাপ অবিলম্বে বন্ধ করুন:পেমেন্ট পজ করুন, মুলতুবি ট্রান্সফার ফ্রিজ করুন এবং পরিস্থিতির সমাধান না হওয়া পর্যন্ত আর কোনো ডেটা শেয়ার করা থেকে বিরত রাখুন।

- একটি বিশ্বস্ত পদ্ধতি ব্যবহার করে অনুরোধটি যাচাই করুন:পরিচিত ফোন নম্বর বা অভ্যন্তরীণ সিস্টেমের মাধ্যমে নির্বাহী, কর্মচারী বা বিক্রেতার সাথে যোগাযোগ করুন। সন্দেহজনক ইমেলের সরাসরি উত্তর দেওয়া এড়িয়ে চলুন।

- সতর্ক নেতৃত্ব এবং আপনার আইটি বা নিরাপত্তা দল:প্রাথমিক অভ্যন্তরীণ রিপোর্টিং সমস্যাটি ধারণ করতে সাহায্য করে, অ্যাকাউন্ট আপস পরীক্ষা করে এবং কোম্পানি জুড়ে অনুরূপ প্রচেষ্টা প্রতিরোধ করে৷

- আপনার ব্যাঙ্কের জালিয়াতি বিভাগের সাথে যোগাযোগ করুন:দ্রুত রিপোর্টিং আপনার হারানো তহবিল বন্ধ বা পুনরুদ্ধার এবং আপনার ব্যবসার সুরক্ষার সম্ভাবনাকে উন্নত করতে পারে।

- প্রভাবিত অ্যাকাউন্ট সুরক্ষিত করুন:পাসওয়ার্ড রিসেট করুন, MFA সক্ষম করুন এবং অস্বাভাবিক কার্যকলাপের জন্য লগইন ইতিহাস পর্যালোচনা করুন।

- সিস্টেম এবং ইমেল লগগুলি স্ক্যান করুন:স্বয়ংক্রিয় ফরওয়ার্ডিং নিয়মগুলি দেখুন (সেটিংস যা গোপনে ইমেলের অনুলিপিগুলি বাইরের ঠিকানায় ফরোয়ার্ড করে), সেইসাথে অননুমোদিত অ্যাক্সেস বা অন্যান্য লক্ষণ যা আক্রমণকারী এখনও আপনার নেটওয়ার্কের মধ্যে থাকতে পারে৷

- সবকিছু নথিভুক্ত করুন:ইমেল, টাইমস্ট্যাম্প এবং লেনদেনের বিশদ সংরক্ষণ করুন। এটি প্রয়োজনে তদন্ত এবং বীমা দাবি সমর্থন করে৷

ব্যবসায়িক ইমেল আপস আক্রমণ প্রতারণা উপর নির্মিত হয়. Norton Small Business ক্রমবর্ধমান দলগুলির জন্য ডিজাইন করা শক্তিশালী, সহজে-ব্যবস্থাপনা সুরক্ষার মাধ্যমে হুমকি মোকাবেলায় সহায়তা করে। ডিভাইসের নিরাপত্তা থেকে আর্থিক নিরীক্ষণ পর্যন্ত, নরটন অ্যাকাউন্ট টেকওভার এবং সন্দেহজনক আর্থিক কার্যকলাপের ঝুঁকি কমাতে সাহায্য করে।

সহজ সেটআপ এবং কেন্দ্রীভূত নিয়ন্ত্রণের সাথে, Norton আপনার দলকে ধীর না করেই স্মার্ট সুরক্ষা যোগ করে। এর মানে হল কম দুর্বলতা, শক্তিশালী প্রতিরক্ষা, এবং আপনার ব্যবসা যে ইমেল পাঠায় এবং গ্রহণ করে তাতে আরও আস্থা।

FAQs

সবচেয়ে সাধারণ BEC উদাহরণ কি?

BEC-এর সবচেয়ে সাধারণ উদাহরণগুলির মধ্যে একটি হল CEO জালিয়াতি কেলেঙ্কারি৷ একজন কর্মচারী একটি জরুরী ইমেল পান যা কোম্পানির সিইওর কাছ থেকে একটি ওয়্যার ট্রান্সফার বা উপহার কার্ড কেনার জন্য বলে মনে হচ্ছে। দ্রুত কাজ করার চাপই এটিকে কার্যকর করে।

কিভাবে BEC সাইবার নিরাপত্তাকে প্রভাবিত করে?

BEC ইমেল নিয়ন্ত্রণ, পরিচয় সুরক্ষা এবং অভ্যন্তরীণ প্রক্রিয়াগুলির ফাঁকগুলি প্রকাশ করে৷ একটি সফল আক্রমণের ফলে আর্থিক ক্ষতি, ডেটা লঙ্ঘন এবং ক্ষতিগ্রস্ত বিশ্বাস হতে পারে। এটাও দেখায় কেন শক্তিশালী মনিটরিং এবং অ্যাক্সেস কন্ট্রোল যেকোন সাইবার সিকিউরিটি প্ল্যানের অপরিহার্য অংশ।

আমার ব্যবসা BEC সনাক্তকরণের জন্য কোন সরঞ্জামগুলি ব্যবহার করতে পারে?

আপনি নিরাপদ ইমেল গেটওয়ে, MFA, ডোমেন পর্যবেক্ষণ, এবং আচরণ-ভিত্তিক হুমকি সনাক্তকরণ সরঞ্জাম ব্যবহার করতে পারেন। Norton Small Business এর মতো সমাধানগুলিও ডিভাইস এবং অ্যাকাউন্ট জুড়ে দৃশ্যমানতা এবং সুরক্ষা শক্তিশালী করতে সাহায্য করতে পারে। উল্লেখ করার মতো নয়, কর্মীদের প্রশিক্ষণ এবং স্পষ্ট অর্থপ্রদান যাচাইকরণ প্রক্রিয়াগুলি সন্দেহজনক কার্যকলাপকে তাড়াতাড়ি ধরার ক্ষেত্রে একটি মুখ্য ভূমিকা পালন করে৷

ব্যবসায়িক ইমেল সমঝোতার জন্য ব্যবহৃত একটি ভিন্ন নাম কি?

ব্যবসায়িক ইমেল আপস, ইমেল অ্যাকাউন্ট আপস (EAC) নামেও পরিচিত, সাইবার অপরাধের একটি রূপ। এই ছাতার নিচে, আপনি নির্দিষ্ট ধরনের স্ক্যাম পাবেন যেমন সিইও জালিয়াতি, ভেন্ডর ইনভয়েস জালিয়াতি এবং পে-রোল ডাইভারশন স্ক্যাম, প্রত্যেকটি আপনাকে অর্থ বা ডেটা পাঠানোর জন্য প্রতারণা করার জন্য আলাদা কোণ ব্যবহার করে।

সম্পাদকদের নোট:৷ আমাদের নিবন্ধগুলি শিক্ষামূলক তথ্য প্রদান করে এবং সাইবার নিরাপত্তার গুরুত্বপূর্ণ বিষয় সম্পর্কে সচেতনতা বাড়াতে লেখা হয়৷ নর্টন পণ্য এবং পরিষেবাগুলি আমরা যে সমস্ত ধরণের হুমকি, জালিয়াতি বা অপরাধ সম্পর্কে লিখি তার বিরুদ্ধে রক্ষা করতে পারে না। আমরা কীভাবে আমাদের নিবন্ধগুলি গবেষণা করি, লিখি এবং পর্যালোচনা করি সে সম্পর্কে আরও বিশদ বিবরণের জন্য, আমাদের সম্পাদকীয় নীতি দেখুন৷