এই পোস্টটি বর্ণনা করে কিভাবে Oracle® WebLogic® সার্ভার 12c (12.1.2) এ SSL কনফিগার করতে হয়।

ওভারভিউ

ডেটা এবং তথ্যের নিরাপত্তা আজকের বিশ্বে একটি প্রাথমিক উদ্বেগ। নেটওয়ার্কে নিরাপদ যোগাযোগের জন্য বিভিন্ন ধরনের অ্যাপ্লিকেশন সিকিউর সকেট লেয়ার (SSL) প্রোটোকল ব্যবহার করে। প্রকৃতপক্ষে, এটি সর্বাধিক ব্যবহৃত নেটওয়ার্ক যোগাযোগ প্রোটোকলগুলির মধ্যে একটি৷

৷WebLogic সার্ভার, SSL ব্যবহার করার জন্য কনফিগার করা, পরিচয় প্রমাণীকরণ উভয়ই প্রদান করে এবংইন-ট্রানজিট ডেটা এনক্রিপশন দুটি অ্যাপ্লিকেশন প্রোগ্রামের মধ্যে সংযোগের জন্য। এইভাবে, SSL-এর মাধ্যমে একে অপরের সাথে ইন্টারঅ্যাক্ট করা যেকোন দুটি অ্যাপ্লিকেশন নিম্নলিখিত সুরক্ষিত-সংযোগ সুবিধাগুলি লাভ করে:

- তারা স্বতন্ত্র SSL সার্টিফিকেট ব্যবহার করে একে অপরের পরিচয় যাচাই করে।

- তারা উভয় অ্যাপ্লিকেশন প্রোগ্রামের মধ্যে এনক্রিপ্ট করা (ইন-ট্রানজিট) ডেটা বিনিময় করে।

SSL সংযোগের অনুরোধ এবং প্রতিক্রিয়া প্রক্রিয়া প্রমাণীকরণ সম্পর্কিত অতিরিক্ত ডেটা এবং তথ্য প্রক্রিয়াকরণের গণনা ওভারহেড যোগ করে এবং জটিল ক্রিপ্টোগ্রাফিক্যাল গরিদম প্রক্রিয়াকরণের প্রয়োজন হয়। অতএব, বেশিরভাগ লোকেরা সাধারণত ডেভেলপমেন্ট মোডে চলমান ওয়েবলজিক সার্রিনস্ট্যান্সে এটি ব্যবহার করেন না একটি অত্যন্ত সুরক্ষিত নেটওয়ার্ক পরিকাঠামোর মধ্যে। তবে, উৎপাদন মোডে চলমান ওয়েবলজিক সার্ভার দৃষ্টান্তগুলির জন্য SSL কনফিগারেশন অত্যন্ত পছন্দনীয়। .

কনফিগারেশন প্রদর্শন

এই পোস্টটি MYPROD_AdminServer-এ একটি পূর্ব-ইন্সটল করা ওয়েবলজিক সার্ভারে SSL কনফিগার করার পদক্ষেপগুলি কভার করে এবং পরিচালিত সার্ভার MYPROD_DOMAIN-এ দৃষ্টান্তগুলি৷ ডোমেইননোড ম্যানেজার।

এটি করার জন্য, নতুন স্বাক্ষরিত শংসাপত্র সংরক্ষণ করার জন্য একটি নতুন পরিচয় কীস্টোর এবং একটি নতুন বিশ্বস্ত কীস্টোর তৈরি করুন৷ এইভাবে, WebLogic অ্যাডমিন, সমস্ত পরিচালিত সার্ভার উদাহরণ, এবং NodeManager কাস্টম কীস্টোরের উপর ভিত্তি করে SSL প্রোটোকল ব্যবহার করে যোগাযোগ করে।

বিদ্যমান WebLogic সার্ভার দৃষ্টান্তগুলিতে SSL কনফিগার করতে নিম্নলিখিত পদক্ষেপগুলি ব্যবহার করুন:

ধাপ 1:পরিচয় কীস্টোর তৈরি করুন

পরিচয় কীস্টোর তৈরি করতে নিম্নলিখিত পদক্ষেপগুলি সম্পাদন করুন, MYPRODIdentity.jks , myprodserver.mydomain.local-এ সার্ভার:

(ক) WebLogic অ্যাপ্লিকেশনের মালিক ব্যবহারকারী হিসাবে WebLogic Server Linux® সার্ভার শেলে লগ ইন করুন (যেমন Oracle ) এবং একটি নতুন ফোল্ডার তৈরি করতে নিম্নলিখিত কোডটি চালান,

[oracle@myprodserver]$ mkdir -p /u01/Middleware/user_projects/domains/MYPROD_DOMAIN/keystores

(b) MYPROD_DOMAIN সেট করুন পরিবেশ এবং নতুন কীস্টোর তৈরি করুন:

[oracle@myprodserver]$ cd /u01/Middleware/user_projects/domains/MYPROD_DOMAIN/bin

[oracle@myprodserver]$ . ./setDomainEnv.sh

[oracle@myprodserver]$ cd keystores

[oracle@myprodserver]$ keytool -genkeypair -alias mywlsprodcert -keyalg RSA -keysize 1024 -dname "CN=*.mydomain.local,OU=<Organization>,O=<Company>,L=<City>,S=<State>,C=<US>" -keystore MYPRODIdentity.jks

Enter keystore password: <Type a new keyStorePass>

Re-enter new password: <Re-type the keyStorePass>

Enter key password for <mywlsprodcert> (RETURN if same as keystore password): <ENTER>

ধাপ 2:একটি নতুন CSR তৈরি করুন

MYPRODIdentity.jks ব্যবহার করে একটি নতুন শংসাপত্র স্বাক্ষর করার অনুরোধ (CSR) তৈরি করতে নিম্নলিখিত পদক্ষেপগুলি সম্পাদন করুন :

(a) keytool ব্যবহার করতে নিম্নলিখিত কোডটি চালান CSR জেনারেট করতে ইউটিলিটি:

[oracle@myprodserver]$ keytool -certreq -v -alias prodcert -file MYWLSPRODCert.csr -keystore MYPRODIdentity.jks

Enter keystore password: <KeyStorePass>

Certification request stored in file <MYWLSPRODCert.csr>

(b) একটি সার্টিফিকেট অথরিটিসিএ-তে সদ্য নির্মিত সার্টিফিকেট সাইনিং রিকোয়েস্ট (CSR) জমা দিন। CSR স্বাক্ষর করার পরে, CA ডিজিটাল শংসাপত্র এবং এর ব্যক্তিগত কী প্রদান করে।

দ্রষ্টব্য :এই প্রদর্শনের জন্য, আমরা শংসাপত্রে স্বাক্ষর করতে WebLogic ডেমো CA (CertGenCA.der) ব্যবহার করি। এই ডেমো স্ব-স্বাক্ষর করার বৈশিষ্ট্য WebLogic সার্ভারের সাথে উপলব্ধ। উৎপাদনে, আপনাকে আপনার প্রতিষ্ঠানের মনোনীত, বিশ্বস্ত CA দ্বারা স্বাক্ষরিত সার্ভার সার্টিফিকেট পেতে হবে।

ধাপ 3:CSR-এ স্ব-স্বাক্ষর করুন

WebLogic ডেমো CA (CertGenCA.der) ব্যবহার করে CSR-এ স্ব-স্বাক্ষর করার জন্য নিম্নলিখিত পদক্ষেপগুলি সম্পাদন করুন এবং এটি নতুন তৈরি আইডেন্টিটি কীস্টোরে আমদানি করুন:

(ক) শংসাপত্রে স্ব-স্বাক্ষর করতে নিম্নলিখিত কোডটি চালান:

[oracle@myprodserver]$ java utils.CertGen -keyfile MYPRODCertPrivateKey -keyfilepass password -certfile mywlsprodcert -cn "*.my.local"

Generating a certificate with wildcard *.domain.local and key strength 1024

/u01/Middlewaree/wlserver_12.1/server/lib/CertGenCA.der file and key from /u01/Middlewaree/wlserver_12.1/server/lib/CertGenCAKey.der file

[oracle@myprodserver]$

(b) পূর্বে তৈরি করা কীস্টোরে নতুন তৈরি সার্ভার শংসাপত্র এবং ব্যক্তিগত কীগুলি আমদানি করুন:

[oracle@myprodserver]$ java utils.ImportPrivateKey -keystore MYPRODIdentity.jks -keyfile MYPRODCertPrivateKey.pem -keyfilepass <password> -certfile MYPRODCert.pem -storepass <keyStorePass> -alias mywlsprodcert

ধাপ 4:কীস্টোর তৈরি করুন

myprodserver.mydomain.local-এ কাস্টম ট্রাস্ট কীস্টোর তৈরি করতে নিম্নলিখিত পদক্ষেপগুলি সম্পাদন করুন মেশিন:

(a) MYPRODTrust.jks তৈরি করুন স্ট্যান্ডার্ড জাভা ট্রাস্ট থেকে একটি অনুলিপি তৈরি করে কীস্টোর:

[oracle@myprodserver]$ cp /u01/java/jre/lib/security/cacerts

/u01/Middleware/user_projects/domains/MYPROD_DOMAIN/keystores/MYPRODTrust.jks

(b) ডিফল্ট cacerts পরিবর্তন করুন পাসওয়ার্ড ডিফল্ট হল changeit . আপনার পছন্দের একটি নতুন পাসওয়ার্ডে এটি আপডেট করুন:

[oracle@myprodserver]$ keytool -storepasswd -keystore MYPRODTrust.jks

Enter keystore password: <defaultKeyStorePass>

New keystore password: <NewKeyStorePass>

Re-enter new keystore password: <Re-type NewKeyStorePass>

(c) সম্প্রতি তৈরি করা ট্রাস্ট কীস্টোরে নতুন তৈরি স্ব-স্বাক্ষরিত শংসাপত্র আমদানি করুন:

[oracle@myprodserver]$ keytool -import -v -trustcacerts -alias rootCA -file /u01/Middleware/wlserver_12.1/server/lib/CertGenCA.der -keystore MYPRODTrust.jks

ধাপ 5:ডোমেনের অন্য সব সার্ভারে SSL সার্টিফিকেট কপি করুন

কারণ আপনি একটি নির্দিষ্ট সার্ভারের নামের পরিবর্তে ওয়াইল্ডকার্ডে SSL শংসাপত্রের ভিত্তিতে, MYPROD_DOMAIN-এ সমস্ত সার্ভার একই সার্টিফিকেট ব্যবহার করতে পারেন।

অতএব, পূর্বে তৈরি করা কীস্টোর ডিরেক্টরি,/u01/Middleware/user_projects/domains/MYPROD_DOMAIN/keystores অনুলিপি করুন , যাতে MYPROD_DOMAIN দ্বারা ভাগ করা সমস্ত WebLogic সার্ভারের জন্য প্রয়োজনীয় শংসাপত্র রয়েছে .

ধাপ 6:WebLogic নোড ম্যানেজার কনফিগার করুন

নতুন তৈরি এসএসএল শংসাপত্র ব্যবহার করতে WebLogic নোড ম্যানেজার কনফিগার করতে নিম্নলিখিত পদক্ষেপগুলি সম্পাদন করুন:

(a) $WL_HOME/common/nodemanager/nodemanager.properties-এ নিম্নলিখিত ভেরিয়েবলগুলি আপডেট করুন ফাইল:

KeyStores=CustomIdentityAndCustomTrust

CustomIdentityKeyStoreFileName=/u01/Middleware/user_projects/domains/MYPROD_DOMAIN/keystores/MYPRODIdentity.jks

CustomIdentityKeyStorePassPhrase=<NewKeyStorePass>

CustomIdentityAlias=mywlsprodcert

CustomIdentityPrivateKeyPassPhrase=<PrivateKeyPassword>

(b) বন্ধ করুন এবং নোড ম্যানেজার শুরু করুন।

ধাপ 7:WebLogic অ্যাডমিন সার্ভার কনফিগার করুন

SSL সংযোগের জন্য নতুন কাস্টমকিস্টোর এবং শংসাপত্র ব্যবহার করতে WebLogic অ্যাডমিন সার্ভার কনফিগার করতে নিম্নলিখিত পদক্ষেপগুলি সম্পাদন করুন:

(a) আপনার WebLogic অ্যাডমিনিস্ট্রেটর শংসাপত্র ব্যবহার করে WebLogic সার্ভার কনসোলে লগ ইন করুন৷

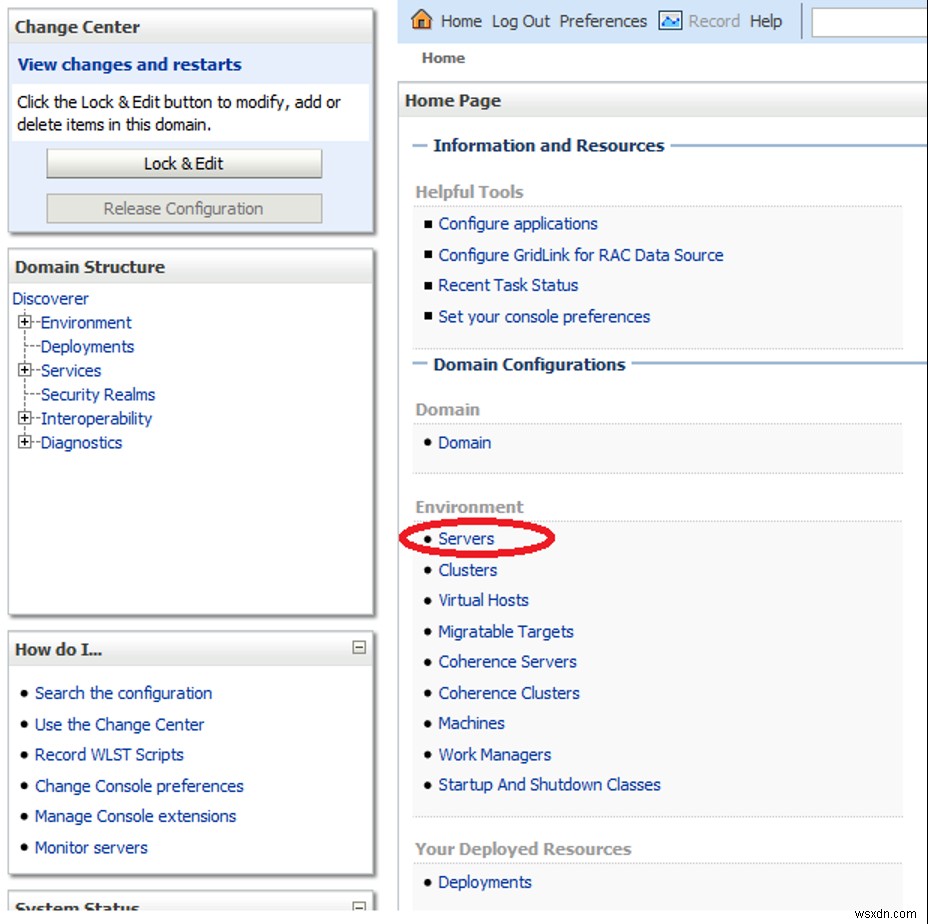

(b) হোম-এ পৃষ্ঠা, ডোমেন কনফিগারেশন -> পরিবেশের অধীনে , সার্ভার ক্লিক করুন ,নিম্নলিখিত স্ক্রিনশটে দেখানো হয়েছে:

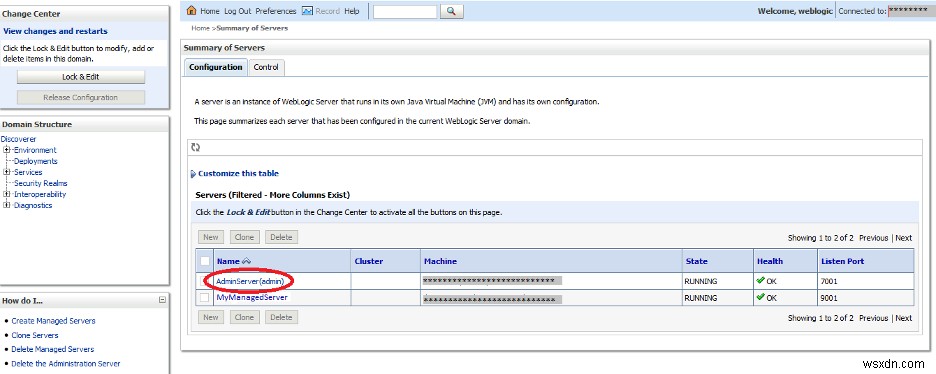

(c) সারভারের সারাংশ-এ পৃষ্ঠা, অ্যাডমিন সার্ভার (প্রশাসন) ক্লিক করুন :

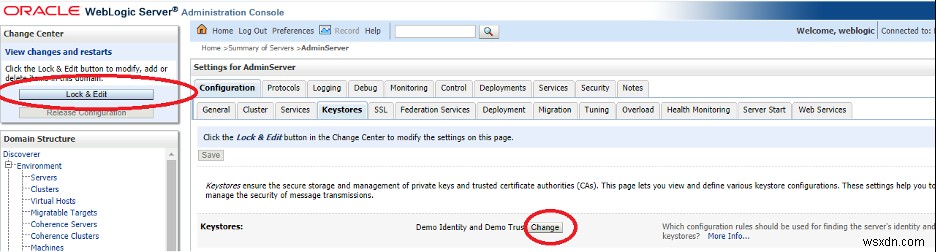

(d) উপরের বাম দিক থেকে পরিবর্তন কেন্দ্র –> পরিবর্তনগুলি দেখুন এবং পুনরায় চালু করুন ,লক ও সম্পাদনা করুন ক্লিক করুন৷ কীস্টোর নিয়ম সেটিংস আপডেট করতে।

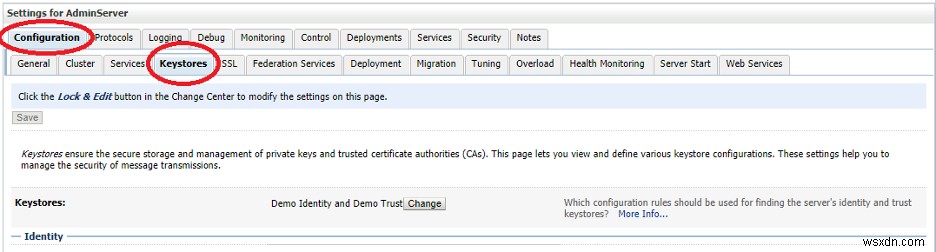

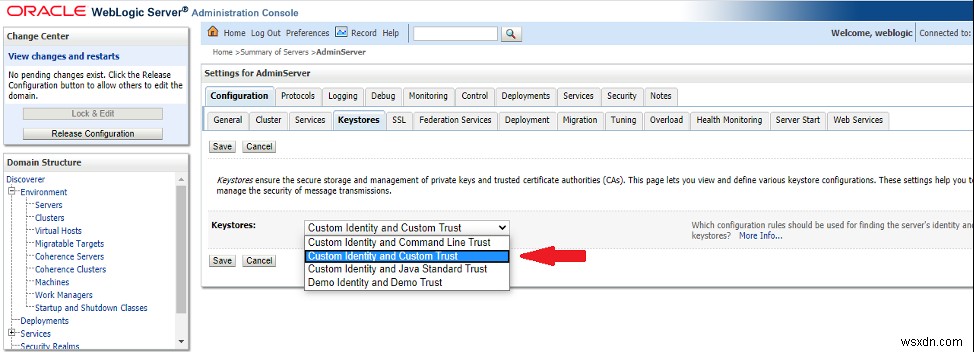

(e) AdminServer-এর জন্য সেটিংসে কনফিগারেশন এর অধীনে , কীস্টোরে ক্লিক করুন taband তারপর পরিবর্তন ক্লিক করুন , SSL সংযোগের জন্য নতুন তৈরি কাস্টম কীস্টোর ব্যবহার করতে WebLogic অ্যাডমিন সার্ভার নিয়ম পরিবর্তন করতে নিম্নলিখিত চিত্রগুলিতে দেখানো হয়েছে৷

(f) কাস্টম আইডেন্টিটি এবং কাস্টম ট্রাস্ট নির্বাচন করে কীস্টোর নিয়ম আপডেট করুন কীস্টোর থেকে ড্রপ-ডাউন তালিকা এবং আপডেটগুলি সংরক্ষণ করুন৷

৷

(g) ./keystores/MYPRODIdentity.jks আপডেট করুন কাস্টম আইডেন্টিটি কীস্টোরে টেক্সট বক্স। কিস্টোর পাসওয়ার্ড আপডেট করুন এবং সংরক্ষণ করুন।

(h) ./keystores/MYPRODTrust.jks আপডেট করুন কাস্টম ট্রাস্ট কীস্টোরে টেক্সট বক্স। আপডেট করুন ট্রাস্ট কীস্টোর পাসওয়ার্ড এবং সংরক্ষণ করুন।

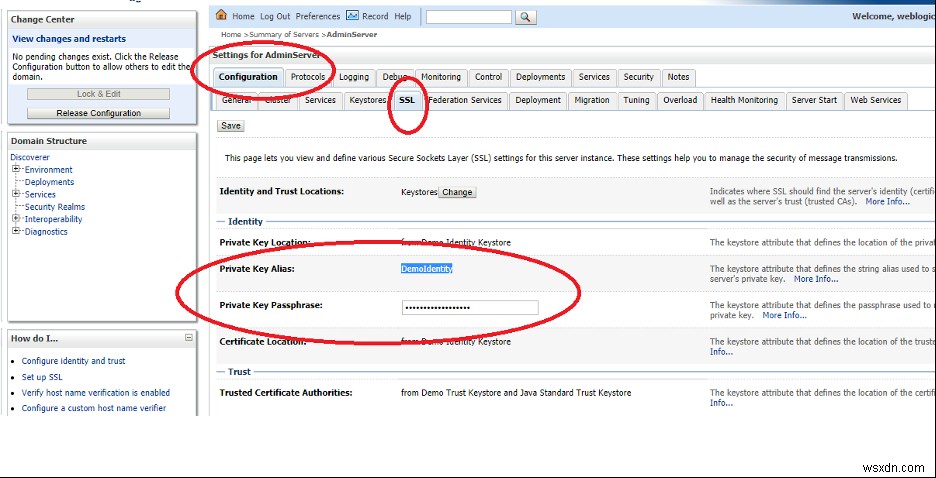

(i) কনফিগারেশন-এর অধীনে SSL ট্যাব খুলুন প্যারেন্ট ট্যাব এবং নিম্নলিখিত পরামিতি আপডেট করুন:

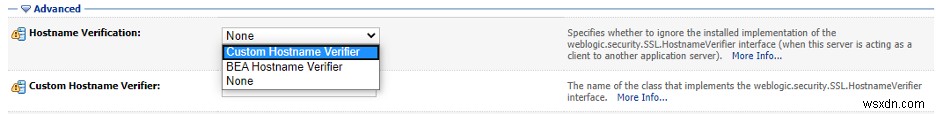

(i) ব্যক্তিগত কী উপনাম আপডেট করুন mywlsprodcert-এ প্যারামিটার মান .(ii) ব্যক্তিগত কী পাসফ্রেজ আপডেট করুন ব্যক্তিগত কী পাসওয়ার্ড সহ।(iii) উন্নত-এর অধীনে মেনু, হোস্টনাম যাচাইকরণ আপডেট করুন মান কাস্টম হোস্টনাম যাচাইকারী নিচের ছবিতে দেখানো ড্রপ-ডাউন তালিকা থেকে:

(iv) কাস্টম হোস্টনাম যাচাইকারী আপডেট করুন weblogic.security.utils.SSLWLSWildcardHostnameVerifier এর মান .এটি প্রয়োজন কারণ আমরা সমস্ত সার্ভারের জন্য একটি একক ওয়াইল্ডকার্ড শংসাপত্র ব্যবহার করছি (CN=*.mydomain.local ).(v) এই আপডেটগুলি সংরক্ষণ করুন৷

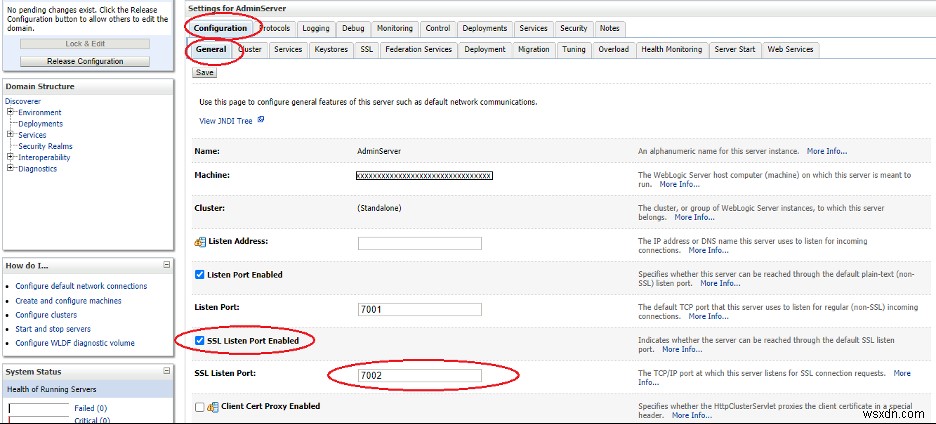

৷(j) কনফিগারেশন –> সাধারণ-এ নেভিগেট করুন ট্যাব করুন এবং SSL Listen Port Enabled সক্ষম করুন৷ নিম্নলিখিত ছবিতে দেখানো চেকবক্সটি চেক করে বিকল্প:

(k) WebLogic অ্যাডমিন সার্ভার ডিফল্ট SSL পোর্ট হল 7002 , কিন্তু আপনি অন্যান্য পোর্টগুলিতেও SSL পরিষেবাগুলি কনফিগার করতে পারেন। আপনাকে ডিফল্ট মান 7002 ব্যবহার করতে হবে এখানে প্রদর্শনের উদ্দেশ্যে, তাই আপডেট করুন SSL লিসেন পোর্ট প্রতি 7002 এবং আপডেট সংরক্ষণ করুন, যেমনটি নিচের ছবিতে দেখানো হয়েছে:

ধাপ 8:WebLogic পরিচালিত সার্ভার কনফিগার করুন

SSL সংযোগের জন্য নতুন কাস্টম কী স্টোর এবং শংসাপত্র ব্যবহার করার জন্য সমস্ত WebLogic পরিচালিত সার্ভার কনফিগার করতে, ধাপগুলি পুনরাবৃত্তি করুন 7a - 7k . প্রতিটি WebLogic পরিচালিত সার্ভারের জন্য আপনাকে বিভিন্ন SSLport মান ব্যবহার করতে হবে। উদাহরণস্বরূপ, ManagedServer01: SSL port - 9001 ব্যবহার করুন ,ManagedServer02: SSL port - 9002 , ManagedServer03: SSL port - 9003 , এবং তাই।

ধাপ 9:কনফিগারেশন ফাইলগুলিতে আপডেটগুলি প্রয়োগ করুন

রিলিজ কনফিগারেশন ক্লিক করুন ওয়েবলজিক কনফিগারেশন ফাইলগুলিতে সমস্ত আপডেট প্রয়োগ করতে উপরের বামদিকের মেনু থেকে৷

ধাপ 10:WebLogic পুনরায় চালু করুন

নোড ম্যানেজারের সাথে WebLogic অ্যাডমিন এবং সমস্ত পরিচালিত সার্ভার পুনরায় চালু করুন।

উপসংহার

এই পোস্টটি SSL নিরাপত্তা প্রোটোকল ব্যবহার করার জন্য একটি WebLogic সার্ভার কনফিগার করার পদক্ষেপগুলি প্রদান করে যাতে ওয়েবসাইটগুলিকে একটি এনক্রিপ্ট করা বিন্যাসে সুরক্ষিতভাবে সংবেদনশীল তথ্য পাস করতে সক্ষম করে৷ SSL সার্টিফিকেট এবং RSA ডেটা সিকিউরিটির ক্রিপ্টোগ্রাফি মেকানিজম ব্যবহার করে, ব্যবহারকারীরা নিরাপদ উপায়ে ডেটা এবং তথ্য আদান-প্রদান ও প্রক্রিয়া করতে পারে।

যেহেতু আপনি এই ডকুমেন্ট ব্যবহার করে অ্যাডমিন সার্ভার এবং পরিচালিত সার্ভার উভয়েই SSL সক্ষম করেছেন, ডেটা এবং WebLogic সার্ভার উভয়ই যেকোনো সাইবার-আক্রমণ এবং ডেটা ফাঁস থেকে সুরক্ষিত৷

কোনো মন্তব্য করতে বা প্রশ্ন জিজ্ঞাসা করতে প্রতিক্রিয়া ট্যাব ব্যবহার করুন। এছাড়াও আপনিসেলস চ্যাট এ ক্লিক করতে পারেন৷ এখন চ্যাট করতে এবং কথোপকথন শুরু করতে।