ক্রস-সাইট স্ক্রিপ্টিং (এক্সএসএস) আক্রমণগুলিকে ই-কমার্স ব্যবসা এবং অন্যান্য বিভিন্ন ওয়েব অ্যাপ্লিকেশনগুলির মুখোমুখি হওয়া সত্ত্বেও সহজে স্থিরযোগ্য ইনজেকশন আক্রমণগুলির মধ্যে একটি হিসাবে বলা হয়েছে৷ প্রাচীন ওয়েব টেকনোলজির উপর নির্মিত টার্গেট করা অ্যাপ্লিকেশন থেকে শুরু করে সমৃদ্ধ, ক্লায়েন্ট-সাইড UI ব্যবহার করে নতুনদের পর্যন্ত, XSS তাদের সবাইকে জর্জরিত করেছে। যাইহোক, এটা অনুধাবন করা অপরিহার্য যে XSS আক্রমণের সম্ভাব্য কারণ হিসাবে দুর্বলতাগুলি সহজেই সনাক্ত করা যায় এবং সময়মতো ঠিক করা যায়৷

একটি ক্রস-সাইট স্ক্রিপ্টিং আক্রমণ কিভাবে ঘটে?

একটি ক্রস সাইট স্ক্রিপ্টিং (XSS) আক্রমণ ঘটে যখন

- একটি ওয়েব অ্যাপ্লিকেশন একটি অবিশ্বস্ত উৎসের মাধ্যমে ইনপুট ডেটার জন্য অনুরোধ করে

- ওয়েব অনুরোধের মাধ্যমে ইনপুট করা ডায়নামিক বিষয়বস্তু দূষিত বিষয়বস্তুর অভাবের জন্য সমর্থন না করেই ব্যবহার করা হয়।

এই ধরনের ইনপুট ডেটার একটি সাধারণ উদাহরণ হল যখন আমরা আমাদের নাম, ই-মেইল আইডি, ব্যবহারকারীর নাম-পাসওয়ার্ড বা কোনো ফর্মে কোনো ইনপুট জমা দিই। যদি অন্তর্নিহিত কোড সঠিকভাবে ইনপুটগুলিকে বৈধতা না দেয় তবে উপরের প্রবেশ করা ইনপুটগুলির প্রতিটিকে ম্যানিপুলেট করা যেতে পারে। একজন আক্রমণকারী দূষিত বিষয়বস্তু ইনজেক্ট করতে এই অক্ষমতা ব্যবহার করে, সাধারণত জাভাস্ক্রিপ্ট কোড, এইচটিএমএল বা ব্রাউজার দ্বারা নির্বাহযোগ্য যেকোন কোড আকারে। শেষ ব্যবহারকারীর অবিশ্বস্ত স্ক্রিপ্ট সম্পর্কে সন্দেহ করার কোন উপায় নেই এবং এটি কার্যকর করতে শেষ হবে। একবার ইনজেক্ট করা হলে, স্ক্রিপ্টটি এই সাইট দ্বারা ব্যবহৃত যেকোন কুকি, সেশন টোকেন বা সংবেদনশীল তথ্যে অ্যাক্সেস লাভ করে৷

একটি XSS আক্রমণ 3 ধরনের হয়:

- DOM ভিত্তিক আক্রমণ :ক্লায়েন্ট পক্ষ থেকে কোডের দূষিত ইনজেকশন দ্বারা সৃষ্ট. ইনজেক্ট করা কোড জাভাস্ক্রিপ্ট, ফ্ল্যাশ, ভিজ্যুয়াল বেসিক ইত্যাদি হতে পারে।

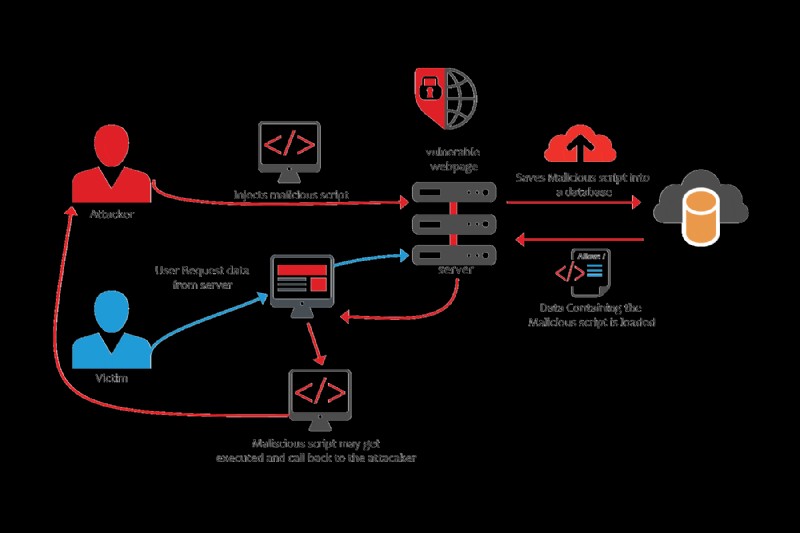

- নিরন্তর XSS আক্রমণ: যখন সার্ভার সাইডে পেলোড সংরক্ষণ করা হয় এবং একটি পৃষ্ঠায় ব্যবহারকারীর অনুরোধ থাকলে তা পুনরুদ্ধার করা হয়

- অ-স্থায়ী XSS আক্রমণ: একটি তৈরি করা ইনপুট সহ একটি দুর্বল ওয়েবসাইটের একটি লিঙ্ক খোলার মাধ্যমে পেলোড ব্যবহারকারীর কাছে প্রতিফলিত হলে ঘটে৷

একটি ক্রস-সাইট স্ক্রিপ্টিং (XSS) আক্রমণের শারীরবৃত্তি

আক্রমণকারীরা কিভাবে XSS শোষণ করে?

সাধারণত, একজন আক্রমণকারী শেষ ব্যবহারকারীর সেশন কুকিজ বের করতে XSS দুর্বলতা ব্যবহার করে যা অবশেষে আক্রমণকারীকে ব্যবহারকারীর অ্যাকাউন্ট অ্যাক্সেস করতে সক্ষম করে। উপরের দৃশ্যের একটি উদাহরণ হল:- আপনি যে ওয়েবসাইটটি অ্যাক্সেস করেন তার একটি মন্তব্য ক্ষেত্র রয়েছে৷ ৷

- আক্রমণকারী মন্তব্য বিভাগে নিম্নলিখিত পেলোড পোস্ট করে৷ ৷

- যেকোন বৈধ ব্যবহারকারী নিম্নলিখিত মন্তব্য দেখতে কমেন্ট বক্স খোলে, HTML এই স্ক্রিপ্টটি পার্স করে।

- যখন ব্রাউজার দ্বারা HTML পার্সিং করা হয়, ব্যবহারকারীর কুকি তার সার্ভারে আক্রমণকারীকে পাঠানো হয়৷

ক্রস-সাইট স্ক্রিপ্টিং আক্রমণের কুখ্যাত ঘটনা

XSS আক্রমণগুলি বেশিরভাগই আর্থিক লাভের জন্য ঘটে, একটি উল্লেখযোগ্য হল ই-কমার্স জায়ান্ট ইবে-এর বিরুদ্ধে অতীত আক্রমণ৷ হ্যাকাররা সস্তা আইফোনের জন্য বেশ কয়েকটি তালিকায় একটি দূষিত জাভাস্ক্রিপ্ট কোড ইনজেক্ট করেছে, যা ব্যবহারকারীদের শংসাপত্রের সাথে আপস করার জন্য তৈরি করা একটি জাল লগইন পৃষ্ঠায় পুনঃনির্দেশিত করেছে৷

ই-কমার্স সাইট ছাড়াও বেশ কিছু সোশ্যাল মিডিয়া সাইট এই ধরনের কুখ্যাত আক্রমণের শিকার হয়েছে। টুইটারকে এমন একটি XSS কীট দ্বারা লক্ষ্যবস্তু করা হয়েছিল যার ফলে স্ট্যাকডেইলি নামে একটি ওয়েবসাইটে দূষিত লিঙ্কগুলি দায়ের করা হয়েছিল। আরেকটি সুপরিচিত XSS আক্রমণ ছিল স্যামি ওয়ার্ম দ্বারা মাইস্পেস আক্রমণ - একটি সৌম্য ভাইরাস যা মাইস্পেস ব্যবহারকারীদের প্রোফাইল পৃষ্ঠা পরিবর্তন করে এবং এলোমেলো বন্ধুর অনুরোধ পাঠায়।

XSS আক্রমণ প্রশমিত করার জন্য সতর্কতা

একটি XSS আক্রমণ প্রতিরোধ করা ব্যবহারকারীদের তাদের পেলোড ইনপুট করতে অক্ষম করা বোঝায় না, বরং ব্রাউজারে এইচটিএমএল হিসাবে পার্স করা থেকে এটি বন্ধ করার ব্যবস্থা নিন। বলা হচ্ছে, এখানে কয়েকটি পদ্ধতি রয়েছে যা XSS আক্রমণ প্রতিরোধ করতে ব্যবহৃত হয়।-

ইনপুট যাচাইকরণ

XSS প্রতিরোধ করতে, বর্ণানুক্রমিক বা কিছু ক্ষেত্রে, বিশেষ অক্ষরগুলিতে সর্বাধিক ইনপুটকে সাদা তালিকাভুক্ত করুন। এটি পৃষ্ঠ আক্রমণ কমাবে এবং বাগগুলির সম্ভাব্যতা কমিয়ে দেবে৷

-

নিরাপদ DOM উপাদানের ব্যবহার

প্রায়শই, DOM উপাদানগুলির (ডকুমেন্ট অবজেক্ট মডেল) অনিরাপদ হ্যান্ডলিং এমনকি সমৃদ্ধ ক্লায়েন্ট UI-তে XSS আক্রমণের দিকে পরিচালিত করে। উদাহরণস্বরূপ, innerHTML অ্যাট্রিবিউট ব্যবহার করে জাভাস্ক্রিপ্ট ইভেন্টের সাথে XSS হিসাবে ব্যবহারকারীর ইনপুট রেন্ডার করে। এই ক্ষেত্রে, নিরাপদ বিকল্প হল কন্টেন্ট টেক্সট বা ইনার টেক্সট ব্যবহার করা।

-

জাভাস্ক্রিপ্ট এস্কেপিং

একক উদ্ধৃতি এড়িয়ে যাওয়া জাভাস্ক্রিপ্টের মধ্যে ইনজেকশন প্রতিরোধ করতে পারে। এইচটিএমএল এনকোডিং যা ইঞ্জেকশন সমস্যা প্রতিরোধ করতে ব্যবহার করা উচিত

এর সাথে একক উদ্ধৃতি ব্যবহার করে -

আউটপুট এনকোডিং

আউটপুট এনকোডিং বিস্ময়কর কাজ করে যখন এটি সর্বাধিক XSS পেলোডগুলিকে নিরপেক্ষ করার ক্ষেত্রে আসে। এই পদ্ধতিটি সার্ভার সাইড ইনজেকশন আক্রমণ প্রশমিত করতে কাজ করে। যদিও এইচটিএমএল এনকোডিং একটি সাধারণ পদ্ধতি, ইউআরএল এনকোডিং লিঙ্ক এবং রিডাইরেক্টে মার্কআপের যেকোন ইনজেকশনকে মুছে ফেলতে সাহায্য করতে পারে।