একটি বটনেটের ধারণাটি সেই দিনগুলিতে ফিরে এসেছিল যখন বেশিরভাগ লোকেরা এখনও ওয়েবে একে অপরের সাথে চ্যাট করার জন্য আইআরসি ব্যবহার করে। ভাইরাস দ্বারা সংক্রামিত হাজার হাজার কম্পিউটার সার্ভারের গেটগুলিকে এমন জায়গায় প্লাবিত করবে যেখানে এটি হয় আর অনুরোধগুলি প্রক্রিয়া করতে পারবে না বা এটি ক্র্যাশ হয়ে যাবে।

প্রকৃতপক্ষে, অনেকগুলি (যদি বেশির ভাগ না হয়) DDoS আক্রমণ এই পদ্ধতিতে সম্পাদিত হয়েছিল, এবং বেশিরভাগ হ্যাকাররা এখনও একই পদ্ধতির কোনো না কোনো ফর্ম ব্যবহার করে (যেমন, একগুচ্ছ কম্পিউটারকে সংক্রমিত করে, তারপর আক্রমণ করতে পাঠায়)। ব্যক্তিগত কম্পিউটারের সাথে বটনেটের দীর্ঘ ইতিহাস থাকা সত্ত্বেও, এর আধুনিক রূপ সিসিটিভি ক্যামেরা, ওয়াশিং মেশিন এবং উন্নত হোম এবং ব্যবসায়িক রাউটারগুলির সমন্বয়ে গঠিত। এই নতুন ডিভাইসগুলি ইন্টারনেটের একটি নতুন স্তর তৈরি করে যাকে বলা হয় ইন্টারনেট অফ থিংস (IoT) এবং আমার সহকর্মী সারাহ লি কেইন এখানে তার অংশে যে দুর্বলতাগুলি পূর্বাভাস দিয়েছিলেন তা ফলপ্রসূ হয়েছে৷

সিসিটিভি ক্যামেরার মাধ্যমে হামলা চালানো হয়

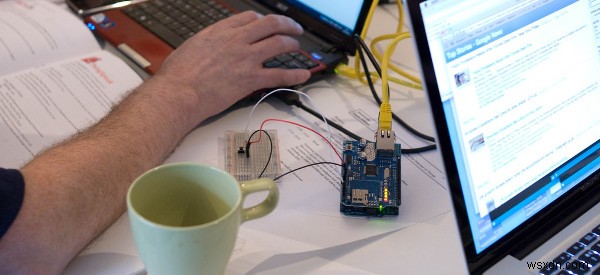

আমরা IoT-তে নিরাপত্তা দুর্বলতাগুলি কভার করার এক বছর পরে, আমি হোম অটোমেশন প্রবণতায় একটি সম্ভাব্য সতর্কতা শুঁকেছি যা আমাকে কীভাবে হ্যাকিংয়ের সম্ভাবনাকে বরং আকর্ষণীয় করে তুলতে পারে সে সম্পর্কে লিখতে পরিচালিত করেছিল। আমরা আমাদের ইতিহাসের একটি বিন্দুতে প্রবেশ করছি যেখানে কম্পিউটার আর ইন্টারনেটের সাথে সংযুক্ত প্রধান ডিভাইস নয়৷

যেহেতু সিসিটিভি ক্যামেরা, রাউটার, সেন্সর এবং এমনকি ট্রাফিক লাইটের নিজস্ব আইপি ঠিকানা থাকতে শুরু করেছে, হ্যাকাররা এটিকে শোষণের সম্ভাব্য আশ্রয় হিসেবে দেখতে শুরু করেছে। এই সংযুক্ত বিশ্বের মধ্য দিয়ে চালচলন করে, দুষ্টু ব্যক্তিরা তাদের বিডিং করার জন্য অ-গণনামূলক ডিভাইসের সমগ্র বাহিনী সংগ্রহ করতে বেছে নিতে পারে, একটি DDoS আক্রমণের সম্ভাবনাকে পূর্ববর্তী সীমাবদ্ধতার বাইরে প্রসারিত করে৷

এর একটি চমৎকার উদাহরণ হবে 22 সেপ্টেম্বর 2016-এ ব্রায়ান ক্র্যাবসের বিরুদ্ধে চালানো আক্রমণ, প্রতি সেকেন্ডে 620 গিগাবিট গতিতে। এই জাতীয় হারগুলি ছোট ডেটা সেন্টারগুলির জন্য DDoS হুমকির উপরে উঠা কঠিন করে তুলতে পারে। এই আক্রমণের ফলে ক্র্যাবসের হোস্ট পরিষেবাগুলি বাদ দিতে বাধ্য হয়েছিল৷

৷এটি কীভাবে ঘটে

ভাইরাস দিয়ে ট্র্যাফিক সিগন্যালকে সংক্রামিত করার ধারণাটি অযৌক্তিক হলেও, এটি সম্পূর্ণরূপে অসম্ভব নয়। যাইহোক, হ্যাকাররা সার্ভার আক্রমণ করার জন্য এই ডিভাইসগুলি ব্যবহার করার সম্ভাব্য উপায় হল সংযোগের অনুরোধগুলি স্পুফিং করে৷ এটি একটি ডিভাইসে একটি বার্তা পাঠানোর মাধ্যমে করা হয় যা এটিকে একটি নির্দিষ্ট আইপিতে একটি সংযোগ অনুরোধ পাঠাতে বাধ্য করে। লুপে এটি করার ফলে আপনার অভিনব আইপি অনুসারে ডিভাইসটিকে প্লাবিত করে। এই পদ্ধতিতে আক্রমণ করে, হ্যাকারকে ডিভাইসটিকে সংক্রামিত করার শ্রমসাধ্য প্রক্রিয়ার মধ্য দিয়ে যেতে হবে না, পুরো প্রক্রিয়াটিকে অলস লোকেদের কাছে আরও প্রলুব্ধ করে তোলে।

প্রতিরোধ

IoT-সংযুক্ত ডিভাইসগুলি থেকে DDoS প্রতিরোধ করা খুব কঠিন নয়, তবে এতে ফার্মওয়্যার বিকাশকারীদের অংশগ্রহণ জড়িত। ডিভাইসগুলিকে শুধুমাত্র একটি নির্দিষ্ট প্রান্ত থেকে আসা কমান্ডগুলির জন্য প্রতিক্রিয়াশীল করে, আপনি ইতিমধ্যে একটি প্রতিফলন আক্রমণের সম্ভাবনা বাদ দিয়েছেন। যেখানে এটি সম্ভব নয়, যখনই সম্ভব একটি বন্ধ প্রাইভেট নেটওয়ার্কে ডিভাইসগুলি রেখে স্পুফিং প্রতিরোধ করা যেতে পারে, বহিরাগতদের তাদের সাথে যোগাযোগ করতে সক্ষম হতে বাধা দেয়। সবচেয়ে খারাপ পরিস্থিতিতে, ডিভাইসগুলিকে "স্প্যাম" করে এমন ডিভাইসগুলির কমান্ডগুলিকে উপেক্ষা করার জন্য প্রোগ্রাম করা যেতে পারে (যেমন, এক সেকেন্ডের ব্যবধানে তিনবারের বেশি একটি সংযোগ কমান্ড পাঠানো)।

আপনি কিভাবে মনে করেন যে আমাদের DDoS আক্রমণের বিরুদ্ধে IoT নিরাপত্তার সাথে যোগাযোগ করা উচিত? একটি মন্তব্যে আমাদের বলুন!