দুটি জনপ্রিয় ওয়ার্ডপ্রেস প্লাগইন - এলিমেন্টর প্রো এবং এলিমেন্টরের জন্য আলটিমেট অ্যাড-অনগুলিকে লক্ষ্য করে একটি বিশাল আক্রমণ অভিযান চিহ্নিত করা হয়েছে। এক মিলিয়নেরও বেশি ওয়ার্ডপ্রেস ওয়েবসাইট যেখানে এই প্লাগইনগুলি ইনস্টল করা আছে তারা একটি হট টার্গেট। যেহেতু শূন্য-দিনের শোষণ প্রথম প্রকাশ্যে এসেছিল, এলিমেন্টরের প্লাগইন ডেভেলপাররা এবং এলিমেন্টরের জন্য আলটিমেট অ্যাডঅনরা দুর্বলতা প্যাচ করার জন্য তাড়াহুড়ো করে। উভয় প্লাগইন তাদের আপডেট সংস্করণে প্যাচ পেয়েছে, যা হল :

- এলিমেন্টর প্রো:2.9.4

- এলিমেন্টরের জন্য চূড়ান্ত অ্যাডঅন:1.24.2

অনুগ্রহ করে আপনার কাছে পূর্বের যেকোনো সংস্করণ থেকে এই সংস্করণগুলিতে আপডেট করুন যদি আপনি ইতিমধ্যে না থাকেন৷

৷6ই জুন 2020 তারিখে আপডেট করা হয়েছে: এলিমেন্টর পেজ বিল্ডার প্লাগইনে আরেকটি গুরুত্বপূর্ণ সঞ্চিত XSS দুর্বলতা আবিষ্কৃত হয়েছে। এই দুর্বলতা একজন লেখক-স্তরের ব্যবহারকারীকে সম্ভাব্য দূষিত XSS পেলোড সহ কাস্টম লিঙ্ক তৈরি করতে এবং উইজেটগুলিতে কাস্টম বৈশিষ্ট্য তৈরি করতে দেয়, যা আবার একটি সঞ্চিত XSS ঝুঁকিতে পরিণত হয়। প্যাচ সংস্করণ 2.9.10-এ প্রকাশিত হয়েছে . যত তাড়াতাড়ি সম্ভব এই সংস্করণে আপডেট করুন.

হ্যাক সম্পর্কে আরও...

Elementor Pro-তে একটি দুর্বলতা খোলা রেজিস্ট্রেশন সহ WP ওয়েবসাইটে রিমোট কোড এক্সিকিউশনের অনুমতি দেয়। দুর্বলতা একটি গ্রাহক স্তর ব্যবহারকারীকে দেওয়া ফাইল আপলোড অনুমতি থেকে উদ্ভূত হয়. একজন গ্রাহককে সাইটে আইকন সেট (জিপ ফর্ম্যাটে) আপলোড করার অনুমতি দেওয়া হয়।

যেহেতু এলিমেন্টর প্রোতেও একটি বৈধতা যাচাইয়ের অভাব ছিল, এটি সন্দেহজনক এক্সটেনশন এবং সামগ্রী আপলোড করার অনুমতি দেয়। তাই ন্যূনতম স্তরের প্রমাণীকরণ সহ একজন হ্যাকার এখন এক্সিকিউটেবল ম্যালিসিয়াস কোড সহ একটি .zip ফাইল আপলোড করতে সক্ষম। একবার কোডটি কার্যকর করা হলে, আক্রমণকারী যেকোনো কিছু করতে পারে। একটি শেল বা ম্যালওয়্যার আপলোড করা থেকে শুরু করে একটি ব্যাকডোর সন্নিবেশ করা, জাল ব্যবহারকারী যোগ করা, প্রশাসনিক অ্যাক্সেস অর্জন, সেটিংস পরিবর্তন করা, এমনকি সম্পূর্ণ ওয়েবসাইট মুছে ফেলা পর্যন্ত৷

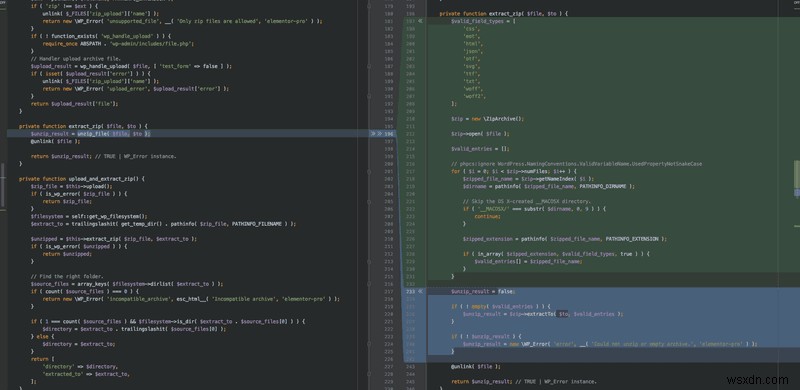

Elementor Pro যে প্যাচটি প্রকাশ করেছে, সেটিতে এখন জিপের ফাইলের বিষয়বস্তু যাচাই করার জন্য নিম্নলিখিত কোড যোগ করা হয়েছে। যাতে শুধুমাত্র CSS, EOT, HTML, JSON, OTF, SVG ইত্যাদি ফাইল ফরম্যাট আপলোড করার অনুমতি দেওয়া হয়।

শুধুমাত্র অনুমোদিত ব্যবহারকারীদের (প্রশাসক এবং সুপার-প্রশাসকদের অ্যাক্সেস লেভেল সহ) ফাইল আপলোড করার অনুমতি দেওয়ার জন্য তারা আরেকটি প্যাচ যোগ করেছে। যদি গ্রাহকের ভূমিকা সহ একজন ব্যবহারকারী একটি জিপ আপলোড করার চেষ্টা করেন, এটি একটি ত্রুটি ছুঁড়বে৷

আলটিমেট অ্যাড-অন প্লাগইনে ফাইল আপলোড করার নিয়মের অভাব নেই। যাইহোক, এটি যে কাউকে একটি ওয়েবসাইটে গ্রাহক-স্তরের অ্যাক্সেস পেতে দেয়। এমনকি একটি সক্রিয় নিবন্ধন ফর্মের অনুপস্থিতিতেও।

Elementor-এর জন্য আলটিমেট অ্যাডঅন-এর এই দুর্বলতা হ্যাকারদের জন্য ভিত্তি প্রদান করে, যা তাদেরকে Elementor Pro-তে আরও সমালোচনামূলক RCE দুর্বলতাকে কাজে লাগাতে দেয়। তাই এমনকি যদি একটি ওয়েবসাইট একটি নিবন্ধন ফর্ম হোস্ট না করে, একটি আক্রমণকারী নিজেকে একজন গ্রাহক হিসাবে যোগ করতে পারে, যা Elementor Pro-তে RCE দুর্বলতাকে কাজে লাগাতে সর্বনিম্ন প্রয়োজনীয়তা৷

এখানে, আমাদের অবশ্যই উল্লেখ করতে হবে যে দুর্বলতা একচেটিয়াভাবে এলিমেন্টর প্রোতে রয়েছে এবং এলিমেন্টর ফ্রি সংস্করণের ব্যবহারকারীরা আক্রমণ থেকে নিরাপদ।

ড্যামেজ কন্ট্রোল!

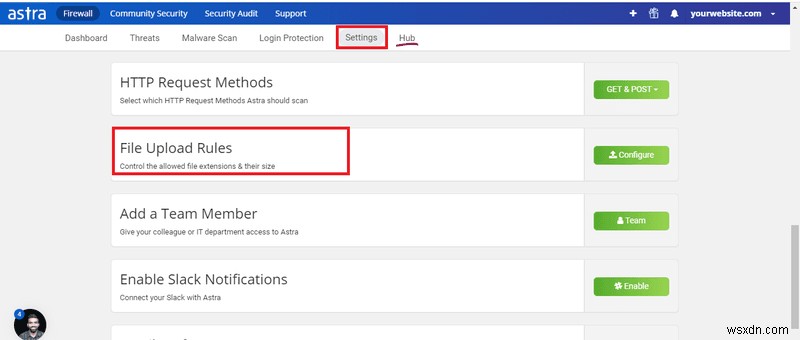

আপনি যদি একজন Astra গ্রাহক হন তবে আপনাকে চিন্তা করার দরকার নেই কারণ Astra ইতিমধ্যেই এই ধরনের ফাইল আপলোডগুলিকে ব্লক করে দিয়েছে। শুধু দ্বিগুণ নিশ্চিত হওয়ার জন্য, আপনি আপনার ড্যাশবোর্ডে লগ ইন করতে পারেন, সেটিংস>>ফাইল আপলোডের নিয়মে নেভিগেট করতে পারেন। , এবং টগল কীটি ইতিমধ্যে চালু আছে কিনা তা দেখুন৷

৷

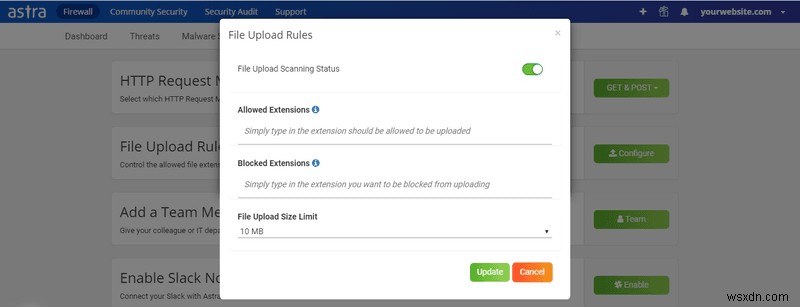

আপনি যদি অতিরিক্ত এক্সটেনশনগুলি ব্লক করতে চান তবে আপনি একটি ফাইল আপলোড নিয়মও যোগ করতে পারেন যা এই ধরনের সমস্ত দূষিত আপলোড প্রচেষ্টাকে বাধা দেয়৷

Elementor Pro এবং Elementor-এর জন্য আলটিমেট অ্যাড-অনের অন্যান্য সমস্ত ব্যবহারকারীদের প্যাচ করা সংস্করণে আপডেট করার পরামর্শ দেওয়া হচ্ছে। প্যাচ করা সংস্করণগুলি, যেমনটি আমি ইতিমধ্যে উল্লেখ করেছি - 2.9.4 Elementor Pro এবং 1.24.2-এর জন্য Elementor-এর জন্য আলটিমেট অ্যাড-অনগুলির জন্য৷

৷আপনি যদি হ্যাক হয়ে থাকেন, তাহলে আপনি Astra দ্বারা তাৎক্ষণিক ম্যালওয়্যার ক্লিনআপ (4 ঘন্টার কম সময় লাগে) পেতে পারেন এবং আপনার ওয়েবসাইটকে স্বাভাবিক অবস্থায় ফিরিয়ে আনতে পারেন৷

আপডেটগুলি নিশ্চিত করার পরে, উন্নত নিরাপত্তার জন্য এই ওয়ার্ডপ্রেস নিরাপত্তা নির্দেশিকা অনুসরণ করা নিশ্চিত করুন।