একটি উন্নত ক্রমাগত হুমকি কি?

একটি উন্নত ক্রমাগত হুমকি (এপিটি) হল একটি গোপন, পরিশীলিত এবং টেকসই সাইবার আক্রমণ যার লক্ষ্য সংবেদনশীল ডেটা চুরি করা বা প্রয়োজনীয় সরকারী, আর্থিক বা পাওয়ার গ্রিড অপারেশনগুলিকে ব্যাহত করা। হ্যাকাররা তাদের উপস্থিতি লুকিয়ে রাখতে এবং দূষিত কার্যকলাপ চালাতে রুটকিট এবং স্টেগানোগ্রাফির মতো সরঞ্জাম এবং পদ্ধতি ব্যবহার করে এই আক্রমণগুলি দীর্ঘ সময়ের জন্য সনাক্ত করা যায় না৷

সাধারণ APT লক্ষ্যগুলি সাধারণত সরকারী সংস্থা, ব্যবসা এবং গবেষকদের অন্তর্ভুক্ত করে। এখানে প্রায়শই লক্ষ্যবস্তু করা হয় এবং কেন এমন সংস্থাগুলিকে ঘনিষ্ঠভাবে দেখুন:

- সরকারের কাছে শ্রেণীবদ্ধ তথ্য, সামরিক গোপনীয়তা বা রাজনৈতিক বুদ্ধি থাকতে পারে যা আক্রমণকারীরা কৌশলগত সুবিধা বা প্রভাব অর্জনের জন্য ব্যবহার করতে পারে।

- শক্তি, জল, ট্রানজিট এবং টেলিযোগাযোগের মতো জটিল অবকাঠামো দর কষাকষির ক্ষমতা অর্জন করতে বা কেবল সর্বনাশ ঘটাতে ব্যাহত হতে পারে৷

- বড় কর্পোরেশনের বুদ্ধিবৃত্তিক সম্পত্তি বা মালিকানাধীন ডেটা থাকতে পারে যা আক্রমণকারীরা একটি প্রতিযোগিতামূলক অগ্রগতি অর্জন করতে বা মুক্তিপণ আদায়ের জন্য ব্যবহার করতে পারে।

- আর্থিক প্রতিষ্ঠানগুলি অ্যাকাউন্ট হোল্ডারের ডেটা এবং রেকর্ডগুলি সঞ্চয় করে যা হ্যাকাররা আর্থিক জালিয়াতি বা পরিচয় চুরি করতে পারে৷

- গবেষণা গোষ্ঠীগুলি অত্যাধুনিক প্রযুক্তি তৈরি করে এবং বৈজ্ঞানিক অগ্রগতি করে যা APT আক্রমণকারীরা তাদের — বা তাদের জাতির — সুবিধার জন্য চুরি করতে পারে৷

উন্নত ক্রমাগত হুমকি সাধারণত ব্যক্তিদের লক্ষ্য করে না। যাইহোক, আপনি এখনও প্রভাবিত হতে পারেন যদি ব্যাঘাতগুলি ব্যাপক পরিষেবা বিভ্রাট, অর্থনৈতিক অস্থিরতা, বা ব্যক্তিগত ডেটা এক্সপোজারের দিকে পরিচালিত করে।

সাধারণত APT আক্রমণের পিছনে কে থাকে?

সাধারণত, সরকার, রাষ্ট্র-স্পন্সর গোষ্ঠী, হ্যাকটিভিস্ট, বা অন্যান্য ভাল অর্থপ্রাপ্ত অপরাধ সংস্থাগুলি APT-এর পিছনে থাকে। এই আক্রমণগুলির জন্য ব্যাপক সংস্থান, বিশেষ দক্ষতা এবং অবিরাম প্রচেষ্টার প্রয়োজন, তাই ব্যক্তিগত হ্যাকার বা ছোট-সময়ের সাইবার অপরাধীদের পক্ষে সেগুলি চালানো সাধারণত অবাস্তব।

উন্নত ক্রমাগত হুমকি জীবনচক্র

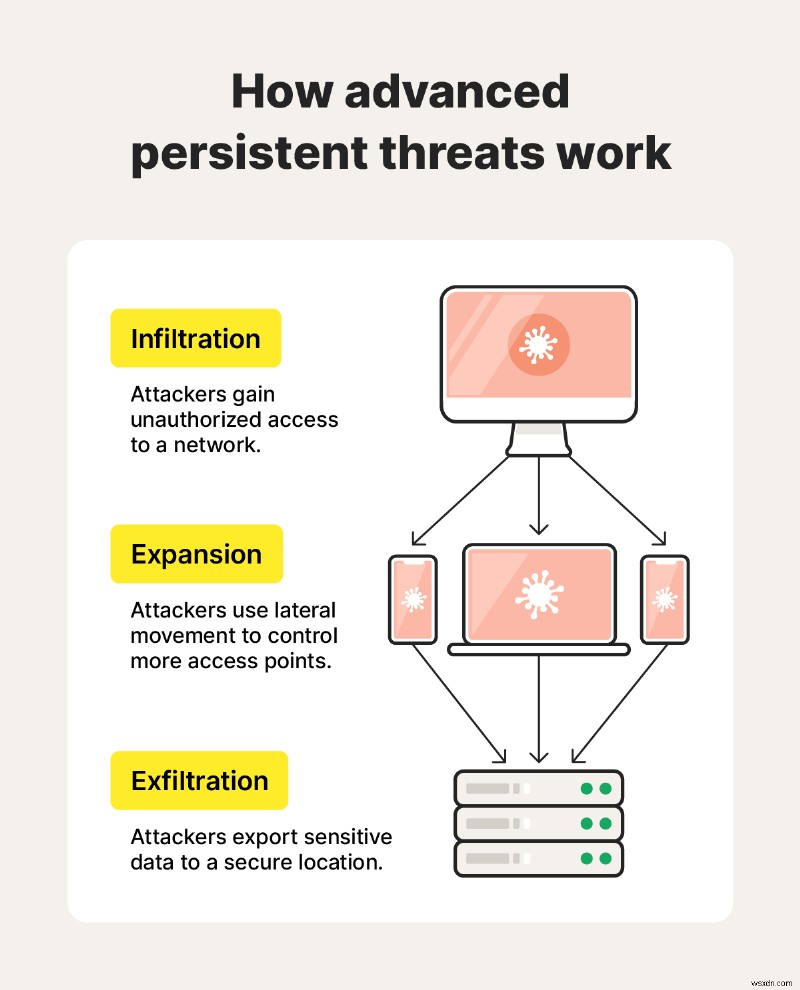

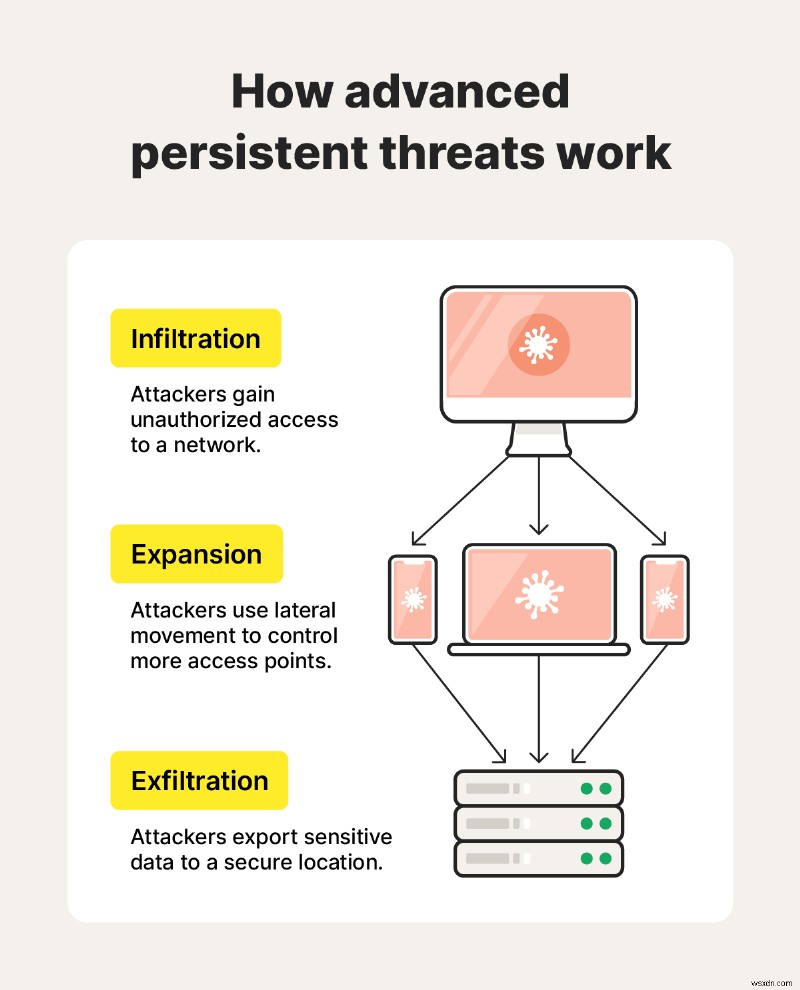

উন্নত ক্রমাগত হুমকি লাইফসাইকেলে একজন আক্রমণকারী একটি সংস্থার নেটওয়ার্কে অ্যাক্সেস লাভ করে (অনুপ্রবেশ), অন্যান্য সংযুক্ত ডিভাইস এবং সিস্টেমগুলিকে সংক্রামিত করার জন্য নেটওয়ার্কে পার্শ্ববর্তীভাবে সরে যায় (সম্প্রসারণ), এবং চুরি করা ডেটা তাদের নিয়ন্ত্রণ করে এমন অবস্থানে রাউটিং করে (উত্তেজনা)।

একটি ডায়াগ্রাম দেখানো হচ্ছে কিভাবে উন্নত ক্রমাগত হুমকি কাজ করে।

এখানে APT জীবনচক্রের বিভিন্ন ধাপ সম্পর্কে আরও কিছু বিবরণ রয়েছে।

1. অনুপ্রবেশ

অনুপ্রবেশ একটি APT আক্রমণের প্রাথমিক পর্যায়। আক্রমণকারীদের একটি বিশেষ দল একটি লক্ষ্য নির্বাচন করে, অনুপ্রবেশের জন্য সবচেয়ে কার্যকর সরঞ্জাম এবং কৌশল নির্ধারণ করতে গভীরভাবে গবেষণা সম্পন্ন করে এবং লক্ষ্যের নেটওয়ার্কে অননুমোদিত অ্যাক্সেস লাভ করে। প্রায়শই, এর সাথে স্পাইওয়্যার, সোশ্যাল ইঞ্জিনিয়ারিং, ড্রাইভ-বাই ডাউনলোড, এসকিউএল ইনজেকশন বা বর্শা ফিশিং জড়িত থাকে।

একবার তারা প্রবেশ করলে, তারা একটি পা রাখতে পারে, যা সম্প্রসারণের পথ প্রশস্ত করে।

2. সম্প্রসারণ

অনুপ্রবেশের পরে, হ্যাকাররা তাদের আক্রমণ প্রসারিত করে এবং পার্শ্বীয় আন্দোলনের মাধ্যমে আপোসকৃত নেটওয়ার্কের গভীরে প্রবেশ করে। এই প্রক্রিয়া চলাকালীন, আক্রমণকারীরা অন্যান্য নেটওয়ার্ক ডিভাইস, সিস্টেম এবং সার্ভারের সাথে আপস করে, প্রায়শই "ব্যাকডোর" - বা লুকানো অ্যাক্সেস পয়েন্ট - তৈরি করে।

একাধিক নেটওয়ার্ক সংযোগ পয়েন্টের উপর নিয়ন্ত্রণের সাথে, আক্রমণকারীরা অ্যাক্সেস বজায় রাখতে এবং ইচ্ছামতো পুনঃপ্রবেশ করার জন্য লুকানো মেকানিজম ইনস্টল করার মাধ্যমে "অবিষ্টতা" প্রতিষ্ঠা করতে পারে, যা নিরাপত্তা দলের জন্য তাদের সনাক্ত করা এবং নির্মূল করা কঠিন করে তোলে৷

তারা কীলগারের মাধ্যমে অ্যাডমিনিস্ট্রেটর শংসাপত্র চুরি করতে পারে বা অস্বাভাবিক নেটওয়ার্ক কার্যকলাপ তৈরি না করে সীমাবদ্ধ ডেটা এবং সংস্থানগুলিতে অ্যাক্সেস পেতে হ্যাশ আক্রমণগুলি পাস করতে পারে৷

3. বহিষ্কার

বহিষ্কার করার সময়, আক্রমণকারীরা তাদের নিয়ন্ত্রণে থাকা একটি অবস্থানে এনক্রিপ্ট করা ডেটা স্থানান্তর করে।

প্রায়শই, তারা সময়ের সাথে অল্প পরিমাণে ডেটা উত্তোলন করার জন্য একটি "নিম্ন এবং ধীর" পদ্ধতি গ্রহণ করে। এটি আউটবাউন্ড ট্র্যাফিকের বড়, আকস্মিক স্পাইকগুলির জন্য অনুসন্ধানকারী সতর্কতা সনাক্তকরণ সিস্টেমগুলিকে এড়িয়ে যায়। তারা গোপন চ্যানেল স্থাপন করে তাদের অবৈধ কার্যকলাপকে মুখোশও রাখতে পারে — এনক্রিপ্ট করা নেটওয়ার্ক পাথওয়ে যা ইন-ট্রানজিট ডেটাকে অস্পষ্ট করে।

তাদের পাদদেশ বজায় রাখতে এবং বহিষ্কারের সময় সনাক্তকরণ এড়াতে, আক্রমণকারীরা কখনও কখনও স্টেগানোগ্রাফি (আপাতদৃষ্টিতে নিরীহ ফাইলগুলির মধ্যে চুরি করা ডেটা লুকানোর জন্য), অফ-পিক আওয়ারে সময়সূচী স্থানান্তর, বা পরিষেবার অস্বীকার (DoS) বা ডিস্ট্রিবিউটেড ডিনায়াল অফ সার্ভিস (DDoS) আক্রমণকে স্মোকস্ক্রিন হিসাবে ব্যবহার করে।

উন্নত ক্রমাগত হুমকি বৈশিষ্ট্য

এপিটিগুলি স্টিলথ এবং ফাঁকি দেওয়ার কৌশল, পার্শ্বীয় গতিবিধি, আধুনিক ম্যালওয়্যার এবং সনাক্তকরণ ছাড়াই ডেটা বের করার জন্য একটি কম এবং ধীর পদ্ধতির উপর নির্ভর করে৷

যাইহোক, এটি এমন নয় যা আপনি আক্রমণের প্রাপ্তির শেষে দেখতে পাবেন। পরিবর্তে, আপনি সম্ভবত সতর্কতা চিহ্নগুলি লক্ষ্য করবেন যেমন:

- অস্বাভাবিক অ্যাকাউন্ট কার্যকলাপ:আপনি অস্বাভাবিক অ্যাকাউন্ট কার্যকলাপ লক্ষ্য করতে পারেন, যেমন অপরিচিত অবস্থান থেকে লগইন করা বা বিজোড় সময়ে।

- নতুন প্রশাসক অ্যাকাউন্ট:এপিটি আক্রমণকারীরা কম পর্যবেক্ষণে আরও অ্যাক্সেস পেতে সম্পূর্ণ নতুন প্রশাসক অ্যাকাউন্ট তৈরি করতে পারে।

- নেটওয়ার্কের ধীরগতি:আক্রমণকারীরা যদি তাড়াহুড়ো করে এবং প্রচুর পরিমাণে চুরি করা ডেটা স্থানান্তর করে, তাহলে তারা উল্লেখযোগ্য ব্যান্ডউইথ ব্যবহার করতে পারে এবং ইন্টারনেটের গতি কমিয়ে দিতে পারে।

- ডেটা ব্যবহারের স্পাইকস:আউটবাউন্ড নেটওয়ার্ক ট্রাফিকের আকস্মিক বা পুনরাবৃত্ত স্পাইক, বিশেষ করে অফ-পিক আওয়ারে, ইঙ্গিত দিতে পারে যে কেউ প্রচুর পরিমাণে তথ্য বের করে দিচ্ছে।

- অপরিচিত ফাইল:আক্রমণকারীরা প্রায়ই আপস করা ডিভাইসে ম্যালওয়্যার ইনস্টল করে, তাই আপনি আপনার ডিভাইসে অপরিচিত ফাইল বা অ্যাপ্লিকেশন খুঁজে পেতে পারেন। আপনি ডিভাইসের কার্যক্ষমতা সংক্রান্ত সমস্যাগুলির সম্মুখীন হতে পারেন, একটি সংক্রমণের একটি পার্শ্ব প্রতিক্রিয়া৷

- অক্ষম নিরাপত্তা সরঞ্জাম:রাডারের নীচে উড়তে, আক্রমণকারীরা কখনও কখনও অ্যান্টিভাইরাস সফ্টওয়্যার, ফায়ারওয়াল, বা অনুপ্রবেশ সনাক্তকরণ সিস্টেমগুলি অলক্ষ্যে কাজ করার জন্য অক্ষম করে৷

উন্নত ক্রমাগত হুমকি উদাহরণ

সুপরিচিত APT আক্রমণগুলির মধ্যে বেশ কয়েকটি সাধারণ থ্রেড রয়েছে — এগুলি প্রায়শই রাষ্ট্র-স্পন্সর করা হয়, কাস্টম ম্যালওয়্যার বা ফিশিং ব্যবহার করে এবং রাজনৈতিক লাভের জন্য তথ্য চুরি বা সমালোচনামূলক অবকাঠামো ব্যাহত করার লক্ষ্য রাখে। এখানে কিছু উদাহরণ আছে:

1. গবলিন পান্ডা

গবলিন পান্ডা একটি চীন-ভিত্তিক সাইবার গুপ্তচরবৃত্তি গ্রুপ যা বেশিরভাগ দক্ষিণ-পূর্ব এশিয়ার দেশগুলিকে, বিশেষ করে ভিয়েতনামকে লক্ষ্য করে। 2014 সালে অঞ্চল বিরোধের মধ্যে কার্যকলাপ বৃদ্ধি পায় এবং প্রাথমিকভাবে ভিয়েতনামী সরকার, প্রতিরক্ষা, এবং শক্তি খাতকে প্রভাবিত করেছে৷

2. অভিনব ভাল্লুক

ফ্যান্সি বিয়ার হল একটি রাশিয়া ভিত্তিক গোষ্ঠী যা ব্যাপকভাবে রাশিয়ান মিলিটারি ইন্টেলিজেন্স (GRU) এর সাথে যুক্ত বলে বিশ্বাস করা হয়। এটি স্পুফড সাইট তৈরি, শংসাপত্র সংগ্রহের প্রচারাভিযান চালু করা এবং সংবেদনশীল তথ্য সংগ্রহের জন্য ম্যালওয়্যার স্থাপনের জন্য পরিচিত। আজ অবধি, এটি প্রাথমিকভাবে মার্কিন যুক্তরাষ্ট্র এবং পশ্চিম ইউরোপে সরকার, মহাকাশ, প্রতিরক্ষা এবং শক্তি সেক্টরকে লক্ষ্য করেছে৷

3. আরামদায়ক ভালুক

কোজি বিয়ার হল আরেকটি রাষ্ট্র-স্পন্সর রাশিয়ান হ্যাকিং গ্রুপ, যা রাশিয়ান ফরেন ইন্টেলিজেন্স সার্ভিস (SVR) এর সাথে জড়িত। ফ্যান্সি বিয়ারের মতো, এই এপিটি রাশিয়ান স্বার্থের সাথে ঘনিষ্ঠভাবে সারিবদ্ধ। যাইহোক, কোজি বিয়ার সরকার, সমালোচনামূলক অবকাঠামো, কর্পোরেশন এবং সাপ্লাই চেইনগুলিকে লক্ষ্য করার জন্য বিকশিত হয়েছে, প্রায়শই গোপন অ্যাক্সেস বজায় রাখার জন্য শূন্য-দিনের দুর্বলতাকে কাজে লাগিয়ে৷

2015 সালে, কোজি বিয়ার ডেমোক্রেটিক ন্যাশনাল কনভেনশন লঙ্ঘন করেছিল, কয়েক মাস ধরে অনাবিষ্কৃত অ্যাক্সেস বজায় রেখেছিল। ফ্যান্সি বিয়ার 2016 সালে আরও স্পষ্ট অনুপ্রবেশের সাথে অনুসরণ করেছিল। বিচার বিভাগের ঊর্ধ্বতন কর্মকর্তাদের মতে, এই অপারেশনগুলি রাশিয়ান সরকারের সর্বোচ্চ স্তরে অনুমোদিত ছিল।

4. OceanLotus

OceanLotus, Ocean Buffalo নামেও পরিচিত, ভিয়েতনামের একটি উন্নত ক্রমাগত হুমকি গোষ্ঠী। তারা ভোক্তা পণ্য কোম্পানি, উৎপাদনকারী সংস্থা, আতিথেয়তা সংস্থা এবং রাজনৈতিক ভিন্নমতাবলম্বী, সাংবাদিক এবং কর্মীদের লক্ষ্য করতে পরিচিত - বিশেষ করে দক্ষিণ-পূর্ব এশিয়ায়। OceanLotus সাধারণত সোশ্যাল ইঞ্জিনিয়ারিং, ওয়াটারিং হোল অ্যাটাক এবং ব্যক্তিগত নেটওয়ার্ক আক্রমণ করার জন্য কাস্টম ম্যালওয়ারের উপর নির্ভর করে।

2020 সালে, সাইবার সিকিউরিটি গবেষকরা প্রমাণ উন্মোচন করেছিলেন যে ওশান বাফেলো COVID-19 সম্পর্কে গোয়েন্দা তথ্য সংগ্রহ করতে চীনের জরুরি ব্যবস্থাপনা মন্ত্রক এবং উহান প্রাদেশিক সরকারের অনুপ্রবেশ করছে।

5. এলফিন টিম

এলফিন টিম হল একটি ইরানি এপিটি গ্রুপ যেটি সরকার, কর্পোরেশন এবং প্রকৌশল, উত্পাদন, মহাকাশ এবং শক্তি গবেষণার সাথে জড়িত গ্রুপগুলিকে আক্রমণ করে। তাদের শোষণ সৌদি আরব, মার্কিন যুক্তরাষ্ট্র এবং অন্যান্য দেশগুলিকে প্রভাবিত করেছে। এটা বিশ্বাস করা হয় যে ভবিষ্যতের সাপ্লাই চেইন আক্রমণের জন্য প্রস্তুত করার জন্য কিছু লক্ষ্য নির্বাচন করা হয়েছিল।

2019 সালে, এলফিন টিম একটি WinRAR দুর্বলতার মাধ্যমে সৌদি আরবের রাসায়নিক খাতে অনুপ্রবেশ করার চেষ্টা করেছিল। এটি তাদের দূষিত প্রোগ্রামগুলি চালাতে সক্ষম করবে, সম্ভাব্যভাবে সংস্থার সমালোচনামূলক সিস্টেমের সাথে আপস করে।

6. টাইটান রেইন

টাইটান রেইন 2000 এর দশকের গোড়ার দিকে মার্কিন যুক্তরাষ্ট্র এবং যুক্তরাজ্যের সরকারী সংস্থাগুলিতে চীনা রাষ্ট্র-স্পন্সরকৃত আক্রমণের একটি সিরিজ ছিল। টাইটান রেইনের শোষণ সম্পর্কে নির্ভরযোগ্য সুনির্দিষ্ট বিবরণ খুব কম এবং এর মধ্যে রয়েছে। যাইহোক, এটা জানা যায় যে হামলাকারীরা, অন্তত 2003 সাল থেকে সক্রিয়, সফলভাবে মার্কিন স্টেট ডিপার্টমেন্ট, ডিপার্টমেন্ট অফ হোমল্যান্ড সিকিউরিটি এবং যুক্তরাজ্যের প্রতিরক্ষা ও পররাষ্ট্র দপ্তরকে লঙ্ঘন করেছে।

7. হেলিক্স বিড়ালছানা

হেলিক্স কিটেনকে ইরান-ভিত্তিক উন্নত ক্রমাগত হুমকি গোষ্ঠী বলে মনে করা হয় যা বাহরাইন এবং কুয়েত সহ দেশগুলির মহাকাশ, সরকার, শক্তি, আর্থিক, টেলিযোগাযোগ এবং ব্যবসায়িক খাতকে লক্ষ্য করে। এই গোষ্ঠীটি ইরানের রাষ্ট্রীয় গোয়েন্দা কার্যক্রমকে সমর্থন করার জন্য বর্শা ফিশিং আক্রমণ চালানোর লক্ষ্যে সতর্কতার সাথে গবেষণা করার জন্য পরিচিত।

2018 সালে, একটি সাইবার সিকিউরিটি কোম্পানি দেখেছে যে হেলিক্স কিটেন একটি টেলিকমিউনিকেশন কোম্পানিকে লক্ষ্য করে গোয়েন্দা তথ্যের জন্য প্রচুর পরিমাণে ডেটা সংগ্রহ করছে। আক্রমণকারীদের লক্ষ্য ছিল সংবেদনশীল যোগাযোগে বাধা দেওয়া, তথ্য উত্তোলন করা এবং তাদের অ্যাক্সেস প্রসারিত করার জন্য সম্ভাব্য অতিরিক্ত ম্যালওয়্যার স্থাপন করা।

8. সমীকরণ গ্রুপ

সমীকরণ গ্রুপ হল একটি উন্নত ক্রমাগত হুমকি গোষ্ঠী যা মার্কিন যুক্তরাষ্ট্রের জাতীয় নিরাপত্তা সংস্থার (এনএসএ) সাথে যুক্ত বলে বিশ্বাস করা হয়। অন্তত 2000 এর দশকের শুরু থেকে সক্রিয়, তারা আফ্রিকা, এশিয়া, ইউরোপ এবং মধ্যপ্রাচ্য জুড়ে সরকার, সামরিক বাহিনী এবং সমালোচনামূলক অবকাঠামো সংস্থাগুলিকে টার্গেট করেছে৷

2009 সালে, গ্রুপটি বিজ্ঞান সম্মেলনে অংশগ্রহণকারীদের সংক্রামিত CD-ROM বিতরণ করেছিল, অজানা দুর্বলতাগুলিকে কাজে লাগানোর জন্য ডিজাইন করা ট্রোজান এম্বেড করে। অন্তত একটি ক্ষেত্রে, ম্যালওয়্যার DoubleFantasy ব্যাকডোর ইনস্টল করেছে, সম্ভাব্যভাবে আক্রমণকারীদের ক্রিয়াকলাপ নিরীক্ষণ এবং সংবেদনশীল গবেষণা চুরি করার জন্য অবিরাম অ্যাক্সেস প্রদান করে৷

উন্নত ক্রমাগত হুমকি প্রতিরোধ

APT-এর বিরুদ্ধে রক্ষা করার সবচেয়ে কার্যকর উপায় হল ফিশিং এবং সোশ্যাল ইঞ্জিনিয়ারিং-এর মতো অনুপ্রবেশের কৌশলগুলি এড়ানো, আপনার নিরাপত্তা ব্যবস্থা বৃদ্ধি করা, সফ্টওয়্যার আপডেট রাখা এবং সাইবার নিরাপত্তা সরঞ্জামগুলিতে বিনিয়োগ করা৷

প্রতিরোধ আপনার জন্য কেমন হতে পারে তা এখানে একটি ঘনিষ্ঠভাবে দেখুন:

- ফিশিং আক্রমণের জন্য নজর রাখুন:ফিশিং লিঙ্কে ক্লিক করা এবং আক্রমণকারীরা আপনার নেটওয়ার্কে অনুপ্রবেশ করা এড়াতে সহায়তা করার জন্য সম্ভাব্য হুমকিগুলি কীভাবে চিনতে হয় তা জানুন। কোনো বার্তা বৈধ কিনা তা আপনি যদি বলতে না পারেন, তাহলে এটির সাথে ইন্টারঅ্যাক্ট করার আগে লাল পতাকা মূল্যায়ন করতে নর্টন জিনির মতো এআই-চালিত সহকারীর মাধ্যমে চালান।

- সোশ্যাল ইঞ্জিনিয়ারিং চিনতে শিখুন:একটি সোশ্যাল ইঞ্জিনিয়ারিং প্রচেষ্টার প্রাথমিক সনাক্তকরণ একটি উন্নত ক্রমাগত হুমকির অনুপ্রবেশ পর্বকে ব্যাহত করতে পারে৷

- শক্তিশালী পাসওয়ার্ড সেট করুন:আক্রমণকারীদের জন্য সীমাবদ্ধ ডেটা অ্যাক্সেস করা এবং একটি নেটওয়ার্কের মধ্যে পার্শ্বীয়ভাবে সরানো আরও কঠিন করার জন্য শক্তিশালী এবং অনন্য পাসওয়ার্ড তৈরি করুন।

- বায়োমেট্রিক শনাক্তকরণ সক্ষম করুন:সংবেদনশীল ডেটা অ্যাক্সেস করতে আপনার মুখ, আইরিস বা আঙুলের ছাপের মতো বায়োমেট্রিক্স ব্যবহার করুন; APT আক্রমণকারীদের জন্য অননুমোদিত অ্যাক্সেস লাভ করা আরও কঠিন হবে, যেহেতু শারীরিক বৈশিষ্ট্যগুলি প্রতিলিপি করা কঠিন৷

- আপনার সফ্টওয়্যার আপডেট করুন:সফ্টওয়্যার আপডেটগুলি প্রায়ই পরিচিত দুর্বলতাগুলিকে প্যাচ করে, প্রবেশের পয়েন্টগুলিকে সীমিত করে আক্রমণকারীরা শোষণ করতে পারে৷

- একটি VPN ব্যবহার করুন:একটি ভার্চুয়াল প্রাইভেট নেটওয়ার্ক (VPN) আপনাকে এবং আপনার ইন্টারনেট কার্যকলাপকে স্নুপের কাছে কম দৃশ্যমান করতে সাহায্য করতে পারে৷ এটি ট্রানজিটে থাকা অবস্থায় আক্রমণকারীদের সংবেদনশীল ডেটা আটকাতেও সাহায্য করতে পারে৷

- অ্যান্টিভাইরাস ইনস্টল করুন:অ্যান্টিভাইরাস সফ্টওয়্যার APT আক্রমণের সময় ইনস্টল করা ম্যালওয়্যার থেকে রক্ষা করতে, সনাক্ত করতে এবং অপসারণ করতে সাহায্য করতে পারে৷ শুধু মনে রাখবেন যে তারা নতুন বা কাস্টম প্রযুক্তি ব্যবহার করলে এটি সমস্ত উন্নত ক্রমাগত হুমকি ধরতে পারে না৷

- সুবিধাগুলি সীমাবদ্ধ করুন:কঠোর অ্যাক্সেস নিয়ন্ত্রণ প্রয়োগ করে এবং ব্যবহারকারীর বিশেষাধিকার সীমিত করে, সংস্থাগুলি আক্রমণগুলিকে পার্শ্ববর্তীভাবে ছড়িয়ে দেওয়া থেকে প্রতিরোধ করতে পারে এবং সম্ভাব্য ডেটা লঙ্ঘনের সামগ্রিক প্রভাবকে কমিয়ে আনতে পারে৷

একটি VPN দিয়ে আপনার ইন্টারনেট সংযোগ এনক্রিপ্ট করুন

যেহেতু উন্নত ক্রমাগত হুমকি আক্রমণগুলি এতই পরিশীলিত, তারা দীর্ঘ সময়ের জন্য সনাক্ত না করা নেটওয়ার্কে লুকিয়ে থাকতে পারে। লঙ্ঘনের সম্ভাব্য প্রভাব এবং সুযোগ সীমিত করতে, আপনার ডেটা রক্ষা করার জন্য পদক্ষেপ নিন। একটি VPN ব্যবহার করে শুরু করুন - একটি শক্তিশালী সাইবার নিরাপত্তা কৌশলের একটি অপরিহার্য উপাদান।

যদিও কোনও VPN উন্নত ক্রমাগত হুমকির বিরুদ্ধে সুরক্ষার গ্যারান্টি দিতে পারে না, Norton VPN আপনার পাঠানো এবং অনলাইনে প্রাপ্ত ডেটা এনক্রিপ্ট করার মাধ্যমে আপনার ডিজিটাল গোপনীয়তা রক্ষা করে — এটি স্নুপ এবং সাইবার অপরাধীদের কাছে অপঠনযোগ্য করে তোলে৷

FAQs

এপিটি আক্রমণের মূল লক্ষ্য কী?

একটি উন্নত ক্রমাগত হুমকি আক্রমণের প্রধান লক্ষ্য হল সংবেদনশীল ডেটা চুরি করার জন্য একটি টার্গেটের নেটওয়ার্কে দীর্ঘমেয়াদী, অচেনা উপস্থিতি স্থাপন করা।

অন্যান্য ম্যালওয়্যার থেকে APT-কে কী আলাদা করে?

একটি APT অন্যান্য ম্যালওয়্যার থেকে আলাদা কারণ এটি একটি উন্নত এবং দীর্ঘায়িত সাইবার আক্রমণ। এই আক্রমণগুলি প্রায়শই গুপ্তচরবৃত্তি বা বৌদ্ধিক সম্পত্তি চুরির মতো দীর্ঘমেয়াদী কৌশলগত লক্ষ্যগুলির জন্য সিস্টেমে অনুপ্রবেশ করতে অত্যাধুনিক, সনাক্ত করা কঠিন ম্যালওয়্যার নিয়োগ করে৷

এটি সাধারণ ম্যালওয়্যার থেকে ভিন্ন, যা হ্যাকাররা প্রায়ই দ্রুত আর্থিক লাভের জন্য, অপারেশনে ব্যাঘাত ঘটাতে বা ভাঙচুর করার জন্য ব্যবহার করে। পেগাসাস স্পাইওয়্যারের মতো, এপিটিগুলি শুধুমাত্র অত্যন্ত পরিশীলিত হ্যাকিং গ্রুপ দ্বারা ব্যবহৃত হয়৷

একটি উন্নত ক্রমাগত হুমকি কীভাবে কাজ করে?

একটি উন্নত ক্রমাগত হুমকির মধ্যে একটি আক্রমণকারী একটি দুর্বলতা বা মানবিক ত্রুটির মাধ্যমে একটি নেটওয়ার্কে অনুপ্রবেশ করে। তারপরে, তারা আরও পা রাখার জন্য সংক্রামিত নেটওয়ার্কে পার্শ্ববর্তীভাবে সরে যায়। অবশেষে, তারা কয়েক মাস বা এমনকি বছর ধরে ডেটা উত্তোলন করে।