প্রকাশিত মার্চ 10, 2026, 11:00AM EDT

Oluwademilade পাঁচ বছরের বেশি লেখার অভিজ্ঞতা সহ একজন প্রযুক্তি উত্সাহী। তিনি 2022 সালে MUO টিমে যোগদান করেন এবং ভোক্তা প্রযুক্তি, iOS, Android, কৃত্রিম বুদ্ধিমত্তা, হার্ডওয়্যার, সফ্টওয়্যার এবং সাইবার নিরাপত্তা সহ বিভিন্ন বিষয় কভার করেন। MUO-তে লেখার পাশাপাশি, HowtoGeek, Cryptoknowmics, TechNerdiness, এবং SlashGear-এ তার কাজ প্রকাশিত হয়েছে।

Oluwademilade নাইজেরিয়ার ইবাদান বিশ্ববিদ্যালয়ে ভর্তি হন, কলেজ অফ মেডিসিন থেকে মেডিকেল ডিগ্রি অর্জন করেন। জনসেবার ক্ষেত্রে অসাধারণ, ওলুওয়াডেমিলাডকে জাতিসংঘের সাথে যুক্ত একটি ছাত্র সংগঠন গ্লোবাল অ্যাকশন অ্যাম্বাসেডর উপাধিতে ভূষিত করেছে। ২০২০ সালে বিশ্বব্যাপী ইতিবাচক প্রভাব ফেলতে তার প্রচেষ্টার স্বীকৃতিস্বরূপ তিনি মালয়েশিয়ার কুয়ালালামপুরে এই উপাধি পেয়েছিলেন।

তার অবসর সময়ে, Oluwademilade নতুন এআই অ্যাপস এবং বৈশিষ্ট্যগুলি পরীক্ষা করা, পরিবার এবং বন্ধুদের জন্য প্রযুক্তিগত সমস্যা সমাধান করা, নতুন কোডিং ভাষা শেখা এবং যখনই সম্ভব নতুন জায়গায় ভ্রমণ করা উপভোগ করে৷

আপনি সম্ভবত অনুমান করেছেন যে আপনার পিসিতে যদি ছায়াময় কিছু ঘটে তবে আপনার অ্যান্টিভাইরাস তা ধরবে। এবং সম্ভবত এটি হবে - অবশেষে। কিন্তু ঐতিহ্যগত নিরাপত্তা সফ্টওয়্যার একটি পতাকা উত্থাপন করার সময়, ক্ষতি ইতিমধ্যেই করা যেতে পারে। কি হবে যদি আপনার কম্পিউটার হুডের নীচে ঘটছে এমন সবকিছুর একটি বিস্তারিত, চলমান জার্নাল রাখতে পারে:প্রতিটি প্রক্রিয়া যা চালু হয়, প্রতিটি নেটওয়ার্ক সংযোগ যা খোলে, প্রতিবার ফাইল তৈরির টাইমস্ট্যাম্প সন্দেহজনকভাবে পরিবর্তিত হয়?

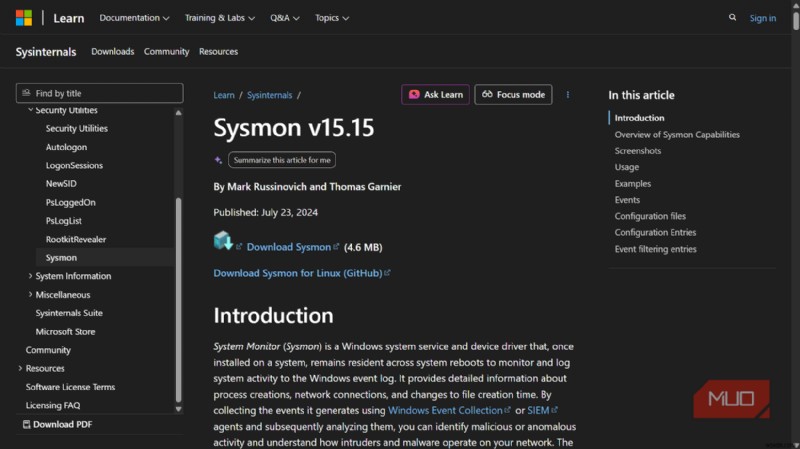

যে ঠিক কি Sysmon. এটি একটি বিনামূল্যের, মাইক্রোসফট-নির্মিত টুল যা সন্দেহজনক আচরণ ধরার জন্য Windows Sysinternals টুলগুলির একটি বিস্তৃত বিভাগের অন্তর্গত। মজার বিষয় হল যে যদিও এই ইউটিলিটিগুলি আপনার পিসিতে স্পাইওয়্যার এবং অ্যাডওয়্যার খুঁজে পাওয়ার জন্য সোনার মান, বেশিরভাগ দৈনন্দিন উইন্ডোজ ব্যবহারকারীরা হয়তো সেগুলি শুনেনি৷

সিসমন উইন্ডোজকে দৃশ্যমানতার একটি স্তর দেয় যা এর অন্তর্নির্মিত লগিং মেলে না

ইভেন্ট ভিউয়ার কখনই এটি কাটবে না

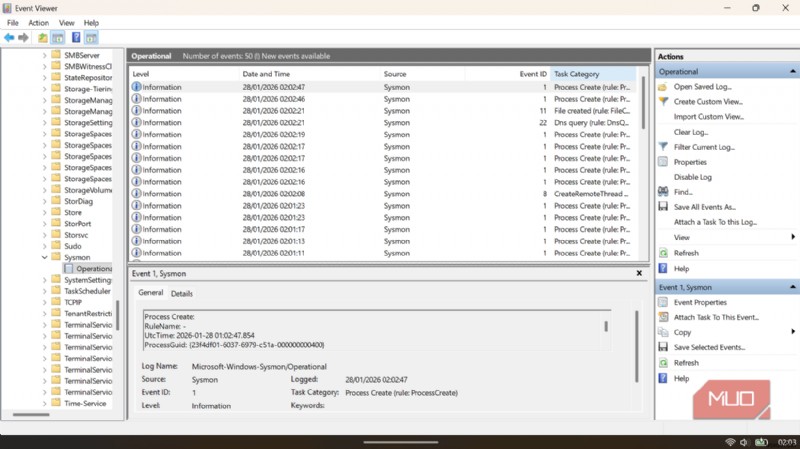

উইন্ডোজ ইতিমধ্যেই ইভেন্ট লগ রাখে, এবং আপনি যদি কখনও সমস্যা সমাধানের জন্য ইভেন্ট ভিউয়ার খুলে থাকেন তবে আপনি সম্ভবত লক্ষ্য করেছেন যে তারা কতটা বিশৃঙ্খল অনুভব করতে পারে। অনেক গোলমাল আছে এবং সবসময় যথেষ্ট স্পষ্টতা নেই। সিসমন, সিস্টেম মনিটরের জন্য সংক্ষিপ্ত, সম্পূর্ণরূপে একটি ভিন্ন প্রাণী। একবার ইনস্টল হয়ে গেলে, এটি একটি স্থায়ী সিস্টেম পরিষেবা এবং ডিভাইস ড্রাইভার হিসাবে চলে, বেঁচে থাকা রিবুট, এবং উইন্ডোজ ইভেন্ট লগে ব্যাপকভাবে বিস্তারিত ইভেন্ট লেখে। পার্থক্যটি লাইসেন্স প্লেট পড়তে সক্ষম একটি দানাদার সুরক্ষা ক্যামেরার সাথে তুলনা করার মতো।

সিসমনের ইভেন্ট ক্যাটালগ সম্পূর্ণ কমান্ড-লাইন আর্গুমেন্টের সাথে তৈরির প্রক্রিয়া লগ করে, তাই আপনি শুধু দেখতে পাচ্ছেন না যে একটি প্রোগ্রাম চলছে, আপনি দেখতে পাচ্ছেন কিভাবে এটি চালু হয়েছে। এটি মূল প্রক্রিয়া, IP ঠিকানা, পোর্ট এবং হোস্টনাম সহ নেটওয়ার্ক সংযোগগুলিও রেকর্ড করে। এটি কোন অ্যাপ্লিকেশন কোন সার্ভারে এবং কখন যোগাযোগ করেছে তা সনাক্ত করা সম্ভব করে তোলে। এমনকি এটি ফাইল তৈরির টাইমস্ট্যাম্পগুলিতে পরিবর্তনগুলিকে ফ্ল্যাগ করে, একটি ক্লাসিক কৌশল ম্যালওয়্যার নিজেকে বৈধ সিস্টেম ফাইল হিসাবে ছদ্মবেশে ব্যবহার করে। এর বাইরে, Sysmon ড্রাইভার লোডিং, রেজিস্ট্রি পরিবর্তন, DNS ক্যোয়ারী, এবং ইভেন্ট আইডি 25-এর অধীনে লগ করা প্রক্রিয়া হোলো করার মতো আরও উন্নত কৌশলগুলির উপর নজর রাখে, যেখানে দূষিত কোড একটি অন্যথায় প্রয়োজনীয় উইন্ডোজ প্রক্রিয়ার মধ্যে লুকিয়ে থাকে৷

সম্পর্কিত

সম্পর্কিত

আপনার পিসি চুপচাপ অন্য কিছুর জন্য ব্যবহার করা হচ্ছে কিনা তা এইভাবে বলবেন

মনে হয় আপনার পিসি আপনার চেয়ে বেশি কাজ করছে? লুকানো কার্যকলাপের জন্য আমি কীভাবে পরীক্ষা করি তা এখানে।

এখানে সবচেয়ে নিরাপত্তা-প্রাসঙ্গিক ইভেন্ট আইডিগুলি কভার করে একটি খসড়া টেবিল রয়েছে:

ইভেন্ট আইডি

নাম

<থ>এটা কি ক্যাপচার করে

<থ>1

প্রক্রিয়া তৈরি করুন

সম্পূর্ণ কমান্ড লাইন, প্যারেন্ট প্রক্রিয়া এবং ফাইল হ্যাশ সহ লঞ্চ হওয়া প্রতিটি প্রক্রিয়া। সন্দেহজনক মৃত্যুদন্ড সনাক্ত করার জন্য এটি একক সবচেয়ে দরকারী ইভেন্ট৷

<থ>2

ফাইল তৈরির সময় পরিবর্তিত হয়েছে

ফ্ল্যাগ যখন একটি প্রক্রিয়া ইচ্ছাকৃতভাবে একটি ফাইল তৈরির টাইমস্ট্যাম্প পরিবর্তন করে, বৈধ সিস্টেম ফাইলগুলির সাথে মিশ্রিত করার একটি ক্লাসিক ম্যালওয়্যার কৌশল৷

<থ>3

নেটওয়ার্ক সংযোগ

লগ আউটবাউন্ড TCP/UDP সংযোগগুলি, প্রতিটিকে যে প্রক্রিয়াটি তৈরি করেছে তার সাথে লিঙ্ক করে। বীকনিং বা ডেটা এক্সফিল্ট্রেশন সনাক্ত করার জন্য এটি অপরিহার্য৷

<থ>৬

ড্রাইভার লোড হয়েছে

সিগনেচার স্ট্যাটাস সহ কার্নেল ড্রাইভার লোড হওয়ার সাথে সাথে রেকর্ড করে। স্বাক্ষরবিহীন বা অপ্রত্যাশিত ড্রাইভার একটি গুরুতর লাল পতাকা।

<থ>৭

ছবি লোড হয়েছে

প্রক্রিয়ায় DLL লোডিং ট্র্যাক করে; ভলিউমের কারণে ডিফল্টরূপে অক্ষম, কিন্তু সাবধানে ফিল্টার করা হলে DLL হাইজ্যাকিং শনাক্ত করার জন্য শক্তিশালী

<থ>৮

রিমোট থ্রেড তৈরি করুন

শনাক্ত করে যখন একটি প্রক্রিয়া অন্যটিতে একটি থ্রেড ইনজেক্ট করে, যা কোড ইনজেকশন এবং প্রক্রিয়া ফাঁপা আক্রমণের একটি হলমার্ক কৌশল।

<থ>10

প্রক্রিয়া অ্যাক্সেস

যখন একটি প্রক্রিয়া অন্যের মেমরি খুলে দেয়, LSASS লক্ষ্য করে শংসাপত্র চুরির সরঞ্জামগুলি ধরতে পারে (যে প্রক্রিয়াটি উইন্ডোজ লগইন গোপনীয়তা সংরক্ষণ করে)।

<থ>11

ফাইল তৈরি করুন

তৈরি বা ওভাররাইট করা নতুন ফাইল লগ করে, বিশেষ করে টেম্প, ডাউনলোড এবং স্টার্টআপ ফোল্ডার দেখার সময়।

<থ>12-14

রেজিস্ট্রি ইভেন্ট

রেজিস্ট্রি কী তৈরি, মুছে ফেলা, মান পরিবর্তন, এবং পুনঃনাম কভার করে, ম্যালওয়্যার রিবুট জুড়ে স্থায়ীত্ব প্রতিষ্ঠা করার প্রাথমিক উপায়৷

<থ>15

ফাইল স্ট্রিম হ্যাশ তৈরি করুন

তাদের সাথে সংযুক্ত জোন আইডেন্টিফায়ার স্ট্রীম লগ ইন করে ব্রাউজারের মাধ্যমে ডাউনলোড করা ফাইলগুলি ক্যাচ করে৷ সন্দেহজনক এক্সিকিউটেবলের উৎপত্তি খুঁজে বের করার জন্য এটি কার্যকর।

<থ>17-18

পাইপ ইভেন্ট

পাইপ তৈরি এবং সংযোগ নামক মনিটর, ম্যালওয়্যার এবং কোবাল্ট স্ট্রাইকের মতো শোষণ-পরবর্তী কাঠামো দ্বারা ব্যবহৃত একটি সাধারণ আন্তঃ-প্রক্রিয়া যোগাযোগ পদ্ধতি।

<থ>19-21

WMI ইভেন্টস

WMI ফিল্টার এবং ভোক্তা নিবন্ধন ট্র্যাক করে, একটি পছন্দসই ফাইলবিহীন অধ্যবসায়ের কৌশল যা এই ইভেন্ট ছাড়া প্রায় কোনও চিহ্ন ছেড়ে যায় না।

<থ>22

DNS ক্যোয়ারী

প্রতিটি DNS লুকআপ একটি প্রক্রিয়ায় লগ করে, যার ফলে সম্পূর্ণ TCP সংযোগ স্থাপনের আগেও পরিচিত দূষিত ডোমেনে সংযোগ খুঁজে পাওয়া সম্ভব হয়৷

<থ>২৫

প্রক্রিয়া টেম্পারিং

প্রক্রিয়া ফাঁপা এবং হার্পাডারপিং (কৌশল যা সনাক্তকরণ এড়াতে ক্ষতিকারক কোড দিয়ে বৈধ প্রক্রিয়া মেমরি প্রতিস্থাপন করে) সনাক্ত করে।

<থ>29

ফাইল এক্সিকিউটেবল সনাক্ত করা হয়েছে

সিস্টেমে যেকোন নতুন এক্সিকিউটেবল (পিই ফরম্যাট) ফাইল তৈরিকে ফ্ল্যাগ করে, একটি ড্রপার বা ইনস্টলার চালু হওয়ার একটি শক্তিশালী প্রাথমিক নির্দেশক৷

এইভাবে Sysmon কে আপ এবং রান করা যায়

আপনি যদি একটি টার্মিনাল খুলতে পারেন, আপনি ইতিমধ্যেই সেখানে বেশিরভাগ পথ

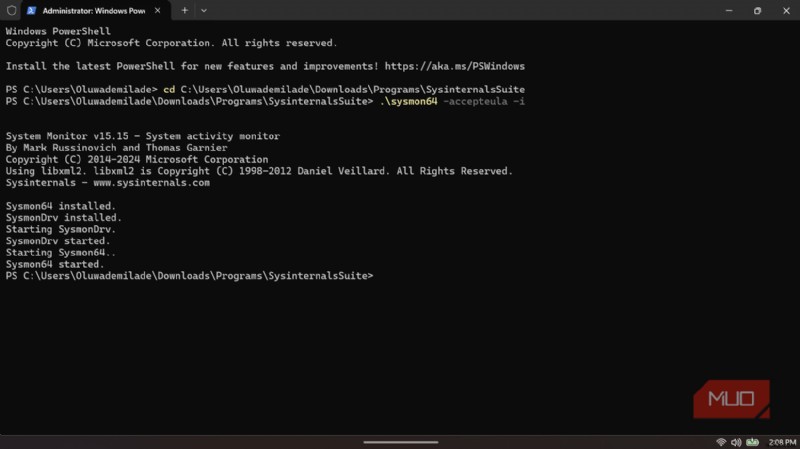

সিসমন মাইক্রোসফ্টের সিসিন্টারনাল পৃষ্ঠা থেকে একটি বিনামূল্যে ডাউনলোড (এই লেখার সংস্করণ 15.15), এবং ইনস্টলেশন একটি একক কমান্ড। পাওয়ারশেল বা কমান্ড প্রম্পটের মাধ্যমে আপনার অ্যাডমিনিস্ট্রেটর বিশেষাধিকার এবং একটি সংক্ষিপ্ত পথচলা দরকার, তবে পুরো প্রক্রিয়াটি পাঁচ মিনিটের কম সময় নেয়।

Sysmon

OS উইন্ডোজ (একটি লিনাক্স সংস্করণ সহ উপলব্ধ)

ডেভেলপার মাইক্রোসফট (সিসিনটার্নাল দল)

মূল্য মডেল বিনামূল্যে

Sysmon হল একটি উন্নত সিস্টেম মনিটরিং টুল যা বিস্তারিত উইন্ডোজ অ্যাক্টিভিটি লগ করে, যেমন প্রক্রিয়া লঞ্চ, নেটওয়ার্ক সংযোগ এবং ফাইল পরিবর্তন। এটি ব্যাকগ্রাউন্ডে চলে, যা একটি পিসির ভিতরে কী ঘটছে তার নিরাপত্তা পেশাদারদের গভীর দৃশ্যমানতা দেয়৷

Microsoft Learn-এর অফিসিয়াল Sysmon পৃষ্ঠায় যান, ZIP ফাইলটি ডাউনলোড করুন (প্রায় 4.6MB), এবং এর বিষয়বস্তু বের করুন। তারপরে প্রশাসক হিসাবে PowerShell বা কমান্ড প্রম্পট খুলুন, ফোল্ডারে নেভিগেট করুন এবং চালান:

.\sysmon64 -accepteula -i

এটি মৌলিক ইনস্টল:Sysmon ব্যাকগ্রাউন্ডে তার পরিষেবা এবং ড্রাইভার ইনস্টল করবে। আসলে, আপনাকে রিবুট করার দরকার নেই। সেই বিন্দু থেকে, এটি অ্যাপ্লিকেশন এবং পরিষেবা লগ ইভেন্ট লগ করা শুরু করে -> Microsoft -> উইন্ডোজ -> সিসমন -> ইভেন্ট ভিউয়ারে কার্যকরী . আপনি অবিলম্বে সেই লগগুলি দেখতে পারেন৷

আনইনস্টল করা ঠিক ততটাই সহজ:sysmon64 -u . টুলটি কখনই নিজেকে আটকানোর চেষ্টা করে না, যাকে আমি সম্মান করি।

আপনাকে একা এটি বের করতে হবে না

ডিফল্ট Sysmon ইনস্টলেশন কার্যকরী, কিন্তু এটি সত্যিই একটি কনফিগারেশন ফাইলের সাথে তার নিজের মধ্যে আসে। Sysmon একটি XML কনফিগারেশন গ্রহণ করে যা নির্দিষ্ট করে যে কোন ইভেন্টগুলি লগ করতে হবে, কোনটি ফিল্টার আউট করতে হবে এবং কতটা দানাদার হবে৷ আপনি যদি ফরম্যাটের সাথে পরিচিত না হন তবে আপনি একটি XML ফাইল কী এবং এটি কীভাবে ব্যবহার করবেন তা ব্রাশ করতে পারেন, কারণ এই ফাইলগুলি আপনার সিস্টেম নিরীক্ষণ করতে সিসমন যে "লজিক" ব্যবহার করে তা সংজ্ঞায়িত করে৷ স্ক্র্যাচ থেকে আপনার নিজের লেখা একটি প্রকল্প — কিন্তু আপনাকে এটি করতে হবে না।

সাইবারসিকিউরিটি সম্প্রদায় কিছু অসামান্য রেডিমেড কনফিগারেশন তৈরি করেছে। সর্বাধিক ব্যবহৃত হল SwiftOnSecurity sysmon-config, প্রায় 5,000 স্টার এবং 1,700 টিরও বেশি কাঁটা সহ GitHub-এ বিনামূল্যে পাওয়া যায়। গোলমাল ফিল্টার করার সময় নিরাপত্তা-প্রাসঙ্গিক ইভেন্টগুলি ক্যাপচার করার জন্য এটি সাবধানে টিউন করা হয়েছে যা অন্যথায় আপনার লগগুলিকে অপঠনযোগ্য করে তুলবে৷ প্রতিটি লাইন মন্তব্য করা হয়, তাই এটি একটি টিউটোরিয়াল হিসাবে দ্বিগুণ. এই কনফিগারেশনের সাথে ইনস্টল করতে, আপনি চালাবেন:

sysmon64 -accepteula -i sysmonconfig-export.xml

একটি নতুন কনফিগারেশন ফাইলের সাথে একটি বিদ্যমান ইনস্টলেশন আপডেট করতে:

sysmon64 -c sysmonconfig-export.xml

আপনি যদি আরও মডুলার কিছু চান, ওলাফ হার্টং-এর (GitHub-এ) সিসমন-মডুলার প্রজেক্টটি একটি সংমিশ্রণযোগ্য, সম্প্রদায়-পরিচালনা পদ্ধতির প্রস্তাব করে যা সরাসরি MITER ATT&CK ফ্রেমওয়ার্কের সাথে মানচিত্র করে। উভয়ই চমৎকার শুরুর পয়েন্ট।

এটি প্রতিটি আক্রমণ বন্ধ করবে না, তবে আপনি জানতে পারবেন যে একটি ঘটেছে

Sysmon ভালোভাবে চালানোর জন্য আপনাকে নিরাপত্তা প্রকৌশলী হতে হবে না। আপনার একটি শালীন কনফিগারেশন ফাইল প্রয়োজন, মাঝে মাঝে ইভেন্ট ভিউয়ার খোলার ইচ্ছা এবং আপনার মেশিনে যদি কখনও অদ্ভুত কিছু ঘটে তবে আপনার কাছে এটির একটি রেকর্ড থাকবে তা জানার সন্তুষ্টি। সেই মানসিক শান্তি, আমার কাছে, সেটআপের পাঁচ মিনিটের মূল্য।